-

- 关于NGINX Rift远程代码执行漏洞(CVE-2026-42945)的安全告知

- 关于Linux内核crypto子系统本地内存损坏漏洞(CVE-2026-31431)的安全告知

- 关于Apache Tomcat远程代码执行漏洞(CVE-2026-34486)安全告知

- 关于BlueHammer Windows Defender 本地权限提升零日漏洞的安全告知

- 关于Apache ActiveMQ Jolokia 远程代码执行漏洞(CVE-2026-34197)的安全告知

- 关于森鑫炬水务企业综合运营平台Instance_Get任意文件读取漏洞的安全告知

- 关于帆软报表export/excel SQL远程代码执行漏洞的安全告知

- 关于Redis 远程代码执行漏洞(CVE-2025-49844)的安全告知

- 关于ipTIME 未授权访问漏洞(CVE-2024-54764)安全告知

- 关于用友U8 CRM ajaxgetborrowdata.php SQL延时注入的安全告知

-

- 关于NGINX Rift远程代码执行漏洞(CVE-2026-42945)的安全告知

- 关于Linux内核crypto子系统本地内存损坏漏洞(CVE-2026-31431)的安全告知

- 关于Apache Tomcat远程代码执行漏洞(CVE-2026-34486)安全告知

- 关于BlueHammer Windows Defender 本地权限提升零日漏洞的安全告知

- 关于Apache ActiveMQ Jolokia 远程代码执行漏洞(CVE-2026-34197)的安全告知

- 关于森鑫炬水务企业综合运营平台Instance_Get任意文件读取漏洞的安全告知

- 关于帆软报表export/excel SQL远程代码执行漏洞的安全告知

- 关于Redis 远程代码执行漏洞(CVE-2025-49844)的安全告知

- 关于ipTIME 未授权访问漏洞(CVE-2024-54764)安全告知

- 关于用友U8 CRM ajaxgetborrowdata.php SQL延时注入的安全告知

-

- 关于NGINX Rift远程代码执行漏洞(CVE-2026-42945)的安全告知

- 关于Linux内核crypto子系统本地内存损坏漏洞(CVE-2026-31431)的安全告知

- 关于Apache Tomcat远程代码执行漏洞(CVE-2026-34486)安全告知

- 关于BlueHammer Windows Defender 本地权限提升零日漏洞的安全告知

- 关于Apache ActiveMQ Jolokia 远程代码执行漏洞(CVE-2026-34197)的安全告知

- 关于森鑫炬水务企业综合运营平台Instance_Get任意文件读取漏洞的安全告知

- 关于帆软报表export/excel SQL远程代码执行漏洞的安全告知

- 关于Redis 远程代码执行漏洞(CVE-2025-49844)的安全告知

- 关于ipTIME 未授权访问漏洞(CVE-2024-54764)安全告知

- 关于用友U8 CRM ajaxgetborrowdata.php SQL延时注入的安全告知

-

- 关于NGINX Rift远程代码执行漏洞(CVE-2026-42945)的安全告知

- 关于Linux内核crypto子系统本地内存损坏漏洞(CVE-2026-31431)的安全告知

- 关于Apache Tomcat远程代码执行漏洞(CVE-2026-34486)安全告知

- 关于BlueHammer Windows Defender 本地权限提升零日漏洞的安全告知

- 关于Apache ActiveMQ Jolokia 远程代码执行漏洞(CVE-2026-34197)的安全告知

- 关于森鑫炬水务企业综合运营平台Instance_Get任意文件读取漏洞的安全告知

- 关于帆软报表export/excel SQL远程代码执行漏洞的安全告知

- 关于Redis 远程代码执行漏洞(CVE-2025-49844)的安全告知

- 关于ipTIME 未授权访问漏洞(CVE-2024-54764)安全告知

- 关于用友U8 CRM ajaxgetborrowdata.php SQL延时注入的安全告知

-

- 关于NGINX Rift远程代码执行漏洞(CVE-2026-42945)的安全告知

- 关于Linux内核crypto子系统本地内存损坏漏洞(CVE-2026-31431)的安全告知

- 关于Apache Tomcat远程代码执行漏洞(CVE-2026-34486)安全告知

- 关于BlueHammer Windows Defender 本地权限提升零日漏洞的安全告知

- 关于Apache ActiveMQ Jolokia 远程代码执行漏洞(CVE-2026-34197)的安全告知

- 关于森鑫炬水务企业综合运营平台Instance_Get任意文件读取漏洞的安全告知

- 关于帆软报表export/excel SQL远程代码执行漏洞的安全告知

- 关于Redis 远程代码执行漏洞(CVE-2025-49844)的安全告知

- 关于ipTIME 未授权访问漏洞(CVE-2024-54764)安全告知

- 关于用友U8 CRM ajaxgetborrowdata.php SQL延时注入的安全告知

-

- 关于NGINX Rift远程代码执行漏洞(CVE-2026-42945)的安全告知

- 关于Linux内核crypto子系统本地内存损坏漏洞(CVE-2026-31431)的安全告知

- 关于Apache Tomcat远程代码执行漏洞(CVE-2026-34486)安全告知

- 关于BlueHammer Windows Defender 本地权限提升零日漏洞的安全告知

- 关于Apache ActiveMQ Jolokia 远程代码执行漏洞(CVE-2026-34197)的安全告知

- 关于森鑫炬水务企业综合运营平台Instance_Get任意文件读取漏洞的安全告知

- 关于帆软报表export/excel SQL远程代码执行漏洞的安全告知

- 关于Redis 远程代码执行漏洞(CVE-2025-49844)的安全告知

- 关于ipTIME 未授权访问漏洞(CVE-2024-54764)安全告知

- 关于用友U8 CRM ajaxgetborrowdata.php SQL延时注入的安全告知

-

- 关于NGINX Rift远程代码执行漏洞(CVE-2026-42945)的安全告知

- 关于Linux内核crypto子系统本地内存损坏漏洞(CVE-2026-31431)的安全告知

- 关于Apache Tomcat远程代码执行漏洞(CVE-2026-34486)安全告知

- 关于BlueHammer Windows Defender 本地权限提升零日漏洞的安全告知

- 关于Apache ActiveMQ Jolokia 远程代码执行漏洞(CVE-2026-34197)的安全告知

- 关于森鑫炬水务企业综合运营平台Instance_Get任意文件读取漏洞的安全告知

- 关于帆软报表export/excel SQL远程代码执行漏洞的安全告知

- 关于Redis 远程代码执行漏洞(CVE-2025-49844)的安全告知

- 关于ipTIME 未授权访问漏洞(CVE-2024-54764)安全告知

- 关于用友U8 CRM ajaxgetborrowdata.php SQL延时注入的安全告知

-

- 关于NGINX Rift远程代码执行漏洞(CVE-2026-42945)的安全告知

- 关于Linux内核crypto子系统本地内存损坏漏洞(CVE-2026-31431)的安全告知

- 关于Apache Tomcat远程代码执行漏洞(CVE-2026-34486)安全告知

- 关于BlueHammer Windows Defender 本地权限提升零日漏洞的安全告知

- 关于Apache ActiveMQ Jolokia 远程代码执行漏洞(CVE-2026-34197)的安全告知

- 关于森鑫炬水务企业综合运营平台Instance_Get任意文件读取漏洞的安全告知

- 关于帆软报表export/excel SQL远程代码执行漏洞的安全告知

- 关于Redis 远程代码执行漏洞(CVE-2025-49844)的安全告知

- 关于ipTIME 未授权访问漏洞(CVE-2024-54764)安全告知

- 关于用友U8 CRM ajaxgetborrowdata.php SQL延时注入的安全告知

-

- 关于NGINX Rift远程代码执行漏洞(CVE-2026-42945)的安全告知

- 关于Linux内核crypto子系统本地内存损坏漏洞(CVE-2026-31431)的安全告知

- 关于Apache Tomcat远程代码执行漏洞(CVE-2026-34486)安全告知

- 关于BlueHammer Windows Defender 本地权限提升零日漏洞的安全告知

- 关于Apache ActiveMQ Jolokia 远程代码执行漏洞(CVE-2026-34197)的安全告知

- 关于森鑫炬水务企业综合运营平台Instance_Get任意文件读取漏洞的安全告知

- 关于帆软报表export/excel SQL远程代码执行漏洞的安全告知

- 关于Redis 远程代码执行漏洞(CVE-2025-49844)的安全告知

- 关于ipTIME 未授权访问漏洞(CVE-2024-54764)安全告知

- 关于用友U8 CRM ajaxgetborrowdata.php SQL延时注入的安全告知

-

- 关于NGINX Rift远程代码执行漏洞(CVE-2026-42945)的安全告知

- 关于Linux内核crypto子系统本地内存损坏漏洞(CVE-2026-31431)的安全告知

- 关于Apache Tomcat远程代码执行漏洞(CVE-2026-34486)安全告知

- 关于BlueHammer Windows Defender 本地权限提升零日漏洞的安全告知

- 关于Apache ActiveMQ Jolokia 远程代码执行漏洞(CVE-2026-34197)的安全告知

- 关于森鑫炬水务企业综合运营平台Instance_Get任意文件读取漏洞的安全告知

- 关于帆软报表export/excel SQL远程代码执行漏洞的安全告知

- 关于Redis 远程代码执行漏洞(CVE-2025-49844)的安全告知

- 关于ipTIME 未授权访问漏洞(CVE-2024-54764)安全告知

- 关于用友U8 CRM ajaxgetborrowdata.php SQL延时注入的安全告知

-

- 关于NGINX Rift远程代码执行漏洞(CVE-2026-42945)的安全告知

- 关于Linux内核crypto子系统本地内存损坏漏洞(CVE-2026-31431)的安全告知

- 关于Apache Tomcat远程代码执行漏洞(CVE-2026-34486)安全告知

- 关于BlueHammer Windows Defender 本地权限提升零日漏洞的安全告知

- 关于Apache ActiveMQ Jolokia 远程代码执行漏洞(CVE-2026-34197)的安全告知

- 关于森鑫炬水务企业综合运营平台Instance_Get任意文件读取漏洞的安全告知

- 关于帆软报表export/excel SQL远程代码执行漏洞的安全告知

- 关于Redis 远程代码执行漏洞(CVE-2025-49844)的安全告知

- 关于ipTIME 未授权访问漏洞(CVE-2024-54764)安全告知

- 关于用友U8 CRM ajaxgetborrowdata.php SQL延时注入的安全告知

-

- 关于NGINX Rift远程代码执行漏洞(CVE-2026-42945)的安全告知

- 关于Linux内核crypto子系统本地内存损坏漏洞(CVE-2026-31431)的安全告知

- 关于Apache Tomcat远程代码执行漏洞(CVE-2026-34486)安全告知

- 关于BlueHammer Windows Defender 本地权限提升零日漏洞的安全告知

- 关于Apache ActiveMQ Jolokia 远程代码执行漏洞(CVE-2026-34197)的安全告知

- 关于森鑫炬水务企业综合运营平台Instance_Get任意文件读取漏洞的安全告知

- 关于帆软报表export/excel SQL远程代码执行漏洞的安全告知

- 关于Redis 远程代码执行漏洞(CVE-2025-49844)的安全告知

- 关于ipTIME 未授权访问漏洞(CVE-2024-54764)安全告知

- 关于用友U8 CRM ajaxgetborrowdata.php SQL延时注入的安全告知

-

- 关于NGINX Rift远程代码执行漏洞(CVE-2026-42945)的安全告知

- 关于Linux内核crypto子系统本地内存损坏漏洞(CVE-2026-31431)的安全告知

- 关于Apache Tomcat远程代码执行漏洞(CVE-2026-34486)安全告知

- 关于BlueHammer Windows Defender 本地权限提升零日漏洞的安全告知

- 关于Apache ActiveMQ Jolokia 远程代码执行漏洞(CVE-2026-34197)的安全告知

- 关于森鑫炬水务企业综合运营平台Instance_Get任意文件读取漏洞的安全告知

- 关于帆软报表export/excel SQL远程代码执行漏洞的安全告知

- 关于Redis 远程代码执行漏洞(CVE-2025-49844)的安全告知

- 关于ipTIME 未授权访问漏洞(CVE-2024-54764)安全告知

- 关于用友U8 CRM ajaxgetborrowdata.php SQL延时注入的安全告知

-

- 关于NGINX Rift远程代码执行漏洞(CVE-2026-42945)的安全告知

- 关于Linux内核crypto子系统本地内存损坏漏洞(CVE-2026-31431)的安全告知

- 关于Apache Tomcat远程代码执行漏洞(CVE-2026-34486)安全告知

- 关于BlueHammer Windows Defender 本地权限提升零日漏洞的安全告知

- 关于Apache ActiveMQ Jolokia 远程代码执行漏洞(CVE-2026-34197)的安全告知

- 关于森鑫炬水务企业综合运营平台Instance_Get任意文件读取漏洞的安全告知

- 关于帆软报表export/excel SQL远程代码执行漏洞的安全告知

- 关于Redis 远程代码执行漏洞(CVE-2025-49844)的安全告知

- 关于ipTIME 未授权访问漏洞(CVE-2024-54764)安全告知

- 关于用友U8 CRM ajaxgetborrowdata.php SQL延时注入的安全告知

-

- 关于NGINX Rift远程代码执行漏洞(CVE-2026-42945)的安全告知

- 关于Linux内核crypto子系统本地内存损坏漏洞(CVE-2026-31431)的安全告知

- 关于Apache Tomcat远程代码执行漏洞(CVE-2026-34486)安全告知

- 关于BlueHammer Windows Defender 本地权限提升零日漏洞的安全告知

- 关于Apache ActiveMQ Jolokia 远程代码执行漏洞(CVE-2026-34197)的安全告知

- 关于森鑫炬水务企业综合运营平台Instance_Get任意文件读取漏洞的安全告知

- 关于帆软报表export/excel SQL远程代码执行漏洞的安全告知

- 关于Redis 远程代码执行漏洞(CVE-2025-49844)的安全告知

- 关于ipTIME 未授权访问漏洞(CVE-2024-54764)安全告知

- 关于用友U8 CRM ajaxgetborrowdata.php SQL延时注入的安全告知

-

- 关于NGINX Rift远程代码执行漏洞(CVE-2026-42945)的安全告知

- 关于Linux内核crypto子系统本地内存损坏漏洞(CVE-2026-31431)的安全告知

- 关于Apache Tomcat远程代码执行漏洞(CVE-2026-34486)安全告知

- 关于BlueHammer Windows Defender 本地权限提升零日漏洞的安全告知

- 关于Apache ActiveMQ Jolokia 远程代码执行漏洞(CVE-2026-34197)的安全告知

- 关于森鑫炬水务企业综合运营平台Instance_Get任意文件读取漏洞的安全告知

- 关于帆软报表export/excel SQL远程代码执行漏洞的安全告知

- 关于Redis 远程代码执行漏洞(CVE-2025-49844)的安全告知

- 关于ipTIME 未授权访问漏洞(CVE-2024-54764)安全告知

- 关于用友U8 CRM ajaxgetborrowdata.php SQL延时注入的安全告知

-

- 关于NGINX Rift远程代码执行漏洞(CVE-2026-42945)的安全告知

- 关于Linux内核crypto子系统本地内存损坏漏洞(CVE-2026-31431)的安全告知

- 关于Apache Tomcat远程代码执行漏洞(CVE-2026-34486)安全告知

- 关于BlueHammer Windows Defender 本地权限提升零日漏洞的安全告知

- 关于Apache ActiveMQ Jolokia 远程代码执行漏洞(CVE-2026-34197)的安全告知

- 关于森鑫炬水务企业综合运营平台Instance_Get任意文件读取漏洞的安全告知

- 关于帆软报表export/excel SQL远程代码执行漏洞的安全告知

- 关于Redis 远程代码执行漏洞(CVE-2025-49844)的安全告知

- 关于ipTIME 未授权访问漏洞(CVE-2024-54764)安全告知

- 关于用友U8 CRM ajaxgetborrowdata.php SQL延时注入的安全告知

-

- 关于NGINX Rift远程代码执行漏洞(CVE-2026-42945)的安全告知

- 关于Linux内核crypto子系统本地内存损坏漏洞(CVE-2026-31431)的安全告知

- 关于Apache Tomcat远程代码执行漏洞(CVE-2026-34486)安全告知

- 关于BlueHammer Windows Defender 本地权限提升零日漏洞的安全告知

- 关于Apache ActiveMQ Jolokia 远程代码执行漏洞(CVE-2026-34197)的安全告知

- 关于森鑫炬水务企业综合运营平台Instance_Get任意文件读取漏洞的安全告知

- 关于帆软报表export/excel SQL远程代码执行漏洞的安全告知

- 关于Redis 远程代码执行漏洞(CVE-2025-49844)的安全告知

- 关于ipTIME 未授权访问漏洞(CVE-2024-54764)安全告知

- 关于用友U8 CRM ajaxgetborrowdata.php SQL延时注入的安全告知

-

- 关于NGINX Rift远程代码执行漏洞(CVE-2026-42945)的安全告知

- 关于Linux内核crypto子系统本地内存损坏漏洞(CVE-2026-31431)的安全告知

- 关于Apache Tomcat远程代码执行漏洞(CVE-2026-34486)安全告知

- 关于BlueHammer Windows Defender 本地权限提升零日漏洞的安全告知

- 关于Apache ActiveMQ Jolokia 远程代码执行漏洞(CVE-2026-34197)的安全告知

- 关于森鑫炬水务企业综合运营平台Instance_Get任意文件读取漏洞的安全告知

- 关于帆软报表export/excel SQL远程代码执行漏洞的安全告知

- 关于Redis 远程代码执行漏洞(CVE-2025-49844)的安全告知

- 关于ipTIME 未授权访问漏洞(CVE-2024-54764)安全告知

- 关于用友U8 CRM ajaxgetborrowdata.php SQL延时注入的安全告知

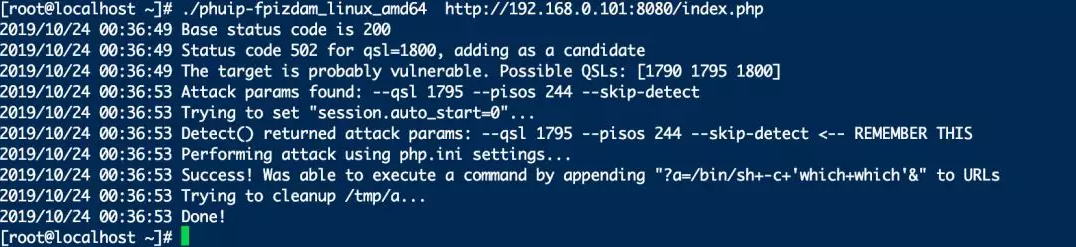

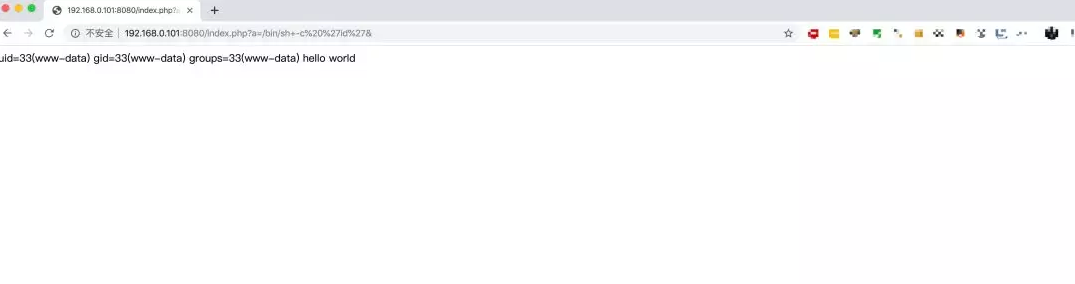

PHP-FPM在Nginx配置错误任意代码执行(CVE-2019-11043)漏洞预警

时间:2019-10-24 13:34:13来源:信息安全服务部作者:梦之想科技

漏洞简介

严重程度:高

CVE编号:CVE-2019-11043

影响版本:存在错误配置

漏洞危害

在Real World CTF中,国外安全研究员Andrew Danau在解决一道CTF题目时发现,向目标服务器URL发送%0a符号时,服务返回异常,疑似存在漏洞。经过研判在使用一些有错误的Nginx配置的情况下,通过恶意构造的数据包,即可让PHP-FPM执行任意代码。

漏洞详情

当Nginx使用特定的fastcgi配置时,存在远程代码执行漏洞,但这个配置并非Nginx默认配置。当fastcgi_split_path_info字段被配置为 ^(.+?\.php)(/.*)$;时,攻击者可以通过精心构造的payload,造成远程代码执行漏洞,该配置已被广泛使用,危害较大。

Nginx+php-fpm的服务器,在使用如下配置的情况下,都可能存在远程代码执行漏洞:

location ~ [^/]\.php(/|$) {

fastcgi_split_path_info ^(.+?\.php)(/.*)$;

fastcgi_param PATH_INFO $fastcgi_path_info;

fastcgi_pass php:9000;

...

}

漏洞复现:

修复建议

1.使用github中的最新的PHP版本,

2.如果业务不需要以下配置,建议用户删除:

fastcgi_split_path_info ^(.+?\.php)(/.*)$;

fastcgi_param PATH_INFO $fastcgi_path_info;

3.修改 nginx 配置文件中fastcgi_split_path_info的正则表达式,不允许.php之后传入不可显字符。