-

- 关于泛微E-Office10远程代码执行漏洞的安全告知

- 关于Adobe Coldfusion 文件读取漏洞(CVE-2024-20767)的安全告知

- 关于liblzma/xz库被植入后门影响SSH事件紧急告知(CVE-2024-3094)

- 关于WordPress Automatic Plugin任意文件下载漏洞(CVE-2024-27954)的安全告知

- 关于华天动力OA TemplateService 任意文件读取漏洞的安全告知

- 关于ChatGPT pictureproxy.php SSRF漏洞(CVE-2024-27564)的安全告知

- 关于QNAP NAS身份验证缺失漏洞(CVE-2024-21899)的安全告知

- 关于pyLoad未授权访问漏洞(CVE-2024-21644)的安全告知

- 关于ChatGPT-Next-Web服务器请求伪造漏洞(CVE-2023-49785)的安去全告知

- 关于WordPress Plugin NotificationX SQL注入漏洞(CVE-2024-1698)的安全告知

-

- 关于泛微E-Office10远程代码执行漏洞的安全告知

- 关于Adobe Coldfusion 文件读取漏洞(CVE-2024-20767)的安全告知

- 关于liblzma/xz库被植入后门影响SSH事件紧急告知(CVE-2024-3094)

- 关于WordPress Automatic Plugin任意文件下载漏洞(CVE-2024-27954)的安全告知

- 关于华天动力OA TemplateService 任意文件读取漏洞的安全告知

- 关于ChatGPT pictureproxy.php SSRF漏洞(CVE-2024-27564)的安全告知

- 关于QNAP NAS身份验证缺失漏洞(CVE-2024-21899)的安全告知

- 关于pyLoad未授权访问漏洞(CVE-2024-21644)的安全告知

- 关于ChatGPT-Next-Web服务器请求伪造漏洞(CVE-2023-49785)的安去全告知

- 关于WordPress Plugin NotificationX SQL注入漏洞(CVE-2024-1698)的安全告知

-

- 关于泛微E-Office10远程代码执行漏洞的安全告知

- 关于Adobe Coldfusion 文件读取漏洞(CVE-2024-20767)的安全告知

- 关于liblzma/xz库被植入后门影响SSH事件紧急告知(CVE-2024-3094)

- 关于WordPress Automatic Plugin任意文件下载漏洞(CVE-2024-27954)的安全告知

- 关于华天动力OA TemplateService 任意文件读取漏洞的安全告知

- 关于ChatGPT pictureproxy.php SSRF漏洞(CVE-2024-27564)的安全告知

- 关于QNAP NAS身份验证缺失漏洞(CVE-2024-21899)的安全告知

- 关于pyLoad未授权访问漏洞(CVE-2024-21644)的安全告知

- 关于ChatGPT-Next-Web服务器请求伪造漏洞(CVE-2023-49785)的安去全告知

- 关于WordPress Plugin NotificationX SQL注入漏洞(CVE-2024-1698)的安全告知

-

- 关于泛微E-Office10远程代码执行漏洞的安全告知

- 关于Adobe Coldfusion 文件读取漏洞(CVE-2024-20767)的安全告知

- 关于liblzma/xz库被植入后门影响SSH事件紧急告知(CVE-2024-3094)

- 关于WordPress Automatic Plugin任意文件下载漏洞(CVE-2024-27954)的安全告知

- 关于华天动力OA TemplateService 任意文件读取漏洞的安全告知

- 关于ChatGPT pictureproxy.php SSRF漏洞(CVE-2024-27564)的安全告知

- 关于QNAP NAS身份验证缺失漏洞(CVE-2024-21899)的安全告知

- 关于pyLoad未授权访问漏洞(CVE-2024-21644)的安全告知

- 关于ChatGPT-Next-Web服务器请求伪造漏洞(CVE-2023-49785)的安去全告知

- 关于WordPress Plugin NotificationX SQL注入漏洞(CVE-2024-1698)的安全告知

-

- 关于泛微E-Office10远程代码执行漏洞的安全告知

- 关于Adobe Coldfusion 文件读取漏洞(CVE-2024-20767)的安全告知

- 关于liblzma/xz库被植入后门影响SSH事件紧急告知(CVE-2024-3094)

- 关于WordPress Automatic Plugin任意文件下载漏洞(CVE-2024-27954)的安全告知

- 关于华天动力OA TemplateService 任意文件读取漏洞的安全告知

- 关于ChatGPT pictureproxy.php SSRF漏洞(CVE-2024-27564)的安全告知

- 关于QNAP NAS身份验证缺失漏洞(CVE-2024-21899)的安全告知

- 关于pyLoad未授权访问漏洞(CVE-2024-21644)的安全告知

- 关于ChatGPT-Next-Web服务器请求伪造漏洞(CVE-2023-49785)的安去全告知

- 关于WordPress Plugin NotificationX SQL注入漏洞(CVE-2024-1698)的安全告知

-

- 关于泛微E-Office10远程代码执行漏洞的安全告知

- 关于Adobe Coldfusion 文件读取漏洞(CVE-2024-20767)的安全告知

- 关于liblzma/xz库被植入后门影响SSH事件紧急告知(CVE-2024-3094)

- 关于WordPress Automatic Plugin任意文件下载漏洞(CVE-2024-27954)的安全告知

- 关于华天动力OA TemplateService 任意文件读取漏洞的安全告知

- 关于ChatGPT pictureproxy.php SSRF漏洞(CVE-2024-27564)的安全告知

- 关于QNAP NAS身份验证缺失漏洞(CVE-2024-21899)的安全告知

- 关于pyLoad未授权访问漏洞(CVE-2024-21644)的安全告知

- 关于ChatGPT-Next-Web服务器请求伪造漏洞(CVE-2023-49785)的安去全告知

- 关于WordPress Plugin NotificationX SQL注入漏洞(CVE-2024-1698)的安全告知

-

- 关于泛微E-Office10远程代码执行漏洞的安全告知

- 关于Adobe Coldfusion 文件读取漏洞(CVE-2024-20767)的安全告知

- 关于liblzma/xz库被植入后门影响SSH事件紧急告知(CVE-2024-3094)

- 关于WordPress Automatic Plugin任意文件下载漏洞(CVE-2024-27954)的安全告知

- 关于华天动力OA TemplateService 任意文件读取漏洞的安全告知

- 关于ChatGPT pictureproxy.php SSRF漏洞(CVE-2024-27564)的安全告知

- 关于QNAP NAS身份验证缺失漏洞(CVE-2024-21899)的安全告知

- 关于pyLoad未授权访问漏洞(CVE-2024-21644)的安全告知

- 关于ChatGPT-Next-Web服务器请求伪造漏洞(CVE-2023-49785)的安去全告知

- 关于WordPress Plugin NotificationX SQL注入漏洞(CVE-2024-1698)的安全告知

-

- 关于泛微E-Office10远程代码执行漏洞的安全告知

- 关于Adobe Coldfusion 文件读取漏洞(CVE-2024-20767)的安全告知

- 关于liblzma/xz库被植入后门影响SSH事件紧急告知(CVE-2024-3094)

- 关于WordPress Automatic Plugin任意文件下载漏洞(CVE-2024-27954)的安全告知

- 关于华天动力OA TemplateService 任意文件读取漏洞的安全告知

- 关于ChatGPT pictureproxy.php SSRF漏洞(CVE-2024-27564)的安全告知

- 关于QNAP NAS身份验证缺失漏洞(CVE-2024-21899)的安全告知

- 关于pyLoad未授权访问漏洞(CVE-2024-21644)的安全告知

- 关于ChatGPT-Next-Web服务器请求伪造漏洞(CVE-2023-49785)的安去全告知

- 关于WordPress Plugin NotificationX SQL注入漏洞(CVE-2024-1698)的安全告知

-

- 关于泛微E-Office10远程代码执行漏洞的安全告知

- 关于Adobe Coldfusion 文件读取漏洞(CVE-2024-20767)的安全告知

- 关于liblzma/xz库被植入后门影响SSH事件紧急告知(CVE-2024-3094)

- 关于WordPress Automatic Plugin任意文件下载漏洞(CVE-2024-27954)的安全告知

- 关于华天动力OA TemplateService 任意文件读取漏洞的安全告知

- 关于ChatGPT pictureproxy.php SSRF漏洞(CVE-2024-27564)的安全告知

- 关于QNAP NAS身份验证缺失漏洞(CVE-2024-21899)的安全告知

- 关于pyLoad未授权访问漏洞(CVE-2024-21644)的安全告知

- 关于ChatGPT-Next-Web服务器请求伪造漏洞(CVE-2023-49785)的安去全告知

- 关于WordPress Plugin NotificationX SQL注入漏洞(CVE-2024-1698)的安全告知

-

- 关于泛微E-Office10远程代码执行漏洞的安全告知

- 关于Adobe Coldfusion 文件读取漏洞(CVE-2024-20767)的安全告知

- 关于liblzma/xz库被植入后门影响SSH事件紧急告知(CVE-2024-3094)

- 关于WordPress Automatic Plugin任意文件下载漏洞(CVE-2024-27954)的安全告知

- 关于华天动力OA TemplateService 任意文件读取漏洞的安全告知

- 关于ChatGPT pictureproxy.php SSRF漏洞(CVE-2024-27564)的安全告知

- 关于QNAP NAS身份验证缺失漏洞(CVE-2024-21899)的安全告知

- 关于pyLoad未授权访问漏洞(CVE-2024-21644)的安全告知

- 关于ChatGPT-Next-Web服务器请求伪造漏洞(CVE-2023-49785)的安去全告知

- 关于WordPress Plugin NotificationX SQL注入漏洞(CVE-2024-1698)的安全告知

-

- 关于泛微E-Office10远程代码执行漏洞的安全告知

- 关于Adobe Coldfusion 文件读取漏洞(CVE-2024-20767)的安全告知

- 关于liblzma/xz库被植入后门影响SSH事件紧急告知(CVE-2024-3094)

- 关于WordPress Automatic Plugin任意文件下载漏洞(CVE-2024-27954)的安全告知

- 关于华天动力OA TemplateService 任意文件读取漏洞的安全告知

- 关于ChatGPT pictureproxy.php SSRF漏洞(CVE-2024-27564)的安全告知

- 关于QNAP NAS身份验证缺失漏洞(CVE-2024-21899)的安全告知

- 关于pyLoad未授权访问漏洞(CVE-2024-21644)的安全告知

- 关于ChatGPT-Next-Web服务器请求伪造漏洞(CVE-2023-49785)的安去全告知

- 关于WordPress Plugin NotificationX SQL注入漏洞(CVE-2024-1698)的安全告知

-

- 关于泛微E-Office10远程代码执行漏洞的安全告知

- 关于Adobe Coldfusion 文件读取漏洞(CVE-2024-20767)的安全告知

- 关于liblzma/xz库被植入后门影响SSH事件紧急告知(CVE-2024-3094)

- 关于WordPress Automatic Plugin任意文件下载漏洞(CVE-2024-27954)的安全告知

- 关于华天动力OA TemplateService 任意文件读取漏洞的安全告知

- 关于ChatGPT pictureproxy.php SSRF漏洞(CVE-2024-27564)的安全告知

- 关于QNAP NAS身份验证缺失漏洞(CVE-2024-21899)的安全告知

- 关于pyLoad未授权访问漏洞(CVE-2024-21644)的安全告知

- 关于ChatGPT-Next-Web服务器请求伪造漏洞(CVE-2023-49785)的安去全告知

- 关于WordPress Plugin NotificationX SQL注入漏洞(CVE-2024-1698)的安全告知

-

- 关于泛微E-Office10远程代码执行漏洞的安全告知

- 关于Adobe Coldfusion 文件读取漏洞(CVE-2024-20767)的安全告知

- 关于liblzma/xz库被植入后门影响SSH事件紧急告知(CVE-2024-3094)

- 关于WordPress Automatic Plugin任意文件下载漏洞(CVE-2024-27954)的安全告知

- 关于华天动力OA TemplateService 任意文件读取漏洞的安全告知

- 关于ChatGPT pictureproxy.php SSRF漏洞(CVE-2024-27564)的安全告知

- 关于QNAP NAS身份验证缺失漏洞(CVE-2024-21899)的安全告知

- 关于pyLoad未授权访问漏洞(CVE-2024-21644)的安全告知

- 关于ChatGPT-Next-Web服务器请求伪造漏洞(CVE-2023-49785)的安去全告知

- 关于WordPress Plugin NotificationX SQL注入漏洞(CVE-2024-1698)的安全告知

-

- 关于泛微E-Office10远程代码执行漏洞的安全告知

- 关于Adobe Coldfusion 文件读取漏洞(CVE-2024-20767)的安全告知

- 关于liblzma/xz库被植入后门影响SSH事件紧急告知(CVE-2024-3094)

- 关于WordPress Automatic Plugin任意文件下载漏洞(CVE-2024-27954)的安全告知

- 关于华天动力OA TemplateService 任意文件读取漏洞的安全告知

- 关于ChatGPT pictureproxy.php SSRF漏洞(CVE-2024-27564)的安全告知

- 关于QNAP NAS身份验证缺失漏洞(CVE-2024-21899)的安全告知

- 关于pyLoad未授权访问漏洞(CVE-2024-21644)的安全告知

- 关于ChatGPT-Next-Web服务器请求伪造漏洞(CVE-2023-49785)的安去全告知

- 关于WordPress Plugin NotificationX SQL注入漏洞(CVE-2024-1698)的安全告知

-

- 关于泛微E-Office10远程代码执行漏洞的安全告知

- 关于Adobe Coldfusion 文件读取漏洞(CVE-2024-20767)的安全告知

- 关于liblzma/xz库被植入后门影响SSH事件紧急告知(CVE-2024-3094)

- 关于WordPress Automatic Plugin任意文件下载漏洞(CVE-2024-27954)的安全告知

- 关于华天动力OA TemplateService 任意文件读取漏洞的安全告知

- 关于ChatGPT pictureproxy.php SSRF漏洞(CVE-2024-27564)的安全告知

- 关于QNAP NAS身份验证缺失漏洞(CVE-2024-21899)的安全告知

- 关于pyLoad未授权访问漏洞(CVE-2024-21644)的安全告知

- 关于ChatGPT-Next-Web服务器请求伪造漏洞(CVE-2023-49785)的安去全告知

- 关于WordPress Plugin NotificationX SQL注入漏洞(CVE-2024-1698)的安全告知

-

- 关于泛微E-Office10远程代码执行漏洞的安全告知

- 关于Adobe Coldfusion 文件读取漏洞(CVE-2024-20767)的安全告知

- 关于liblzma/xz库被植入后门影响SSH事件紧急告知(CVE-2024-3094)

- 关于WordPress Automatic Plugin任意文件下载漏洞(CVE-2024-27954)的安全告知

- 关于华天动力OA TemplateService 任意文件读取漏洞的安全告知

- 关于ChatGPT pictureproxy.php SSRF漏洞(CVE-2024-27564)的安全告知

- 关于QNAP NAS身份验证缺失漏洞(CVE-2024-21899)的安全告知

- 关于pyLoad未授权访问漏洞(CVE-2024-21644)的安全告知

- 关于ChatGPT-Next-Web服务器请求伪造漏洞(CVE-2023-49785)的安去全告知

- 关于WordPress Plugin NotificationX SQL注入漏洞(CVE-2024-1698)的安全告知

-

- 关于泛微E-Office10远程代码执行漏洞的安全告知

- 关于Adobe Coldfusion 文件读取漏洞(CVE-2024-20767)的安全告知

- 关于liblzma/xz库被植入后门影响SSH事件紧急告知(CVE-2024-3094)

- 关于WordPress Automatic Plugin任意文件下载漏洞(CVE-2024-27954)的安全告知

- 关于华天动力OA TemplateService 任意文件读取漏洞的安全告知

- 关于ChatGPT pictureproxy.php SSRF漏洞(CVE-2024-27564)的安全告知

- 关于QNAP NAS身份验证缺失漏洞(CVE-2024-21899)的安全告知

- 关于pyLoad未授权访问漏洞(CVE-2024-21644)的安全告知

- 关于ChatGPT-Next-Web服务器请求伪造漏洞(CVE-2023-49785)的安去全告知

- 关于WordPress Plugin NotificationX SQL注入漏洞(CVE-2024-1698)的安全告知

-

- 关于泛微E-Office10远程代码执行漏洞的安全告知

- 关于Adobe Coldfusion 文件读取漏洞(CVE-2024-20767)的安全告知

- 关于liblzma/xz库被植入后门影响SSH事件紧急告知(CVE-2024-3094)

- 关于WordPress Automatic Plugin任意文件下载漏洞(CVE-2024-27954)的安全告知

- 关于华天动力OA TemplateService 任意文件读取漏洞的安全告知

- 关于ChatGPT pictureproxy.php SSRF漏洞(CVE-2024-27564)的安全告知

- 关于QNAP NAS身份验证缺失漏洞(CVE-2024-21899)的安全告知

- 关于pyLoad未授权访问漏洞(CVE-2024-21644)的安全告知

- 关于ChatGPT-Next-Web服务器请求伪造漏洞(CVE-2023-49785)的安去全告知

- 关于WordPress Plugin NotificationX SQL注入漏洞(CVE-2024-1698)的安全告知

-

- 关于泛微E-Office10远程代码执行漏洞的安全告知

- 关于Adobe Coldfusion 文件读取漏洞(CVE-2024-20767)的安全告知

- 关于liblzma/xz库被植入后门影响SSH事件紧急告知(CVE-2024-3094)

- 关于WordPress Automatic Plugin任意文件下载漏洞(CVE-2024-27954)的安全告知

- 关于华天动力OA TemplateService 任意文件读取漏洞的安全告知

- 关于ChatGPT pictureproxy.php SSRF漏洞(CVE-2024-27564)的安全告知

- 关于QNAP NAS身份验证缺失漏洞(CVE-2024-21899)的安全告知

- 关于pyLoad未授权访问漏洞(CVE-2024-21644)的安全告知

- 关于ChatGPT-Next-Web服务器请求伪造漏洞(CVE-2023-49785)的安去全告知

- 关于WordPress Plugin NotificationX SQL注入漏洞(CVE-2024-1698)的安全告知

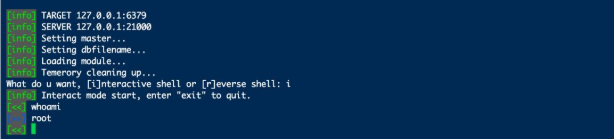

Redis远程代码执行漏洞预警

时间:2019-10-17 13:34:49来源:信息安全服务部作者:梦之想科技

Redis是一个开源的使用ANSI C语言编写、支持网络、可基于内存亦可持久化的日志型、Key-Value数据库,并提供多种语言的API。

漏洞简介 CVE编号:暂无 影响版本:Redis 4.x/5.x 漏洞危害 目前,Redis已得到广泛的使用,此次曝出的漏洞跨越了2个大版本,危害极大。 漏洞详情 设置Redis账号密码,并满足密码复杂度要求。 目前官方未提供修复方法,请关注官方通告,出现相关修复建议时及时修复。

严重程度:高危

Redis是一个开源的使用ANSI C语言编写、支持网络、可基于内存亦可持久化的日志型、Key-Value数据库,并提供多种语言的API。

攻击者需要获取到redis的账号密码,或Redis未授权访问,通过RedisModulesSDK编译漏洞,实现代码执行。

修复建议

限制访问RedisIP地址;