-

- 关于用友NC bsh.servlet.BshServlet接口远程命令执行漏洞的安全告知

- 关于用友NC FileReceiveServlet接口任意文件上传漏洞的安全告知

- 关于用友U8-Cloud RegisterServlet接口SQL注入漏洞的安全告知

- 关于用友GRP-U8 SmartUpload01接口文件上传漏洞的安全告知

- 关于Apache Ofbiz ProgramExport代码执行漏洞(CVE-2023-51467)的安全告知

- 关于 Apache Ofbiz xmlrpc 代码执行漏洞(CVE-2023-49070)的安全告知

- 关于用友畅捷通T+反序列化漏洞的安全告知

- 关于用友NC accept任意文件上传漏洞的安全告知

- 关于用友NC系统信息泄露的安全告知

- 关于用友GRP-U8 SQL注入漏洞的安全告知

-

- 关于用友NC bsh.servlet.BshServlet接口远程命令执行漏洞的安全告知

- 关于用友NC FileReceiveServlet接口任意文件上传漏洞的安全告知

- 关于用友U8-Cloud RegisterServlet接口SQL注入漏洞的安全告知

- 关于用友GRP-U8 SmartUpload01接口文件上传漏洞的安全告知

- 关于Apache Ofbiz ProgramExport代码执行漏洞(CVE-2023-51467)的安全告知

- 关于 Apache Ofbiz xmlrpc 代码执行漏洞(CVE-2023-49070)的安全告知

- 关于用友畅捷通T+反序列化漏洞的安全告知

- 关于用友NC accept任意文件上传漏洞的安全告知

- 关于用友NC系统信息泄露的安全告知

- 关于用友GRP-U8 SQL注入漏洞的安全告知

-

- 关于用友NC bsh.servlet.BshServlet接口远程命令执行漏洞的安全告知

- 关于用友NC FileReceiveServlet接口任意文件上传漏洞的安全告知

- 关于用友U8-Cloud RegisterServlet接口SQL注入漏洞的安全告知

- 关于用友GRP-U8 SmartUpload01接口文件上传漏洞的安全告知

- 关于Apache Ofbiz ProgramExport代码执行漏洞(CVE-2023-51467)的安全告知

- 关于 Apache Ofbiz xmlrpc 代码执行漏洞(CVE-2023-49070)的安全告知

- 关于用友畅捷通T+反序列化漏洞的安全告知

- 关于用友NC accept任意文件上传漏洞的安全告知

- 关于用友NC系统信息泄露的安全告知

- 关于用友GRP-U8 SQL注入漏洞的安全告知

-

- 关于用友NC bsh.servlet.BshServlet接口远程命令执行漏洞的安全告知

- 关于用友NC FileReceiveServlet接口任意文件上传漏洞的安全告知

- 关于用友U8-Cloud RegisterServlet接口SQL注入漏洞的安全告知

- 关于用友GRP-U8 SmartUpload01接口文件上传漏洞的安全告知

- 关于Apache Ofbiz ProgramExport代码执行漏洞(CVE-2023-51467)的安全告知

- 关于 Apache Ofbiz xmlrpc 代码执行漏洞(CVE-2023-49070)的安全告知

- 关于用友畅捷通T+反序列化漏洞的安全告知

- 关于用友NC accept任意文件上传漏洞的安全告知

- 关于用友NC系统信息泄露的安全告知

- 关于用友GRP-U8 SQL注入漏洞的安全告知

-

- 关于用友NC bsh.servlet.BshServlet接口远程命令执行漏洞的安全告知

- 关于用友NC FileReceiveServlet接口任意文件上传漏洞的安全告知

- 关于用友U8-Cloud RegisterServlet接口SQL注入漏洞的安全告知

- 关于用友GRP-U8 SmartUpload01接口文件上传漏洞的安全告知

- 关于Apache Ofbiz ProgramExport代码执行漏洞(CVE-2023-51467)的安全告知

- 关于 Apache Ofbiz xmlrpc 代码执行漏洞(CVE-2023-49070)的安全告知

- 关于用友畅捷通T+反序列化漏洞的安全告知

- 关于用友NC accept任意文件上传漏洞的安全告知

- 关于用友NC系统信息泄露的安全告知

- 关于用友GRP-U8 SQL注入漏洞的安全告知

-

- 关于用友NC bsh.servlet.BshServlet接口远程命令执行漏洞的安全告知

- 关于用友NC FileReceiveServlet接口任意文件上传漏洞的安全告知

- 关于用友U8-Cloud RegisterServlet接口SQL注入漏洞的安全告知

- 关于用友GRP-U8 SmartUpload01接口文件上传漏洞的安全告知

- 关于Apache Ofbiz ProgramExport代码执行漏洞(CVE-2023-51467)的安全告知

- 关于 Apache Ofbiz xmlrpc 代码执行漏洞(CVE-2023-49070)的安全告知

- 关于用友畅捷通T+反序列化漏洞的安全告知

- 关于用友NC accept任意文件上传漏洞的安全告知

- 关于用友NC系统信息泄露的安全告知

- 关于用友GRP-U8 SQL注入漏洞的安全告知

-

- 关于用友NC bsh.servlet.BshServlet接口远程命令执行漏洞的安全告知

- 关于用友NC FileReceiveServlet接口任意文件上传漏洞的安全告知

- 关于用友U8-Cloud RegisterServlet接口SQL注入漏洞的安全告知

- 关于用友GRP-U8 SmartUpload01接口文件上传漏洞的安全告知

- 关于Apache Ofbiz ProgramExport代码执行漏洞(CVE-2023-51467)的安全告知

- 关于 Apache Ofbiz xmlrpc 代码执行漏洞(CVE-2023-49070)的安全告知

- 关于用友畅捷通T+反序列化漏洞的安全告知

- 关于用友NC accept任意文件上传漏洞的安全告知

- 关于用友NC系统信息泄露的安全告知

- 关于用友GRP-U8 SQL注入漏洞的安全告知

-

- 关于用友NC bsh.servlet.BshServlet接口远程命令执行漏洞的安全告知

- 关于用友NC FileReceiveServlet接口任意文件上传漏洞的安全告知

- 关于用友U8-Cloud RegisterServlet接口SQL注入漏洞的安全告知

- 关于用友GRP-U8 SmartUpload01接口文件上传漏洞的安全告知

- 关于Apache Ofbiz ProgramExport代码执行漏洞(CVE-2023-51467)的安全告知

- 关于 Apache Ofbiz xmlrpc 代码执行漏洞(CVE-2023-49070)的安全告知

- 关于用友畅捷通T+反序列化漏洞的安全告知

- 关于用友NC accept任意文件上传漏洞的安全告知

- 关于用友NC系统信息泄露的安全告知

- 关于用友GRP-U8 SQL注入漏洞的安全告知

-

- 关于用友NC bsh.servlet.BshServlet接口远程命令执行漏洞的安全告知

- 关于用友NC FileReceiveServlet接口任意文件上传漏洞的安全告知

- 关于用友U8-Cloud RegisterServlet接口SQL注入漏洞的安全告知

- 关于用友GRP-U8 SmartUpload01接口文件上传漏洞的安全告知

- 关于Apache Ofbiz ProgramExport代码执行漏洞(CVE-2023-51467)的安全告知

- 关于 Apache Ofbiz xmlrpc 代码执行漏洞(CVE-2023-49070)的安全告知

- 关于用友畅捷通T+反序列化漏洞的安全告知

- 关于用友NC accept任意文件上传漏洞的安全告知

- 关于用友NC系统信息泄露的安全告知

- 关于用友GRP-U8 SQL注入漏洞的安全告知

-

- 关于用友NC bsh.servlet.BshServlet接口远程命令执行漏洞的安全告知

- 关于用友NC FileReceiveServlet接口任意文件上传漏洞的安全告知

- 关于用友U8-Cloud RegisterServlet接口SQL注入漏洞的安全告知

- 关于用友GRP-U8 SmartUpload01接口文件上传漏洞的安全告知

- 关于Apache Ofbiz ProgramExport代码执行漏洞(CVE-2023-51467)的安全告知

- 关于 Apache Ofbiz xmlrpc 代码执行漏洞(CVE-2023-49070)的安全告知

- 关于用友畅捷通T+反序列化漏洞的安全告知

- 关于用友NC accept任意文件上传漏洞的安全告知

- 关于用友NC系统信息泄露的安全告知

- 关于用友GRP-U8 SQL注入漏洞的安全告知

-

- 关于用友NC bsh.servlet.BshServlet接口远程命令执行漏洞的安全告知

- 关于用友NC FileReceiveServlet接口任意文件上传漏洞的安全告知

- 关于用友U8-Cloud RegisterServlet接口SQL注入漏洞的安全告知

- 关于用友GRP-U8 SmartUpload01接口文件上传漏洞的安全告知

- 关于Apache Ofbiz ProgramExport代码执行漏洞(CVE-2023-51467)的安全告知

- 关于 Apache Ofbiz xmlrpc 代码执行漏洞(CVE-2023-49070)的安全告知

- 关于用友畅捷通T+反序列化漏洞的安全告知

- 关于用友NC accept任意文件上传漏洞的安全告知

- 关于用友NC系统信息泄露的安全告知

- 关于用友GRP-U8 SQL注入漏洞的安全告知

-

- 关于用友NC bsh.servlet.BshServlet接口远程命令执行漏洞的安全告知

- 关于用友NC FileReceiveServlet接口任意文件上传漏洞的安全告知

- 关于用友U8-Cloud RegisterServlet接口SQL注入漏洞的安全告知

- 关于用友GRP-U8 SmartUpload01接口文件上传漏洞的安全告知

- 关于Apache Ofbiz ProgramExport代码执行漏洞(CVE-2023-51467)的安全告知

- 关于 Apache Ofbiz xmlrpc 代码执行漏洞(CVE-2023-49070)的安全告知

- 关于用友畅捷通T+反序列化漏洞的安全告知

- 关于用友NC accept任意文件上传漏洞的安全告知

- 关于用友NC系统信息泄露的安全告知

- 关于用友GRP-U8 SQL注入漏洞的安全告知

-

- 关于用友NC bsh.servlet.BshServlet接口远程命令执行漏洞的安全告知

- 关于用友NC FileReceiveServlet接口任意文件上传漏洞的安全告知

- 关于用友U8-Cloud RegisterServlet接口SQL注入漏洞的安全告知

- 关于用友GRP-U8 SmartUpload01接口文件上传漏洞的安全告知

- 关于Apache Ofbiz ProgramExport代码执行漏洞(CVE-2023-51467)的安全告知

- 关于 Apache Ofbiz xmlrpc 代码执行漏洞(CVE-2023-49070)的安全告知

- 关于用友畅捷通T+反序列化漏洞的安全告知

- 关于用友NC accept任意文件上传漏洞的安全告知

- 关于用友NC系统信息泄露的安全告知

- 关于用友GRP-U8 SQL注入漏洞的安全告知

-

- 关于用友NC bsh.servlet.BshServlet接口远程命令执行漏洞的安全告知

- 关于用友NC FileReceiveServlet接口任意文件上传漏洞的安全告知

- 关于用友U8-Cloud RegisterServlet接口SQL注入漏洞的安全告知

- 关于用友GRP-U8 SmartUpload01接口文件上传漏洞的安全告知

- 关于Apache Ofbiz ProgramExport代码执行漏洞(CVE-2023-51467)的安全告知

- 关于 Apache Ofbiz xmlrpc 代码执行漏洞(CVE-2023-49070)的安全告知

- 关于用友畅捷通T+反序列化漏洞的安全告知

- 关于用友NC accept任意文件上传漏洞的安全告知

- 关于用友NC系统信息泄露的安全告知

- 关于用友GRP-U8 SQL注入漏洞的安全告知

-

- 关于用友NC bsh.servlet.BshServlet接口远程命令执行漏洞的安全告知

- 关于用友NC FileReceiveServlet接口任意文件上传漏洞的安全告知

- 关于用友U8-Cloud RegisterServlet接口SQL注入漏洞的安全告知

- 关于用友GRP-U8 SmartUpload01接口文件上传漏洞的安全告知

- 关于Apache Ofbiz ProgramExport代码执行漏洞(CVE-2023-51467)的安全告知

- 关于 Apache Ofbiz xmlrpc 代码执行漏洞(CVE-2023-49070)的安全告知

- 关于用友畅捷通T+反序列化漏洞的安全告知

- 关于用友NC accept任意文件上传漏洞的安全告知

- 关于用友NC系统信息泄露的安全告知

- 关于用友GRP-U8 SQL注入漏洞的安全告知

-

- 关于用友NC bsh.servlet.BshServlet接口远程命令执行漏洞的安全告知

- 关于用友NC FileReceiveServlet接口任意文件上传漏洞的安全告知

- 关于用友U8-Cloud RegisterServlet接口SQL注入漏洞的安全告知

- 关于用友GRP-U8 SmartUpload01接口文件上传漏洞的安全告知

- 关于Apache Ofbiz ProgramExport代码执行漏洞(CVE-2023-51467)的安全告知

- 关于 Apache Ofbiz xmlrpc 代码执行漏洞(CVE-2023-49070)的安全告知

- 关于用友畅捷通T+反序列化漏洞的安全告知

- 关于用友NC accept任意文件上传漏洞的安全告知

- 关于用友NC系统信息泄露的安全告知

- 关于用友GRP-U8 SQL注入漏洞的安全告知

-

- 关于用友NC bsh.servlet.BshServlet接口远程命令执行漏洞的安全告知

- 关于用友NC FileReceiveServlet接口任意文件上传漏洞的安全告知

- 关于用友U8-Cloud RegisterServlet接口SQL注入漏洞的安全告知

- 关于用友GRP-U8 SmartUpload01接口文件上传漏洞的安全告知

- 关于Apache Ofbiz ProgramExport代码执行漏洞(CVE-2023-51467)的安全告知

- 关于 Apache Ofbiz xmlrpc 代码执行漏洞(CVE-2023-49070)的安全告知

- 关于用友畅捷通T+反序列化漏洞的安全告知

- 关于用友NC accept任意文件上传漏洞的安全告知

- 关于用友NC系统信息泄露的安全告知

- 关于用友GRP-U8 SQL注入漏洞的安全告知

-

- 关于用友NC bsh.servlet.BshServlet接口远程命令执行漏洞的安全告知

- 关于用友NC FileReceiveServlet接口任意文件上传漏洞的安全告知

- 关于用友U8-Cloud RegisterServlet接口SQL注入漏洞的安全告知

- 关于用友GRP-U8 SmartUpload01接口文件上传漏洞的安全告知

- 关于Apache Ofbiz ProgramExport代码执行漏洞(CVE-2023-51467)的安全告知

- 关于 Apache Ofbiz xmlrpc 代码执行漏洞(CVE-2023-49070)的安全告知

- 关于用友畅捷通T+反序列化漏洞的安全告知

- 关于用友NC accept任意文件上传漏洞的安全告知

- 关于用友NC系统信息泄露的安全告知

- 关于用友GRP-U8 SQL注入漏洞的安全告知

-

- 关于用友NC bsh.servlet.BshServlet接口远程命令执行漏洞的安全告知

- 关于用友NC FileReceiveServlet接口任意文件上传漏洞的安全告知

- 关于用友U8-Cloud RegisterServlet接口SQL注入漏洞的安全告知

- 关于用友GRP-U8 SmartUpload01接口文件上传漏洞的安全告知

- 关于Apache Ofbiz ProgramExport代码执行漏洞(CVE-2023-51467)的安全告知

- 关于 Apache Ofbiz xmlrpc 代码执行漏洞(CVE-2023-49070)的安全告知

- 关于用友畅捷通T+反序列化漏洞的安全告知

- 关于用友NC accept任意文件上传漏洞的安全告知

- 关于用友NC系统信息泄露的安全告知

- 关于用友GRP-U8 SQL注入漏洞的安全告知

致远OA-A8无需认证Getshell漏洞预警

时间:2019-10-17 13:32:07来源:信息安全服务部作者:梦之想科技

致远互联是中国协同管理软件及云服务领导供应商,专注专注在协同管理软件领域。致远A8+协同管理软件在很多央企、大型公司都有应用。

漏洞简介

严重程度:高危

CVE编号:暂无

影响版本:A8+V7.0 SP3、A8+V6.1 SP2

漏洞危害

致远A8+协同管理软件,存在远程Getshell漏洞,攻击者通过漏洞可获取网站管理权限。

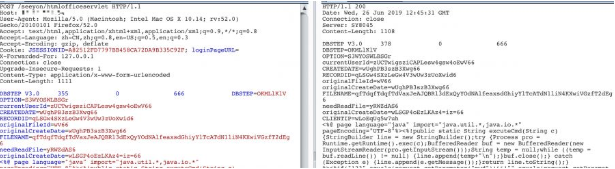

漏洞详情

致远A8+在某些版本上存在远程Getshell漏洞。系统某处在无需登录情况下可直接上传任意文件,攻击者一旦上传精心构造的后门文件即可Getshell,获得目标服务器的权限。

上传木马文件位于www.xxx.com/seeyon/目录下,可排查该目录下是否有异常文件,同时可排查日志中是否有/seeyon/htmlofficeservlet 请求成功。

修复建议

1.临时缓解措施

配置URL访问控制策略

部署于公网的致远A8+服务器,可通过防火墙配置规则禁止外网对“/seeyon/htmlofficeservle t”路径的访问。

2. 请尽快联系厂商,索要官方补丁程序。