-

- 关于Metabase远程代码执行漏洞(CVE-2023-38646)的安全告知

- 关于NetScaler ADC和NetScaler Gateway敏感信息泄露漏洞(CVE-2023-4966)的安全告知

- 关于WordPress Bricks Builder 远程命令执行漏洞(CVE-2024-25600)的安全告知

- 关于 WebLogic Server JNDI注入漏洞(CVE-2024-20931)的安全告知

- 关于致远M1反序列化漏洞的安全告知

- 关于Jeecg-Boot JimuReport queryFieldBySql 模板注入漏洞的安全告知

- 关于Ivanti SAML SSRF漏洞(CVE-2024-21893)的安全告知

- 关于 TOTOLINK A3700R命令执行漏洞(CVE-2023-46574)的安全告知

- 关于 Smartbi 内置用户登陆绕过漏洞的安全告知

- 关于Cloudpanel远程命令执行漏洞(CVE-2023-35885)的安全告知

-

- 关于Metabase远程代码执行漏洞(CVE-2023-38646)的安全告知

- 关于NetScaler ADC和NetScaler Gateway敏感信息泄露漏洞(CVE-2023-4966)的安全告知

- 关于WordPress Bricks Builder 远程命令执行漏洞(CVE-2024-25600)的安全告知

- 关于 WebLogic Server JNDI注入漏洞(CVE-2024-20931)的安全告知

- 关于致远M1反序列化漏洞的安全告知

- 关于Jeecg-Boot JimuReport queryFieldBySql 模板注入漏洞的安全告知

- 关于Ivanti SAML SSRF漏洞(CVE-2024-21893)的安全告知

- 关于 TOTOLINK A3700R命令执行漏洞(CVE-2023-46574)的安全告知

- 关于 Smartbi 内置用户登陆绕过漏洞的安全告知

- 关于Cloudpanel远程命令执行漏洞(CVE-2023-35885)的安全告知

-

- 关于Metabase远程代码执行漏洞(CVE-2023-38646)的安全告知

- 关于NetScaler ADC和NetScaler Gateway敏感信息泄露漏洞(CVE-2023-4966)的安全告知

- 关于WordPress Bricks Builder 远程命令执行漏洞(CVE-2024-25600)的安全告知

- 关于 WebLogic Server JNDI注入漏洞(CVE-2024-20931)的安全告知

- 关于致远M1反序列化漏洞的安全告知

- 关于Jeecg-Boot JimuReport queryFieldBySql 模板注入漏洞的安全告知

- 关于Ivanti SAML SSRF漏洞(CVE-2024-21893)的安全告知

- 关于 TOTOLINK A3700R命令执行漏洞(CVE-2023-46574)的安全告知

- 关于 Smartbi 内置用户登陆绕过漏洞的安全告知

- 关于Cloudpanel远程命令执行漏洞(CVE-2023-35885)的安全告知

-

- 关于Metabase远程代码执行漏洞(CVE-2023-38646)的安全告知

- 关于NetScaler ADC和NetScaler Gateway敏感信息泄露漏洞(CVE-2023-4966)的安全告知

- 关于WordPress Bricks Builder 远程命令执行漏洞(CVE-2024-25600)的安全告知

- 关于 WebLogic Server JNDI注入漏洞(CVE-2024-20931)的安全告知

- 关于致远M1反序列化漏洞的安全告知

- 关于Jeecg-Boot JimuReport queryFieldBySql 模板注入漏洞的安全告知

- 关于Ivanti SAML SSRF漏洞(CVE-2024-21893)的安全告知

- 关于 TOTOLINK A3700R命令执行漏洞(CVE-2023-46574)的安全告知

- 关于 Smartbi 内置用户登陆绕过漏洞的安全告知

- 关于Cloudpanel远程命令执行漏洞(CVE-2023-35885)的安全告知

-

- 关于Metabase远程代码执行漏洞(CVE-2023-38646)的安全告知

- 关于NetScaler ADC和NetScaler Gateway敏感信息泄露漏洞(CVE-2023-4966)的安全告知

- 关于WordPress Bricks Builder 远程命令执行漏洞(CVE-2024-25600)的安全告知

- 关于 WebLogic Server JNDI注入漏洞(CVE-2024-20931)的安全告知

- 关于致远M1反序列化漏洞的安全告知

- 关于Jeecg-Boot JimuReport queryFieldBySql 模板注入漏洞的安全告知

- 关于Ivanti SAML SSRF漏洞(CVE-2024-21893)的安全告知

- 关于 TOTOLINK A3700R命令执行漏洞(CVE-2023-46574)的安全告知

- 关于 Smartbi 内置用户登陆绕过漏洞的安全告知

- 关于Cloudpanel远程命令执行漏洞(CVE-2023-35885)的安全告知

-

- 关于Metabase远程代码执行漏洞(CVE-2023-38646)的安全告知

- 关于NetScaler ADC和NetScaler Gateway敏感信息泄露漏洞(CVE-2023-4966)的安全告知

- 关于WordPress Bricks Builder 远程命令执行漏洞(CVE-2024-25600)的安全告知

- 关于 WebLogic Server JNDI注入漏洞(CVE-2024-20931)的安全告知

- 关于致远M1反序列化漏洞的安全告知

- 关于Jeecg-Boot JimuReport queryFieldBySql 模板注入漏洞的安全告知

- 关于Ivanti SAML SSRF漏洞(CVE-2024-21893)的安全告知

- 关于 TOTOLINK A3700R命令执行漏洞(CVE-2023-46574)的安全告知

- 关于 Smartbi 内置用户登陆绕过漏洞的安全告知

- 关于Cloudpanel远程命令执行漏洞(CVE-2023-35885)的安全告知

-

- 关于Metabase远程代码执行漏洞(CVE-2023-38646)的安全告知

- 关于NetScaler ADC和NetScaler Gateway敏感信息泄露漏洞(CVE-2023-4966)的安全告知

- 关于WordPress Bricks Builder 远程命令执行漏洞(CVE-2024-25600)的安全告知

- 关于 WebLogic Server JNDI注入漏洞(CVE-2024-20931)的安全告知

- 关于致远M1反序列化漏洞的安全告知

- 关于Jeecg-Boot JimuReport queryFieldBySql 模板注入漏洞的安全告知

- 关于Ivanti SAML SSRF漏洞(CVE-2024-21893)的安全告知

- 关于 TOTOLINK A3700R命令执行漏洞(CVE-2023-46574)的安全告知

- 关于 Smartbi 内置用户登陆绕过漏洞的安全告知

- 关于Cloudpanel远程命令执行漏洞(CVE-2023-35885)的安全告知

-

- 关于Metabase远程代码执行漏洞(CVE-2023-38646)的安全告知

- 关于NetScaler ADC和NetScaler Gateway敏感信息泄露漏洞(CVE-2023-4966)的安全告知

- 关于WordPress Bricks Builder 远程命令执行漏洞(CVE-2024-25600)的安全告知

- 关于 WebLogic Server JNDI注入漏洞(CVE-2024-20931)的安全告知

- 关于致远M1反序列化漏洞的安全告知

- 关于Jeecg-Boot JimuReport queryFieldBySql 模板注入漏洞的安全告知

- 关于Ivanti SAML SSRF漏洞(CVE-2024-21893)的安全告知

- 关于 TOTOLINK A3700R命令执行漏洞(CVE-2023-46574)的安全告知

- 关于 Smartbi 内置用户登陆绕过漏洞的安全告知

- 关于Cloudpanel远程命令执行漏洞(CVE-2023-35885)的安全告知

-

- 关于Metabase远程代码执行漏洞(CVE-2023-38646)的安全告知

- 关于NetScaler ADC和NetScaler Gateway敏感信息泄露漏洞(CVE-2023-4966)的安全告知

- 关于WordPress Bricks Builder 远程命令执行漏洞(CVE-2024-25600)的安全告知

- 关于 WebLogic Server JNDI注入漏洞(CVE-2024-20931)的安全告知

- 关于致远M1反序列化漏洞的安全告知

- 关于Jeecg-Boot JimuReport queryFieldBySql 模板注入漏洞的安全告知

- 关于Ivanti SAML SSRF漏洞(CVE-2024-21893)的安全告知

- 关于 TOTOLINK A3700R命令执行漏洞(CVE-2023-46574)的安全告知

- 关于 Smartbi 内置用户登陆绕过漏洞的安全告知

- 关于Cloudpanel远程命令执行漏洞(CVE-2023-35885)的安全告知

-

- 关于Metabase远程代码执行漏洞(CVE-2023-38646)的安全告知

- 关于NetScaler ADC和NetScaler Gateway敏感信息泄露漏洞(CVE-2023-4966)的安全告知

- 关于WordPress Bricks Builder 远程命令执行漏洞(CVE-2024-25600)的安全告知

- 关于 WebLogic Server JNDI注入漏洞(CVE-2024-20931)的安全告知

- 关于致远M1反序列化漏洞的安全告知

- 关于Jeecg-Boot JimuReport queryFieldBySql 模板注入漏洞的安全告知

- 关于Ivanti SAML SSRF漏洞(CVE-2024-21893)的安全告知

- 关于 TOTOLINK A3700R命令执行漏洞(CVE-2023-46574)的安全告知

- 关于 Smartbi 内置用户登陆绕过漏洞的安全告知

- 关于Cloudpanel远程命令执行漏洞(CVE-2023-35885)的安全告知

-

- 关于Metabase远程代码执行漏洞(CVE-2023-38646)的安全告知

- 关于NetScaler ADC和NetScaler Gateway敏感信息泄露漏洞(CVE-2023-4966)的安全告知

- 关于WordPress Bricks Builder 远程命令执行漏洞(CVE-2024-25600)的安全告知

- 关于 WebLogic Server JNDI注入漏洞(CVE-2024-20931)的安全告知

- 关于致远M1反序列化漏洞的安全告知

- 关于Jeecg-Boot JimuReport queryFieldBySql 模板注入漏洞的安全告知

- 关于Ivanti SAML SSRF漏洞(CVE-2024-21893)的安全告知

- 关于 TOTOLINK A3700R命令执行漏洞(CVE-2023-46574)的安全告知

- 关于 Smartbi 内置用户登陆绕过漏洞的安全告知

- 关于Cloudpanel远程命令执行漏洞(CVE-2023-35885)的安全告知

-

- 关于Metabase远程代码执行漏洞(CVE-2023-38646)的安全告知

- 关于NetScaler ADC和NetScaler Gateway敏感信息泄露漏洞(CVE-2023-4966)的安全告知

- 关于WordPress Bricks Builder 远程命令执行漏洞(CVE-2024-25600)的安全告知

- 关于 WebLogic Server JNDI注入漏洞(CVE-2024-20931)的安全告知

- 关于致远M1反序列化漏洞的安全告知

- 关于Jeecg-Boot JimuReport queryFieldBySql 模板注入漏洞的安全告知

- 关于Ivanti SAML SSRF漏洞(CVE-2024-21893)的安全告知

- 关于 TOTOLINK A3700R命令执行漏洞(CVE-2023-46574)的安全告知

- 关于 Smartbi 内置用户登陆绕过漏洞的安全告知

- 关于Cloudpanel远程命令执行漏洞(CVE-2023-35885)的安全告知

-

- 关于Metabase远程代码执行漏洞(CVE-2023-38646)的安全告知

- 关于NetScaler ADC和NetScaler Gateway敏感信息泄露漏洞(CVE-2023-4966)的安全告知

- 关于WordPress Bricks Builder 远程命令执行漏洞(CVE-2024-25600)的安全告知

- 关于 WebLogic Server JNDI注入漏洞(CVE-2024-20931)的安全告知

- 关于致远M1反序列化漏洞的安全告知

- 关于Jeecg-Boot JimuReport queryFieldBySql 模板注入漏洞的安全告知

- 关于Ivanti SAML SSRF漏洞(CVE-2024-21893)的安全告知

- 关于 TOTOLINK A3700R命令执行漏洞(CVE-2023-46574)的安全告知

- 关于 Smartbi 内置用户登陆绕过漏洞的安全告知

- 关于Cloudpanel远程命令执行漏洞(CVE-2023-35885)的安全告知

-

- 关于Metabase远程代码执行漏洞(CVE-2023-38646)的安全告知

- 关于NetScaler ADC和NetScaler Gateway敏感信息泄露漏洞(CVE-2023-4966)的安全告知

- 关于WordPress Bricks Builder 远程命令执行漏洞(CVE-2024-25600)的安全告知

- 关于 WebLogic Server JNDI注入漏洞(CVE-2024-20931)的安全告知

- 关于致远M1反序列化漏洞的安全告知

- 关于Jeecg-Boot JimuReport queryFieldBySql 模板注入漏洞的安全告知

- 关于Ivanti SAML SSRF漏洞(CVE-2024-21893)的安全告知

- 关于 TOTOLINK A3700R命令执行漏洞(CVE-2023-46574)的安全告知

- 关于 Smartbi 内置用户登陆绕过漏洞的安全告知

- 关于Cloudpanel远程命令执行漏洞(CVE-2023-35885)的安全告知

-

- 关于Metabase远程代码执行漏洞(CVE-2023-38646)的安全告知

- 关于NetScaler ADC和NetScaler Gateway敏感信息泄露漏洞(CVE-2023-4966)的安全告知

- 关于WordPress Bricks Builder 远程命令执行漏洞(CVE-2024-25600)的安全告知

- 关于 WebLogic Server JNDI注入漏洞(CVE-2024-20931)的安全告知

- 关于致远M1反序列化漏洞的安全告知

- 关于Jeecg-Boot JimuReport queryFieldBySql 模板注入漏洞的安全告知

- 关于Ivanti SAML SSRF漏洞(CVE-2024-21893)的安全告知

- 关于 TOTOLINK A3700R命令执行漏洞(CVE-2023-46574)的安全告知

- 关于 Smartbi 内置用户登陆绕过漏洞的安全告知

- 关于Cloudpanel远程命令执行漏洞(CVE-2023-35885)的安全告知

-

- 关于Metabase远程代码执行漏洞(CVE-2023-38646)的安全告知

- 关于NetScaler ADC和NetScaler Gateway敏感信息泄露漏洞(CVE-2023-4966)的安全告知

- 关于WordPress Bricks Builder 远程命令执行漏洞(CVE-2024-25600)的安全告知

- 关于 WebLogic Server JNDI注入漏洞(CVE-2024-20931)的安全告知

- 关于致远M1反序列化漏洞的安全告知

- 关于Jeecg-Boot JimuReport queryFieldBySql 模板注入漏洞的安全告知

- 关于Ivanti SAML SSRF漏洞(CVE-2024-21893)的安全告知

- 关于 TOTOLINK A3700R命令执行漏洞(CVE-2023-46574)的安全告知

- 关于 Smartbi 内置用户登陆绕过漏洞的安全告知

- 关于Cloudpanel远程命令执行漏洞(CVE-2023-35885)的安全告知

-

- 关于Metabase远程代码执行漏洞(CVE-2023-38646)的安全告知

- 关于NetScaler ADC和NetScaler Gateway敏感信息泄露漏洞(CVE-2023-4966)的安全告知

- 关于WordPress Bricks Builder 远程命令执行漏洞(CVE-2024-25600)的安全告知

- 关于 WebLogic Server JNDI注入漏洞(CVE-2024-20931)的安全告知

- 关于致远M1反序列化漏洞的安全告知

- 关于Jeecg-Boot JimuReport queryFieldBySql 模板注入漏洞的安全告知

- 关于Ivanti SAML SSRF漏洞(CVE-2024-21893)的安全告知

- 关于 TOTOLINK A3700R命令执行漏洞(CVE-2023-46574)的安全告知

- 关于 Smartbi 内置用户登陆绕过漏洞的安全告知

- 关于Cloudpanel远程命令执行漏洞(CVE-2023-35885)的安全告知

-

- 关于Metabase远程代码执行漏洞(CVE-2023-38646)的安全告知

- 关于NetScaler ADC和NetScaler Gateway敏感信息泄露漏洞(CVE-2023-4966)的安全告知

- 关于WordPress Bricks Builder 远程命令执行漏洞(CVE-2024-25600)的安全告知

- 关于 WebLogic Server JNDI注入漏洞(CVE-2024-20931)的安全告知

- 关于致远M1反序列化漏洞的安全告知

- 关于Jeecg-Boot JimuReport queryFieldBySql 模板注入漏洞的安全告知

- 关于Ivanti SAML SSRF漏洞(CVE-2024-21893)的安全告知

- 关于 TOTOLINK A3700R命令执行漏洞(CVE-2023-46574)的安全告知

- 关于 Smartbi 内置用户登陆绕过漏洞的安全告知

- 关于Cloudpanel远程命令执行漏洞(CVE-2023-35885)的安全告知

-

- 关于Metabase远程代码执行漏洞(CVE-2023-38646)的安全告知

- 关于NetScaler ADC和NetScaler Gateway敏感信息泄露漏洞(CVE-2023-4966)的安全告知

- 关于WordPress Bricks Builder 远程命令执行漏洞(CVE-2024-25600)的安全告知

- 关于 WebLogic Server JNDI注入漏洞(CVE-2024-20931)的安全告知

- 关于致远M1反序列化漏洞的安全告知

- 关于Jeecg-Boot JimuReport queryFieldBySql 模板注入漏洞的安全告知

- 关于Ivanti SAML SSRF漏洞(CVE-2024-21893)的安全告知

- 关于 TOTOLINK A3700R命令执行漏洞(CVE-2023-46574)的安全告知

- 关于 Smartbi 内置用户登陆绕过漏洞的安全告知

- 关于Cloudpanel远程命令执行漏洞(CVE-2023-35885)的安全告知

关于NGINX Rift远程代码执行漏洞(CVE-2026-42945)的安全告知

时间:2026-05-15 10:11:59来源:信息安全部作者:梦之想科技

漏洞详情

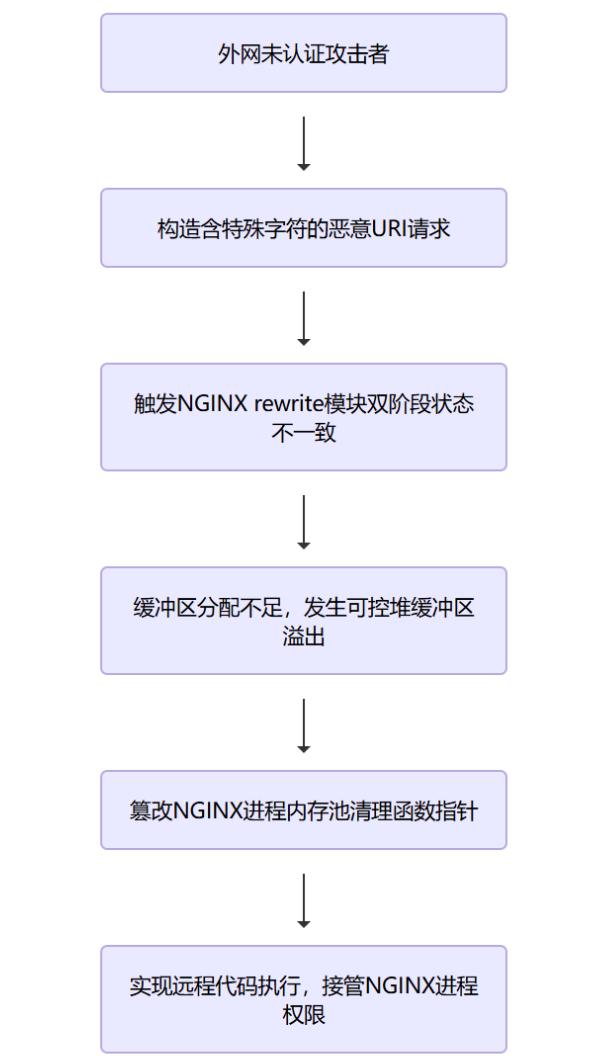

CVE-2026-42945(又称NGINX Rift)是NGINX rewrite模块存在的远程高危内存损坏漏洞,由ngx_http_rewrite_module 脚本引擎双阶段处理逻辑不一致导致,攻击者可通过构造特殊恶意URI请求触发堆缓冲区溢出,实现未认证远程代码执行。

NGINX脚本引擎在处理rewrite与set组合指令时采用“长度预计算+数据拷贝”双阶段执行机制。当rewrite重写规则中携带问号参数时,会永久置位脚本引擎is_args标记且未做重置清理。预计算长度阶段使用全新子引擎读取原始字符长度,按原始数据大小申请堆内存;而实际拷贝阶段复用主引擎状态,is_args标记生效触发URL转义逻辑,特殊字符会单字节扩写为三字节,最终造成实际写入数据远大于预分配缓冲区大小,形成可控堆缓冲区越界写入。

攻击者无需任何登录权限、无需账号密码,可直接远程构造恶意URI请求触发漏洞。只要目标NGINX配置存在“带问号的rewrite重写规则搭配set变量捕获”组合配置,即可稳定触发堆溢出。攻击者可通过控制URI内特殊转义字符数量精准控制溢出长度,配合跨请求堆风水布局与内存喷涂技术,篡改NGINX内存池清理函数指针,最终调用系统函数执行任意命令,利用过程稳定、适配性强,已有公开POC可批量自动化攻击。

该漏洞可直接实现无认证远程代码执行,完全接管NGINX服务进程权限,窃取服务器账号密码、业务配置、用户数据等敏感信息。攻击全程仅篡改内存数据、不落地磁盘文件,可绕过文件完整性校验、HIDS、EDR及常规WAF防护检测,隐蔽性极强。云原生容器环境中可实现容器逃逸,攻陷宿主机与整个集群,造成业务瘫痪、网页篡改、流量劫持;同时可被用于植入挖矿木马、勒索病毒、持久化后门,配合内网渗透形成完整攻击链路,被黑产用于批量全网爆破与供应链攻击。

影响范围

该漏洞代码于2008年引入NGINX源码,长期潜伏18年未被发现修复,影响NGINX开源版0.6.27至1.30.0所有未修复版本,同时覆盖NGINX Plus R32-R36、NGINX Ingress Controller、NGINX网关、F5 WAF、容器防护组件等全系衍生产品。主流Linux发行版搭载的NGINX服务、企业反向代理网关、云原生K8s ingress组件、负载均衡设备均受波及,全网近三分之一的网站与业务网关存在风险。

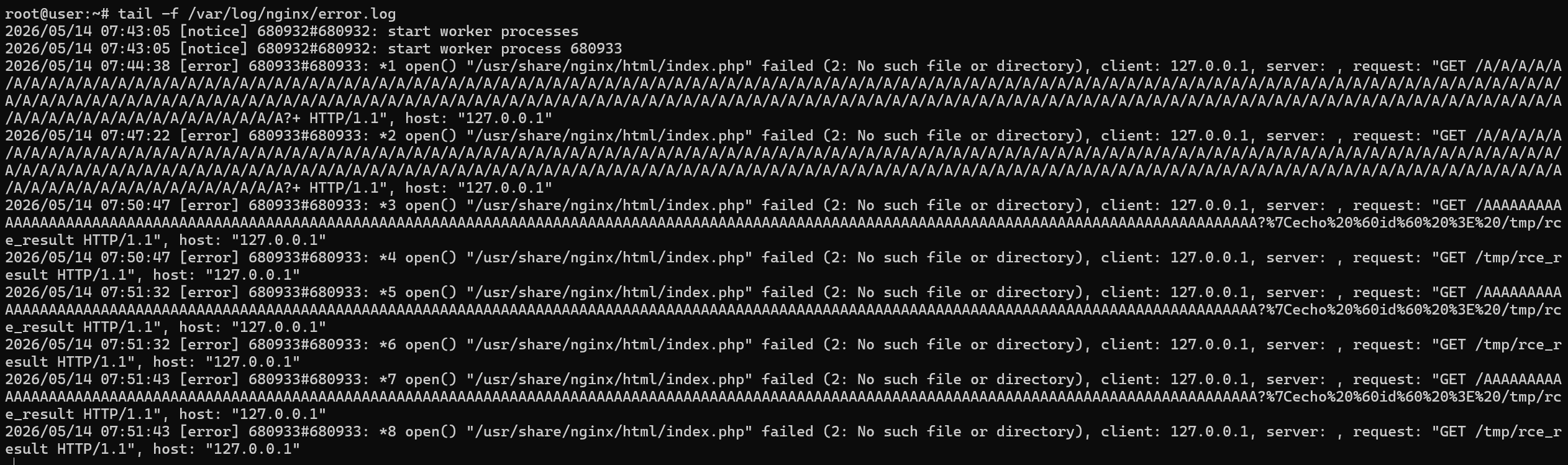

漏洞复现

该演示靶机nginx版本1.28.0

下载好漏洞利用脚本后运行

执行成功,查看日志

排查方法

1.NGINX版本自查排查

在服务器终端执行 nginx -v 命令,查看当前运行的NGINX版本,只要版本处于0.6.27至1.30.0区间且未升级至官方安全修复版本,即可判定存在CVE-2026-42945漏洞风险,重点核查外网暴露的Web服务、反向代理、负载均衡、容器Ingress网关等核心资产。

2.NGINX高危配置排查

遍历所有NGINX站点配置文件,重点核查是否存在 rewrite 重写指令携带问号参数、同时搭配 set 变量捕获的组合配置,若存在该类配置规则,说明服务器满足漏洞触发前置条件,可被攻击者利用构造恶意请求触发堆溢出漏洞,风险等级极高。

3.容器环境资产排查

梳理内网Docker、Kubernetes集群所有NGINX业务容器及Ingress控制器节点,核查容器内部NGINX版本及配置规则,排查容器服务是否对外暴露Web访问端口、是否启用高危重写配置,未做版本升级与配置加固的容器节点均存在远程代码执行与容器逃逸风险。

4.异常访问流量排查

分析NGINX访问日志、防火墙流量日志,重点监测外网请求中包含大量加号字符、超长转义字符、异常分段URI的恶意访问行为,排查是否存在批量漏洞探测、溢出攻击请求、异常URI构造利用行为,判断是否已有攻击者尝试利用漏洞发起攻击。

5.服务安全加固状态排查

检查服务器边界防护与主机加固状态,核查WAF是否配置异常请求拦截策略、主机是否限制NGINX进程权限、是否开启进程行为监控、是否对高危重写配置做过收敛禁用,未做任何安全加固、放任高危配置运行的业务节点需立即纳入高危整改清单。

修复建议

1.优先升级NGINX至官方安全修复版本,目前NGINX官方已针对CVE-2026-42945高危漏洞推送补丁更新,受影响的开源0.6.27至1.30.0全版本、NGINX Plus R32-R36、NGINX Ingress Controller、网关及F5防护组件均需统一升级至最新修复分支,所有线上业务节点、负载均衡网关、反向代理服务需逐台排查更新,彻底根除漏洞利用入口。

2.临时优化NGINX配置规避风险,若业务暂时无法停机升级,可临时收紧Rewrite重写规则配置,禁止在rewrite指令带问号传参场景中搭配set变量捕获逻辑,删除非必要的正则捕获与变量存储配置,从业务层面阻断漏洞触发条件,临时规避堆溢出风险,保障业务平稳运行。

3.部署Web防护策略拦截异常攻击流量,在WAF、云防护、边界防火墙处配置访问控制规则,重点拦截包含大量特殊转义字符、超长加号字符、恶意分段URI的异常请求,拦截针对NGINX rewrite模块的构造攻击流量,有效拦截外部未认证的漏洞探测与利用行为。

4.强化NGINX服务运行权限与进程防护,严格遵循最小权限原则运行NGINX进程,禁止使用root高权限启动服务,限制NGINX进程内存操作、系统命令调用权限;同时开启主机安全监控,重点监测NGINX工作进程的异常内存篡改、异常命令执行、非常规进程派生行为,及时发现内存溢出、恶意代码执行等漏洞利用痕迹。

5.云原生与容器环境专项加固防护,针对Docker、K8s集群极易出现的容器逃逸风险,需全面梳理集群内所有NGINX网关、Ingress控制器服务,优先升级容器镜像内NGINX版本;同时限制容器内Web请求的特殊参数解析权限,监控容器内异常URI构造请求,杜绝通过该漏洞突破容器隔离、横向渗透宿主机及集群节点的攻击行为。

6.常态化资产梳理与安全巡检,针对全网存量NGINX设备、老旧网关、长期未迭代的业务系统开展专项排查,统计未升级、存在风险配置的脆弱节点,建立整改台账;定期监测外网暴露的NGINX服务端口,拦截批量扫描、恶意探测行为,防范黑产利用公开POC开展全网批量爆破与入侵攻击。

产品支持

云安服-安全监测平台:默认支持该产品的指纹识别,已更新漏洞检测规则, 已支持该漏洞的在线检测。

昆仑漏洞扫描平台:专业漏洞检测工具,已更新漏洞检测规则,已支持该漏 洞的在线检测。

实战化攻防技能演训平台:模拟真实攻防仿真场景,提升蓝军、红军实战应 对能力训练平台。

云瞳云 WAF:为中小企业提供一键化接入和专业级防护,有效应对 Web 攻 击、入侵、漏洞利用、挂马、篡改、后门、爬虫等 Web 业务安全防护问题。

参考资料

https://depthfirst.com/research/nginx-rift-achieving-nginx-rce-via-an-18-year-old-vulnerability

https://depthfirst.com/nginx-rift

https://github.com/nginx/nginx/releases/tag/release-1.30.1