-

- 关于Apache Shiro身份认证绕过漏洞(CVE-2022-32532)的安全告知

- 关于Splunk Enterprise远程代码执行漏洞(CVE-2022-32158)的安全告知

- 关于 Confulence OGNL表达式注入漏洞(CVE-2022-26134)的安全告知

- 关于 FastJson 反序列化远程代码执行漏洞的安全告知

- 关于Laravel远程代码执行漏洞(CVE-2021-43503)的安全告知

- 关于F5 BIG-IP iControl REST身份验证绕过漏洞(CVE-2022-1388)的安全告知

- 关于 WSO2 文件上传漏洞(CVE-2022-29464)的安全告知

- 关于 Apache Struts2 远程代码执行漏洞(CVE-2021-31805)的安全告知

- 关于 Spring Core RCE 的安全告知

- 关于Spring Cloud Function SPEL表达式注入漏洞的安全告知

-

- 关于Apache Shiro身份认证绕过漏洞(CVE-2022-32532)的安全告知

- 关于Splunk Enterprise远程代码执行漏洞(CVE-2022-32158)的安全告知

- 关于 Confulence OGNL表达式注入漏洞(CVE-2022-26134)的安全告知

- 关于 FastJson 反序列化远程代码执行漏洞的安全告知

- 关于Laravel远程代码执行漏洞(CVE-2021-43503)的安全告知

- 关于F5 BIG-IP iControl REST身份验证绕过漏洞(CVE-2022-1388)的安全告知

- 关于 WSO2 文件上传漏洞(CVE-2022-29464)的安全告知

- 关于 Apache Struts2 远程代码执行漏洞(CVE-2021-31805)的安全告知

- 关于 Spring Core RCE 的安全告知

- 关于Spring Cloud Function SPEL表达式注入漏洞的安全告知

-

- 关于Apache Shiro身份认证绕过漏洞(CVE-2022-32532)的安全告知

- 关于Splunk Enterprise远程代码执行漏洞(CVE-2022-32158)的安全告知

- 关于 Confulence OGNL表达式注入漏洞(CVE-2022-26134)的安全告知

- 关于 FastJson 反序列化远程代码执行漏洞的安全告知

- 关于Laravel远程代码执行漏洞(CVE-2021-43503)的安全告知

- 关于F5 BIG-IP iControl REST身份验证绕过漏洞(CVE-2022-1388)的安全告知

- 关于 WSO2 文件上传漏洞(CVE-2022-29464)的安全告知

- 关于 Apache Struts2 远程代码执行漏洞(CVE-2021-31805)的安全告知

- 关于 Spring Core RCE 的安全告知

- 关于Spring Cloud Function SPEL表达式注入漏洞的安全告知

-

- 关于Apache Shiro身份认证绕过漏洞(CVE-2022-32532)的安全告知

- 关于Splunk Enterprise远程代码执行漏洞(CVE-2022-32158)的安全告知

- 关于 Confulence OGNL表达式注入漏洞(CVE-2022-26134)的安全告知

- 关于 FastJson 反序列化远程代码执行漏洞的安全告知

- 关于Laravel远程代码执行漏洞(CVE-2021-43503)的安全告知

- 关于F5 BIG-IP iControl REST身份验证绕过漏洞(CVE-2022-1388)的安全告知

- 关于 WSO2 文件上传漏洞(CVE-2022-29464)的安全告知

- 关于 Apache Struts2 远程代码执行漏洞(CVE-2021-31805)的安全告知

- 关于 Spring Core RCE 的安全告知

- 关于Spring Cloud Function SPEL表达式注入漏洞的安全告知

-

- 关于Apache Shiro身份认证绕过漏洞(CVE-2022-32532)的安全告知

- 关于Splunk Enterprise远程代码执行漏洞(CVE-2022-32158)的安全告知

- 关于 Confulence OGNL表达式注入漏洞(CVE-2022-26134)的安全告知

- 关于 FastJson 反序列化远程代码执行漏洞的安全告知

- 关于Laravel远程代码执行漏洞(CVE-2021-43503)的安全告知

- 关于F5 BIG-IP iControl REST身份验证绕过漏洞(CVE-2022-1388)的安全告知

- 关于 WSO2 文件上传漏洞(CVE-2022-29464)的安全告知

- 关于 Apache Struts2 远程代码执行漏洞(CVE-2021-31805)的安全告知

- 关于 Spring Core RCE 的安全告知

- 关于Spring Cloud Function SPEL表达式注入漏洞的安全告知

-

- 关于Apache Shiro身份认证绕过漏洞(CVE-2022-32532)的安全告知

- 关于Splunk Enterprise远程代码执行漏洞(CVE-2022-32158)的安全告知

- 关于 Confulence OGNL表达式注入漏洞(CVE-2022-26134)的安全告知

- 关于 FastJson 反序列化远程代码执行漏洞的安全告知

- 关于Laravel远程代码执行漏洞(CVE-2021-43503)的安全告知

- 关于F5 BIG-IP iControl REST身份验证绕过漏洞(CVE-2022-1388)的安全告知

- 关于 WSO2 文件上传漏洞(CVE-2022-29464)的安全告知

- 关于 Apache Struts2 远程代码执行漏洞(CVE-2021-31805)的安全告知

- 关于 Spring Core RCE 的安全告知

- 关于Spring Cloud Function SPEL表达式注入漏洞的安全告知

-

- 关于Apache Shiro身份认证绕过漏洞(CVE-2022-32532)的安全告知

- 关于Splunk Enterprise远程代码执行漏洞(CVE-2022-32158)的安全告知

- 关于 Confulence OGNL表达式注入漏洞(CVE-2022-26134)的安全告知

- 关于 FastJson 反序列化远程代码执行漏洞的安全告知

- 关于Laravel远程代码执行漏洞(CVE-2021-43503)的安全告知

- 关于F5 BIG-IP iControl REST身份验证绕过漏洞(CVE-2022-1388)的安全告知

- 关于 WSO2 文件上传漏洞(CVE-2022-29464)的安全告知

- 关于 Apache Struts2 远程代码执行漏洞(CVE-2021-31805)的安全告知

- 关于 Spring Core RCE 的安全告知

- 关于Spring Cloud Function SPEL表达式注入漏洞的安全告知

-

- 关于Apache Shiro身份认证绕过漏洞(CVE-2022-32532)的安全告知

- 关于Splunk Enterprise远程代码执行漏洞(CVE-2022-32158)的安全告知

- 关于 Confulence OGNL表达式注入漏洞(CVE-2022-26134)的安全告知

- 关于 FastJson 反序列化远程代码执行漏洞的安全告知

- 关于Laravel远程代码执行漏洞(CVE-2021-43503)的安全告知

- 关于F5 BIG-IP iControl REST身份验证绕过漏洞(CVE-2022-1388)的安全告知

- 关于 WSO2 文件上传漏洞(CVE-2022-29464)的安全告知

- 关于 Apache Struts2 远程代码执行漏洞(CVE-2021-31805)的安全告知

- 关于 Spring Core RCE 的安全告知

- 关于Spring Cloud Function SPEL表达式注入漏洞的安全告知

-

- 关于Apache Shiro身份认证绕过漏洞(CVE-2022-32532)的安全告知

- 关于Splunk Enterprise远程代码执行漏洞(CVE-2022-32158)的安全告知

- 关于 Confulence OGNL表达式注入漏洞(CVE-2022-26134)的安全告知

- 关于 FastJson 反序列化远程代码执行漏洞的安全告知

- 关于Laravel远程代码执行漏洞(CVE-2021-43503)的安全告知

- 关于F5 BIG-IP iControl REST身份验证绕过漏洞(CVE-2022-1388)的安全告知

- 关于 WSO2 文件上传漏洞(CVE-2022-29464)的安全告知

- 关于 Apache Struts2 远程代码执行漏洞(CVE-2021-31805)的安全告知

- 关于 Spring Core RCE 的安全告知

- 关于Spring Cloud Function SPEL表达式注入漏洞的安全告知

-

- 关于Apache Shiro身份认证绕过漏洞(CVE-2022-32532)的安全告知

- 关于Splunk Enterprise远程代码执行漏洞(CVE-2022-32158)的安全告知

- 关于 Confulence OGNL表达式注入漏洞(CVE-2022-26134)的安全告知

- 关于 FastJson 反序列化远程代码执行漏洞的安全告知

- 关于Laravel远程代码执行漏洞(CVE-2021-43503)的安全告知

- 关于F5 BIG-IP iControl REST身份验证绕过漏洞(CVE-2022-1388)的安全告知

- 关于 WSO2 文件上传漏洞(CVE-2022-29464)的安全告知

- 关于 Apache Struts2 远程代码执行漏洞(CVE-2021-31805)的安全告知

- 关于 Spring Core RCE 的安全告知

- 关于Spring Cloud Function SPEL表达式注入漏洞的安全告知

-

- 关于Apache Shiro身份认证绕过漏洞(CVE-2022-32532)的安全告知

- 关于Splunk Enterprise远程代码执行漏洞(CVE-2022-32158)的安全告知

- 关于 Confulence OGNL表达式注入漏洞(CVE-2022-26134)的安全告知

- 关于 FastJson 反序列化远程代码执行漏洞的安全告知

- 关于Laravel远程代码执行漏洞(CVE-2021-43503)的安全告知

- 关于F5 BIG-IP iControl REST身份验证绕过漏洞(CVE-2022-1388)的安全告知

- 关于 WSO2 文件上传漏洞(CVE-2022-29464)的安全告知

- 关于 Apache Struts2 远程代码执行漏洞(CVE-2021-31805)的安全告知

- 关于 Spring Core RCE 的安全告知

- 关于Spring Cloud Function SPEL表达式注入漏洞的安全告知

-

- 关于Apache Shiro身份认证绕过漏洞(CVE-2022-32532)的安全告知

- 关于Splunk Enterprise远程代码执行漏洞(CVE-2022-32158)的安全告知

- 关于 Confulence OGNL表达式注入漏洞(CVE-2022-26134)的安全告知

- 关于 FastJson 反序列化远程代码执行漏洞的安全告知

- 关于Laravel远程代码执行漏洞(CVE-2021-43503)的安全告知

- 关于F5 BIG-IP iControl REST身份验证绕过漏洞(CVE-2022-1388)的安全告知

- 关于 WSO2 文件上传漏洞(CVE-2022-29464)的安全告知

- 关于 Apache Struts2 远程代码执行漏洞(CVE-2021-31805)的安全告知

- 关于 Spring Core RCE 的安全告知

- 关于Spring Cloud Function SPEL表达式注入漏洞的安全告知

-

- 关于Apache Shiro身份认证绕过漏洞(CVE-2022-32532)的安全告知

- 关于Splunk Enterprise远程代码执行漏洞(CVE-2022-32158)的安全告知

- 关于 Confulence OGNL表达式注入漏洞(CVE-2022-26134)的安全告知

- 关于 FastJson 反序列化远程代码执行漏洞的安全告知

- 关于Laravel远程代码执行漏洞(CVE-2021-43503)的安全告知

- 关于F5 BIG-IP iControl REST身份验证绕过漏洞(CVE-2022-1388)的安全告知

- 关于 WSO2 文件上传漏洞(CVE-2022-29464)的安全告知

- 关于 Apache Struts2 远程代码执行漏洞(CVE-2021-31805)的安全告知

- 关于 Spring Core RCE 的安全告知

- 关于Spring Cloud Function SPEL表达式注入漏洞的安全告知

-

- 关于Apache Shiro身份认证绕过漏洞(CVE-2022-32532)的安全告知

- 关于Splunk Enterprise远程代码执行漏洞(CVE-2022-32158)的安全告知

- 关于 Confulence OGNL表达式注入漏洞(CVE-2022-26134)的安全告知

- 关于 FastJson 反序列化远程代码执行漏洞的安全告知

- 关于Laravel远程代码执行漏洞(CVE-2021-43503)的安全告知

- 关于F5 BIG-IP iControl REST身份验证绕过漏洞(CVE-2022-1388)的安全告知

- 关于 WSO2 文件上传漏洞(CVE-2022-29464)的安全告知

- 关于 Apache Struts2 远程代码执行漏洞(CVE-2021-31805)的安全告知

- 关于 Spring Core RCE 的安全告知

- 关于Spring Cloud Function SPEL表达式注入漏洞的安全告知

-

- 关于Apache Shiro身份认证绕过漏洞(CVE-2022-32532)的安全告知

- 关于Splunk Enterprise远程代码执行漏洞(CVE-2022-32158)的安全告知

- 关于 Confulence OGNL表达式注入漏洞(CVE-2022-26134)的安全告知

- 关于 FastJson 反序列化远程代码执行漏洞的安全告知

- 关于Laravel远程代码执行漏洞(CVE-2021-43503)的安全告知

- 关于F5 BIG-IP iControl REST身份验证绕过漏洞(CVE-2022-1388)的安全告知

- 关于 WSO2 文件上传漏洞(CVE-2022-29464)的安全告知

- 关于 Apache Struts2 远程代码执行漏洞(CVE-2021-31805)的安全告知

- 关于 Spring Core RCE 的安全告知

- 关于Spring Cloud Function SPEL表达式注入漏洞的安全告知

-

- 关于Apache Shiro身份认证绕过漏洞(CVE-2022-32532)的安全告知

- 关于Splunk Enterprise远程代码执行漏洞(CVE-2022-32158)的安全告知

- 关于 Confulence OGNL表达式注入漏洞(CVE-2022-26134)的安全告知

- 关于 FastJson 反序列化远程代码执行漏洞的安全告知

- 关于Laravel远程代码执行漏洞(CVE-2021-43503)的安全告知

- 关于F5 BIG-IP iControl REST身份验证绕过漏洞(CVE-2022-1388)的安全告知

- 关于 WSO2 文件上传漏洞(CVE-2022-29464)的安全告知

- 关于 Apache Struts2 远程代码执行漏洞(CVE-2021-31805)的安全告知

- 关于 Spring Core RCE 的安全告知

- 关于Spring Cloud Function SPEL表达式注入漏洞的安全告知

-

- 关于Apache Shiro身份认证绕过漏洞(CVE-2022-32532)的安全告知

- 关于Splunk Enterprise远程代码执行漏洞(CVE-2022-32158)的安全告知

- 关于 Confulence OGNL表达式注入漏洞(CVE-2022-26134)的安全告知

- 关于 FastJson 反序列化远程代码执行漏洞的安全告知

- 关于Laravel远程代码执行漏洞(CVE-2021-43503)的安全告知

- 关于F5 BIG-IP iControl REST身份验证绕过漏洞(CVE-2022-1388)的安全告知

- 关于 WSO2 文件上传漏洞(CVE-2022-29464)的安全告知

- 关于 Apache Struts2 远程代码执行漏洞(CVE-2021-31805)的安全告知

- 关于 Spring Core RCE 的安全告知

- 关于Spring Cloud Function SPEL表达式注入漏洞的安全告知

-

- 关于Apache Shiro身份认证绕过漏洞(CVE-2022-32532)的安全告知

- 关于Splunk Enterprise远程代码执行漏洞(CVE-2022-32158)的安全告知

- 关于 Confulence OGNL表达式注入漏洞(CVE-2022-26134)的安全告知

- 关于 FastJson 反序列化远程代码执行漏洞的安全告知

- 关于Laravel远程代码执行漏洞(CVE-2021-43503)的安全告知

- 关于F5 BIG-IP iControl REST身份验证绕过漏洞(CVE-2022-1388)的安全告知

- 关于 WSO2 文件上传漏洞(CVE-2022-29464)的安全告知

- 关于 Apache Struts2 远程代码执行漏洞(CVE-2021-31805)的安全告知

- 关于 Spring Core RCE 的安全告知

- 关于Spring Cloud Function SPEL表达式注入漏洞的安全告知

-

- 关于Apache Shiro身份认证绕过漏洞(CVE-2022-32532)的安全告知

- 关于Splunk Enterprise远程代码执行漏洞(CVE-2022-32158)的安全告知

- 关于 Confulence OGNL表达式注入漏洞(CVE-2022-26134)的安全告知

- 关于 FastJson 反序列化远程代码执行漏洞的安全告知

- 关于Laravel远程代码执行漏洞(CVE-2021-43503)的安全告知

- 关于F5 BIG-IP iControl REST身份验证绕过漏洞(CVE-2022-1388)的安全告知

- 关于 WSO2 文件上传漏洞(CVE-2022-29464)的安全告知

- 关于 Apache Struts2 远程代码执行漏洞(CVE-2021-31805)的安全告知

- 关于 Spring Core RCE 的安全告知

- 关于Spring Cloud Function SPEL表达式注入漏洞的安全告知

关于Redis 远程代码执行漏洞(CVE-2025-49844)的安全告知

时间:2025-10-11 18:03:12来源:信息安全部作者:梦之想科技

Redis 是一个开源的、基于内存的数据库,它支持多种数据结构,如字符串、哈希表、列表、集合等。Redis 具有高性能、低延迟的特点,广泛应用于缓存、消息队列、会话存储等场景。

漏洞详情

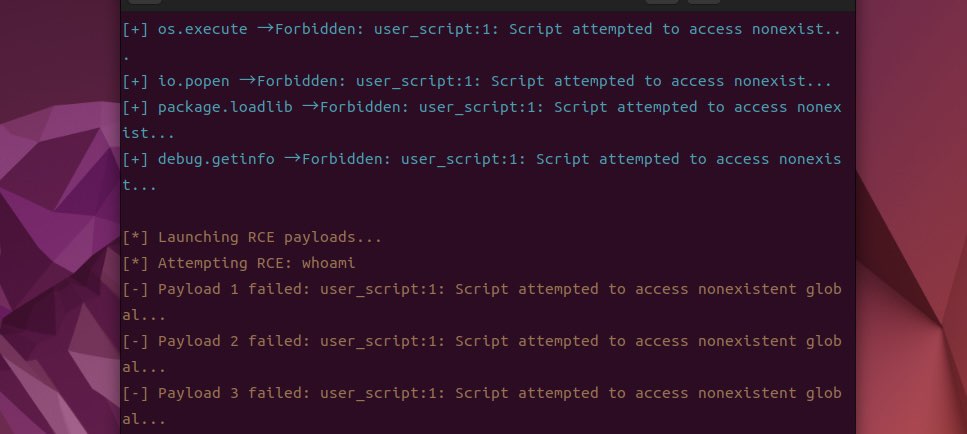

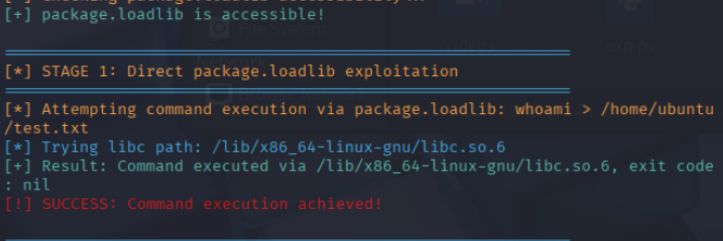

Redis官方针对Redis远程代码执行漏洞(CVE-2025-49844)漏洞发布预警,该漏洞存在于Redis的Lua脚本执行模块中,拥有低权限及以上用户权限的攻击者可通过构造特殊的Lua脚本,操控垃圾回收机制,触发释放后重用(Use-After-Free)漏洞,通过Redis中的EVAL和EVALSHA命令执行Lua脚本,从而可能导致远程代码执行。

影响范围

Redis < 6.2.20

7.0 <= Redis < 7.2.11

7.4.0 <= Redis < 7.4.6

8.0.0 <= Redis < 8.0.4

8.2.0 <= Redis < 8.2.2

漏洞复现

修复建议

1、通过访问控制列表(ACLs)限制“EVAL”和“EVALSHA”命令的使用,仅允许可信用户执行Lua脚本或其他高风险命令。

2、目前官方已发布新版本修复了该漏洞,请受影响的用户尽快升级版本进行防护,下载链接:

https://github.com/redis/redis/releases

产品支持

云安服-安全监测平台:默认支持该产品的指纹识别,已更新漏洞检测规则,已支持该漏洞的在线检测。

昆仑漏洞扫描平台专业漏洞检测工具,已更新漏洞检测规则,已支持该漏洞的在线检测。

实战化攻防技能演训平台:模拟真实攻防仿真场景,提升蓝军、红军实战应对能力训练平台。

云瞳云WAF:为中小企业提供一键化接入和专业级防护,有效应对 Web攻击、入侵、漏洞利用、挂马、篡改、后门、爬虫等 Web业务安全防护问题。

参考链接

https://github.com/redis/redis/releases/tag/8.2.2