-

- 关于鸿运(通天星CMSV6车载)主动安全监控云平台任意文件读取漏洞的安全告知

- 关于ConnectWise ScreenConnect备用路径或通道绕过身份验证漏洞(CVE-2024-1709)的安全告知

- 关于JetBrains TeamCity存在身份验证绕过漏洞(CVE-2024-27198)的安全告知

- 关于1Panel未授权访问漏洞(CVE-2024-27288)的安全告知

- 关于JetBrains TeamCity存在路径遍历漏洞(CVE-2024-27199)的安全告知

- 关于用友U8 Cloud AppPhoneServletService SQL注入漏洞的安全告知

- 关于用友U8 Cloud BlurTypeQuery SQL注入漏洞的安全告知

- 关于用友U8 Cloud KeyWordDetailReportQuerySQL注入漏洞的安全告知

- 关于Adobe ColdFusion反序列化命令执行漏洞(CVE-2023-38203)的安全告知

- 关于Ivanti Pulse Connect Secure VPN XXE漏洞(CVE-2024-22024)的安全告知

-

- 关于鸿运(通天星CMSV6车载)主动安全监控云平台任意文件读取漏洞的安全告知

- 关于ConnectWise ScreenConnect备用路径或通道绕过身份验证漏洞(CVE-2024-1709)的安全告知

- 关于JetBrains TeamCity存在身份验证绕过漏洞(CVE-2024-27198)的安全告知

- 关于1Panel未授权访问漏洞(CVE-2024-27288)的安全告知

- 关于JetBrains TeamCity存在路径遍历漏洞(CVE-2024-27199)的安全告知

- 关于用友U8 Cloud AppPhoneServletService SQL注入漏洞的安全告知

- 关于用友U8 Cloud BlurTypeQuery SQL注入漏洞的安全告知

- 关于用友U8 Cloud KeyWordDetailReportQuerySQL注入漏洞的安全告知

- 关于Adobe ColdFusion反序列化命令执行漏洞(CVE-2023-38203)的安全告知

- 关于Ivanti Pulse Connect Secure VPN XXE漏洞(CVE-2024-22024)的安全告知

-

- 关于鸿运(通天星CMSV6车载)主动安全监控云平台任意文件读取漏洞的安全告知

- 关于ConnectWise ScreenConnect备用路径或通道绕过身份验证漏洞(CVE-2024-1709)的安全告知

- 关于JetBrains TeamCity存在身份验证绕过漏洞(CVE-2024-27198)的安全告知

- 关于1Panel未授权访问漏洞(CVE-2024-27288)的安全告知

- 关于JetBrains TeamCity存在路径遍历漏洞(CVE-2024-27199)的安全告知

- 关于用友U8 Cloud AppPhoneServletService SQL注入漏洞的安全告知

- 关于用友U8 Cloud BlurTypeQuery SQL注入漏洞的安全告知

- 关于用友U8 Cloud KeyWordDetailReportQuerySQL注入漏洞的安全告知

- 关于Adobe ColdFusion反序列化命令执行漏洞(CVE-2023-38203)的安全告知

- 关于Ivanti Pulse Connect Secure VPN XXE漏洞(CVE-2024-22024)的安全告知

-

- 关于鸿运(通天星CMSV6车载)主动安全监控云平台任意文件读取漏洞的安全告知

- 关于ConnectWise ScreenConnect备用路径或通道绕过身份验证漏洞(CVE-2024-1709)的安全告知

- 关于JetBrains TeamCity存在身份验证绕过漏洞(CVE-2024-27198)的安全告知

- 关于1Panel未授权访问漏洞(CVE-2024-27288)的安全告知

- 关于JetBrains TeamCity存在路径遍历漏洞(CVE-2024-27199)的安全告知

- 关于用友U8 Cloud AppPhoneServletService SQL注入漏洞的安全告知

- 关于用友U8 Cloud BlurTypeQuery SQL注入漏洞的安全告知

- 关于用友U8 Cloud KeyWordDetailReportQuerySQL注入漏洞的安全告知

- 关于Adobe ColdFusion反序列化命令执行漏洞(CVE-2023-38203)的安全告知

- 关于Ivanti Pulse Connect Secure VPN XXE漏洞(CVE-2024-22024)的安全告知

-

- 关于鸿运(通天星CMSV6车载)主动安全监控云平台任意文件读取漏洞的安全告知

- 关于ConnectWise ScreenConnect备用路径或通道绕过身份验证漏洞(CVE-2024-1709)的安全告知

- 关于JetBrains TeamCity存在身份验证绕过漏洞(CVE-2024-27198)的安全告知

- 关于1Panel未授权访问漏洞(CVE-2024-27288)的安全告知

- 关于JetBrains TeamCity存在路径遍历漏洞(CVE-2024-27199)的安全告知

- 关于用友U8 Cloud AppPhoneServletService SQL注入漏洞的安全告知

- 关于用友U8 Cloud BlurTypeQuery SQL注入漏洞的安全告知

- 关于用友U8 Cloud KeyWordDetailReportQuerySQL注入漏洞的安全告知

- 关于Adobe ColdFusion反序列化命令执行漏洞(CVE-2023-38203)的安全告知

- 关于Ivanti Pulse Connect Secure VPN XXE漏洞(CVE-2024-22024)的安全告知

-

- 关于鸿运(通天星CMSV6车载)主动安全监控云平台任意文件读取漏洞的安全告知

- 关于ConnectWise ScreenConnect备用路径或通道绕过身份验证漏洞(CVE-2024-1709)的安全告知

- 关于JetBrains TeamCity存在身份验证绕过漏洞(CVE-2024-27198)的安全告知

- 关于1Panel未授权访问漏洞(CVE-2024-27288)的安全告知

- 关于JetBrains TeamCity存在路径遍历漏洞(CVE-2024-27199)的安全告知

- 关于用友U8 Cloud AppPhoneServletService SQL注入漏洞的安全告知

- 关于用友U8 Cloud BlurTypeQuery SQL注入漏洞的安全告知

- 关于用友U8 Cloud KeyWordDetailReportQuerySQL注入漏洞的安全告知

- 关于Adobe ColdFusion反序列化命令执行漏洞(CVE-2023-38203)的安全告知

- 关于Ivanti Pulse Connect Secure VPN XXE漏洞(CVE-2024-22024)的安全告知

-

- 关于鸿运(通天星CMSV6车载)主动安全监控云平台任意文件读取漏洞的安全告知

- 关于ConnectWise ScreenConnect备用路径或通道绕过身份验证漏洞(CVE-2024-1709)的安全告知

- 关于JetBrains TeamCity存在身份验证绕过漏洞(CVE-2024-27198)的安全告知

- 关于1Panel未授权访问漏洞(CVE-2024-27288)的安全告知

- 关于JetBrains TeamCity存在路径遍历漏洞(CVE-2024-27199)的安全告知

- 关于用友U8 Cloud AppPhoneServletService SQL注入漏洞的安全告知

- 关于用友U8 Cloud BlurTypeQuery SQL注入漏洞的安全告知

- 关于用友U8 Cloud KeyWordDetailReportQuerySQL注入漏洞的安全告知

- 关于Adobe ColdFusion反序列化命令执行漏洞(CVE-2023-38203)的安全告知

- 关于Ivanti Pulse Connect Secure VPN XXE漏洞(CVE-2024-22024)的安全告知

-

- 关于鸿运(通天星CMSV6车载)主动安全监控云平台任意文件读取漏洞的安全告知

- 关于ConnectWise ScreenConnect备用路径或通道绕过身份验证漏洞(CVE-2024-1709)的安全告知

- 关于JetBrains TeamCity存在身份验证绕过漏洞(CVE-2024-27198)的安全告知

- 关于1Panel未授权访问漏洞(CVE-2024-27288)的安全告知

- 关于JetBrains TeamCity存在路径遍历漏洞(CVE-2024-27199)的安全告知

- 关于用友U8 Cloud AppPhoneServletService SQL注入漏洞的安全告知

- 关于用友U8 Cloud BlurTypeQuery SQL注入漏洞的安全告知

- 关于用友U8 Cloud KeyWordDetailReportQuerySQL注入漏洞的安全告知

- 关于Adobe ColdFusion反序列化命令执行漏洞(CVE-2023-38203)的安全告知

- 关于Ivanti Pulse Connect Secure VPN XXE漏洞(CVE-2024-22024)的安全告知

-

- 关于鸿运(通天星CMSV6车载)主动安全监控云平台任意文件读取漏洞的安全告知

- 关于ConnectWise ScreenConnect备用路径或通道绕过身份验证漏洞(CVE-2024-1709)的安全告知

- 关于JetBrains TeamCity存在身份验证绕过漏洞(CVE-2024-27198)的安全告知

- 关于1Panel未授权访问漏洞(CVE-2024-27288)的安全告知

- 关于JetBrains TeamCity存在路径遍历漏洞(CVE-2024-27199)的安全告知

- 关于用友U8 Cloud AppPhoneServletService SQL注入漏洞的安全告知

- 关于用友U8 Cloud BlurTypeQuery SQL注入漏洞的安全告知

- 关于用友U8 Cloud KeyWordDetailReportQuerySQL注入漏洞的安全告知

- 关于Adobe ColdFusion反序列化命令执行漏洞(CVE-2023-38203)的安全告知

- 关于Ivanti Pulse Connect Secure VPN XXE漏洞(CVE-2024-22024)的安全告知

-

- 关于鸿运(通天星CMSV6车载)主动安全监控云平台任意文件读取漏洞的安全告知

- 关于ConnectWise ScreenConnect备用路径或通道绕过身份验证漏洞(CVE-2024-1709)的安全告知

- 关于JetBrains TeamCity存在身份验证绕过漏洞(CVE-2024-27198)的安全告知

- 关于1Panel未授权访问漏洞(CVE-2024-27288)的安全告知

- 关于JetBrains TeamCity存在路径遍历漏洞(CVE-2024-27199)的安全告知

- 关于用友U8 Cloud AppPhoneServletService SQL注入漏洞的安全告知

- 关于用友U8 Cloud BlurTypeQuery SQL注入漏洞的安全告知

- 关于用友U8 Cloud KeyWordDetailReportQuerySQL注入漏洞的安全告知

- 关于Adobe ColdFusion反序列化命令执行漏洞(CVE-2023-38203)的安全告知

- 关于Ivanti Pulse Connect Secure VPN XXE漏洞(CVE-2024-22024)的安全告知

-

- 关于鸿运(通天星CMSV6车载)主动安全监控云平台任意文件读取漏洞的安全告知

- 关于ConnectWise ScreenConnect备用路径或通道绕过身份验证漏洞(CVE-2024-1709)的安全告知

- 关于JetBrains TeamCity存在身份验证绕过漏洞(CVE-2024-27198)的安全告知

- 关于1Panel未授权访问漏洞(CVE-2024-27288)的安全告知

- 关于JetBrains TeamCity存在路径遍历漏洞(CVE-2024-27199)的安全告知

- 关于用友U8 Cloud AppPhoneServletService SQL注入漏洞的安全告知

- 关于用友U8 Cloud BlurTypeQuery SQL注入漏洞的安全告知

- 关于用友U8 Cloud KeyWordDetailReportQuerySQL注入漏洞的安全告知

- 关于Adobe ColdFusion反序列化命令执行漏洞(CVE-2023-38203)的安全告知

- 关于Ivanti Pulse Connect Secure VPN XXE漏洞(CVE-2024-22024)的安全告知

-

- 关于鸿运(通天星CMSV6车载)主动安全监控云平台任意文件读取漏洞的安全告知

- 关于ConnectWise ScreenConnect备用路径或通道绕过身份验证漏洞(CVE-2024-1709)的安全告知

- 关于JetBrains TeamCity存在身份验证绕过漏洞(CVE-2024-27198)的安全告知

- 关于1Panel未授权访问漏洞(CVE-2024-27288)的安全告知

- 关于JetBrains TeamCity存在路径遍历漏洞(CVE-2024-27199)的安全告知

- 关于用友U8 Cloud AppPhoneServletService SQL注入漏洞的安全告知

- 关于用友U8 Cloud BlurTypeQuery SQL注入漏洞的安全告知

- 关于用友U8 Cloud KeyWordDetailReportQuerySQL注入漏洞的安全告知

- 关于Adobe ColdFusion反序列化命令执行漏洞(CVE-2023-38203)的安全告知

- 关于Ivanti Pulse Connect Secure VPN XXE漏洞(CVE-2024-22024)的安全告知

-

- 关于鸿运(通天星CMSV6车载)主动安全监控云平台任意文件读取漏洞的安全告知

- 关于ConnectWise ScreenConnect备用路径或通道绕过身份验证漏洞(CVE-2024-1709)的安全告知

- 关于JetBrains TeamCity存在身份验证绕过漏洞(CVE-2024-27198)的安全告知

- 关于1Panel未授权访问漏洞(CVE-2024-27288)的安全告知

- 关于JetBrains TeamCity存在路径遍历漏洞(CVE-2024-27199)的安全告知

- 关于用友U8 Cloud AppPhoneServletService SQL注入漏洞的安全告知

- 关于用友U8 Cloud BlurTypeQuery SQL注入漏洞的安全告知

- 关于用友U8 Cloud KeyWordDetailReportQuerySQL注入漏洞的安全告知

- 关于Adobe ColdFusion反序列化命令执行漏洞(CVE-2023-38203)的安全告知

- 关于Ivanti Pulse Connect Secure VPN XXE漏洞(CVE-2024-22024)的安全告知

-

- 关于鸿运(通天星CMSV6车载)主动安全监控云平台任意文件读取漏洞的安全告知

- 关于ConnectWise ScreenConnect备用路径或通道绕过身份验证漏洞(CVE-2024-1709)的安全告知

- 关于JetBrains TeamCity存在身份验证绕过漏洞(CVE-2024-27198)的安全告知

- 关于1Panel未授权访问漏洞(CVE-2024-27288)的安全告知

- 关于JetBrains TeamCity存在路径遍历漏洞(CVE-2024-27199)的安全告知

- 关于用友U8 Cloud AppPhoneServletService SQL注入漏洞的安全告知

- 关于用友U8 Cloud BlurTypeQuery SQL注入漏洞的安全告知

- 关于用友U8 Cloud KeyWordDetailReportQuerySQL注入漏洞的安全告知

- 关于Adobe ColdFusion反序列化命令执行漏洞(CVE-2023-38203)的安全告知

- 关于Ivanti Pulse Connect Secure VPN XXE漏洞(CVE-2024-22024)的安全告知

-

- 关于鸿运(通天星CMSV6车载)主动安全监控云平台任意文件读取漏洞的安全告知

- 关于ConnectWise ScreenConnect备用路径或通道绕过身份验证漏洞(CVE-2024-1709)的安全告知

- 关于JetBrains TeamCity存在身份验证绕过漏洞(CVE-2024-27198)的安全告知

- 关于1Panel未授权访问漏洞(CVE-2024-27288)的安全告知

- 关于JetBrains TeamCity存在路径遍历漏洞(CVE-2024-27199)的安全告知

- 关于用友U8 Cloud AppPhoneServletService SQL注入漏洞的安全告知

- 关于用友U8 Cloud BlurTypeQuery SQL注入漏洞的安全告知

- 关于用友U8 Cloud KeyWordDetailReportQuerySQL注入漏洞的安全告知

- 关于Adobe ColdFusion反序列化命令执行漏洞(CVE-2023-38203)的安全告知

- 关于Ivanti Pulse Connect Secure VPN XXE漏洞(CVE-2024-22024)的安全告知

-

- 关于鸿运(通天星CMSV6车载)主动安全监控云平台任意文件读取漏洞的安全告知

- 关于ConnectWise ScreenConnect备用路径或通道绕过身份验证漏洞(CVE-2024-1709)的安全告知

- 关于JetBrains TeamCity存在身份验证绕过漏洞(CVE-2024-27198)的安全告知

- 关于1Panel未授权访问漏洞(CVE-2024-27288)的安全告知

- 关于JetBrains TeamCity存在路径遍历漏洞(CVE-2024-27199)的安全告知

- 关于用友U8 Cloud AppPhoneServletService SQL注入漏洞的安全告知

- 关于用友U8 Cloud BlurTypeQuery SQL注入漏洞的安全告知

- 关于用友U8 Cloud KeyWordDetailReportQuerySQL注入漏洞的安全告知

- 关于Adobe ColdFusion反序列化命令执行漏洞(CVE-2023-38203)的安全告知

- 关于Ivanti Pulse Connect Secure VPN XXE漏洞(CVE-2024-22024)的安全告知

-

- 关于鸿运(通天星CMSV6车载)主动安全监控云平台任意文件读取漏洞的安全告知

- 关于ConnectWise ScreenConnect备用路径或通道绕过身份验证漏洞(CVE-2024-1709)的安全告知

- 关于JetBrains TeamCity存在身份验证绕过漏洞(CVE-2024-27198)的安全告知

- 关于1Panel未授权访问漏洞(CVE-2024-27288)的安全告知

- 关于JetBrains TeamCity存在路径遍历漏洞(CVE-2024-27199)的安全告知

- 关于用友U8 Cloud AppPhoneServletService SQL注入漏洞的安全告知

- 关于用友U8 Cloud BlurTypeQuery SQL注入漏洞的安全告知

- 关于用友U8 Cloud KeyWordDetailReportQuerySQL注入漏洞的安全告知

- 关于Adobe ColdFusion反序列化命令执行漏洞(CVE-2023-38203)的安全告知

- 关于Ivanti Pulse Connect Secure VPN XXE漏洞(CVE-2024-22024)的安全告知

-

- 关于鸿运(通天星CMSV6车载)主动安全监控云平台任意文件读取漏洞的安全告知

- 关于ConnectWise ScreenConnect备用路径或通道绕过身份验证漏洞(CVE-2024-1709)的安全告知

- 关于JetBrains TeamCity存在身份验证绕过漏洞(CVE-2024-27198)的安全告知

- 关于1Panel未授权访问漏洞(CVE-2024-27288)的安全告知

- 关于JetBrains TeamCity存在路径遍历漏洞(CVE-2024-27199)的安全告知

- 关于用友U8 Cloud AppPhoneServletService SQL注入漏洞的安全告知

- 关于用友U8 Cloud BlurTypeQuery SQL注入漏洞的安全告知

- 关于用友U8 Cloud KeyWordDetailReportQuerySQL注入漏洞的安全告知

- 关于Adobe ColdFusion反序列化命令执行漏洞(CVE-2023-38203)的安全告知

- 关于Ivanti Pulse Connect Secure VPN XXE漏洞(CVE-2024-22024)的安全告知

-

- 关于鸿运(通天星CMSV6车载)主动安全监控云平台任意文件读取漏洞的安全告知

- 关于ConnectWise ScreenConnect备用路径或通道绕过身份验证漏洞(CVE-2024-1709)的安全告知

- 关于JetBrains TeamCity存在身份验证绕过漏洞(CVE-2024-27198)的安全告知

- 关于1Panel未授权访问漏洞(CVE-2024-27288)的安全告知

- 关于JetBrains TeamCity存在路径遍历漏洞(CVE-2024-27199)的安全告知

- 关于用友U8 Cloud AppPhoneServletService SQL注入漏洞的安全告知

- 关于用友U8 Cloud BlurTypeQuery SQL注入漏洞的安全告知

- 关于用友U8 Cloud KeyWordDetailReportQuerySQL注入漏洞的安全告知

- 关于Adobe ColdFusion反序列化命令执行漏洞(CVE-2023-38203)的安全告知

- 关于Ivanti Pulse Connect Secure VPN XXE漏洞(CVE-2024-22024)的安全告知

关于Palo Alto Networks PAN-OS 命令注入漏洞(CVE-2024-3400)的安全告知

时间:2024-04-18 16:01:38来源:信息安全部作者:梦之想科技

Palo Alto Networks PAN-OS安全设备是PaloAlto公司的一款VPN设备,其使管理者无论位于何处都能够通过将下一代安全平台扩展到所有用户保护网络安全,它通过应用平台的功能来了解应用程序的使用情况,将流量与用户和设备相关联并通过下一代技术实施安全策略来保护流量。

漏洞详情

Palo Alto Networks PAN-OS 命令注入漏洞(CVE-2024-3400)在特定PAN-OS版本和不同功能配置下,未经身份验证的攻击者可能利用此漏洞在防火墙上以root权限执行任意代码。漏洞源于GlobalProtect功能的login.esp接口的Cookie存在未授权远程命令执行漏洞,攻击者可通过该漏洞控制设备。

影响范围

PAN-OS 10.2 < 10.2.9-h1

PAN-OS 11.0 < 11.0.4-h1

PAN-OS 11.1 < 11.1.2-h3

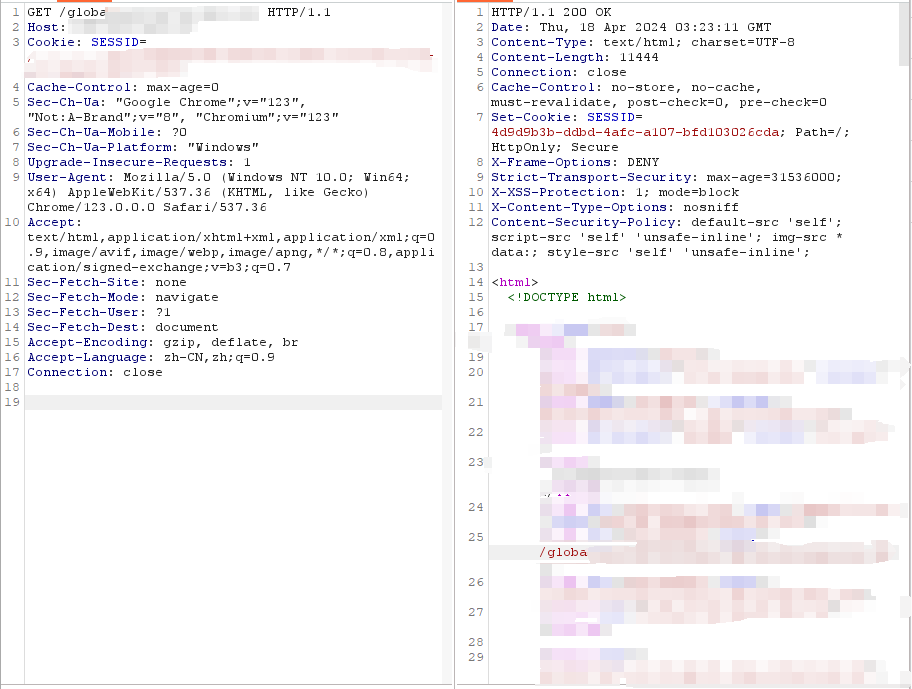

漏洞复现

修复建议

此漏洞已在 PAN-OS 10.2.9-h1、PAN-OS 11.0.4-h1、PAN-OS 11.1.2-h3 以及所有更高版本的 PAN-OS 中修复,请升级到安全版本。

产品支持

云安服-安全监测平台:默认支持该产品的指纹识别,已更新漏洞检测规则,已支持该漏洞的在线检测。