关于OpenMetadata存在命令执行漏洞(CVE-2024-28255)的安全告知

时间:2024-04-08 18:16:59来源:信息安全部作者:梦之想科技

OpenMetadata是一个用于数据发现、数据沿袭、数据质量、可观察性、治理和团队协作的一体化平台。

漏洞详情

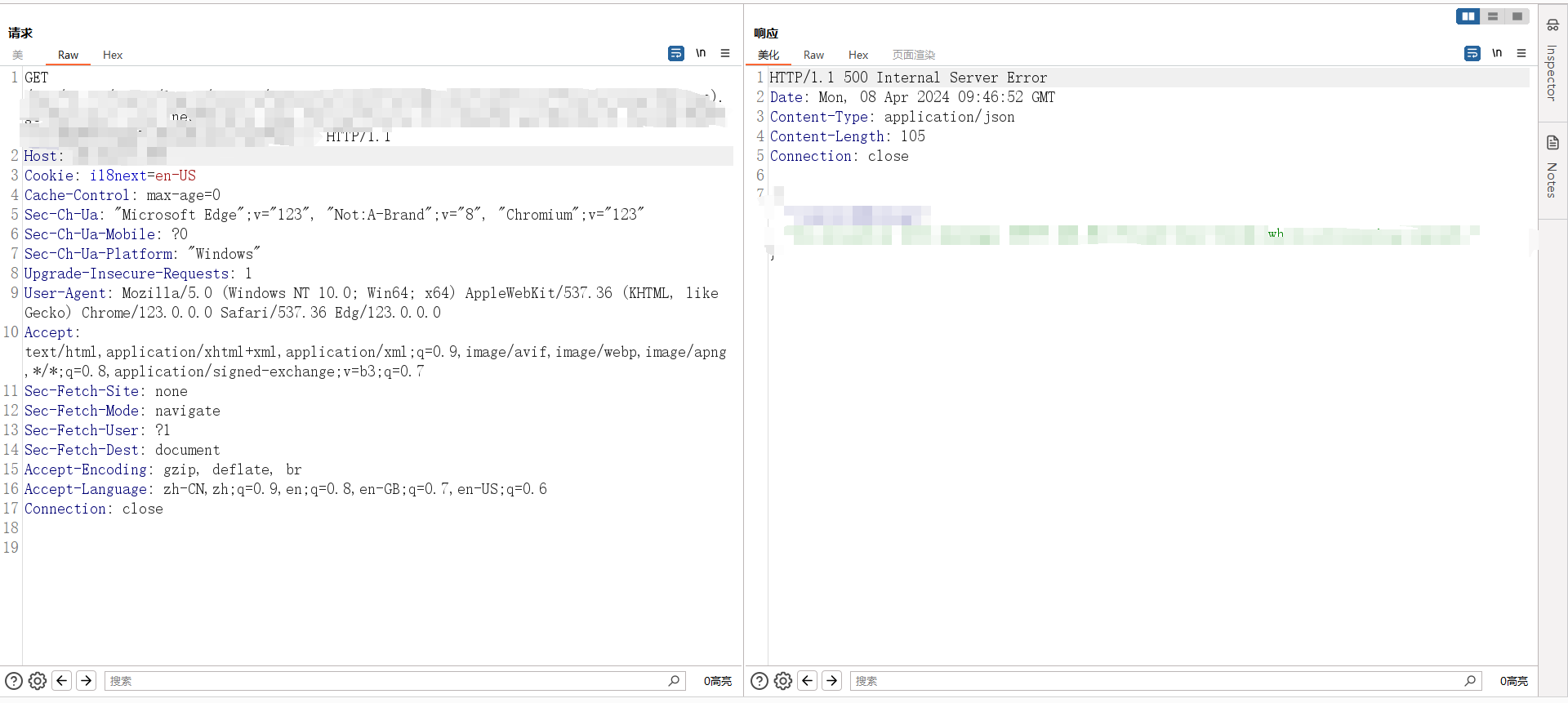

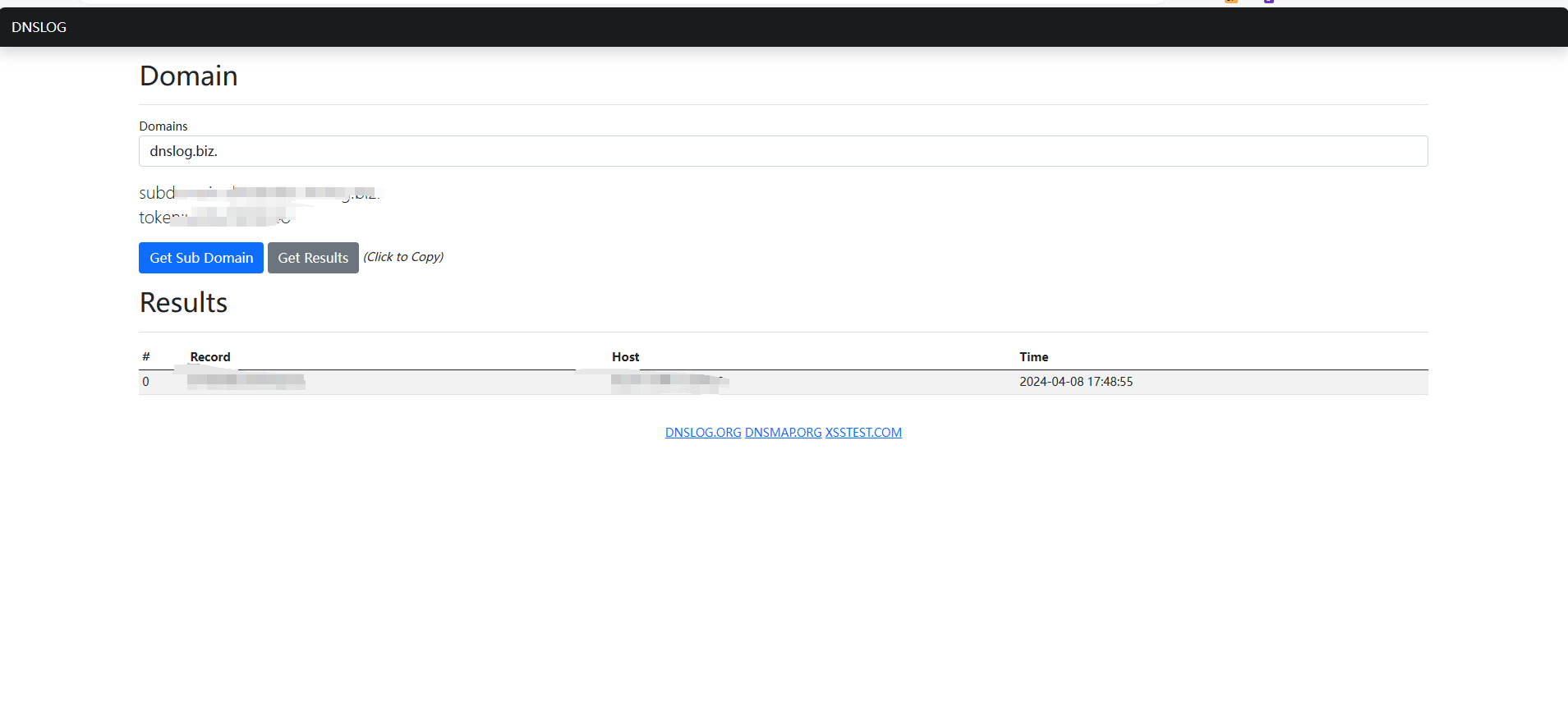

OpenMetadata condition 接口处存在命令执行漏洞(CVE-2024-28255),该漏洞源于当请求的路径包含任何排除的端点时,过滤器将返回而不验证 JWT,导致末经身份验证的远程攻击者可以利用该漏洞远程命令执行,获取服务器权限。

影响范围

OpenMetadata < 1.2.4

漏洞复现

修复建议

厂商已发布漏洞修复版本,请根据厂商修复建议进行修复。

产品支持

云安服-安全监测平台:默认支持该产品的指纹识别,已更新漏洞检测规则,已支持该漏洞的在线检测。