-

- 关于Mura CMS processAsyncObject SQL注入漏洞(CVE-2024-32640)的安全告知

- 关于CrateDB数据库任意文件读取漏洞(CVE-2024-24565)的安全告知

- 关于IP-guard WebServer权限绕过漏洞的安全告知

- 关于MLflow任意文件读取漏洞(CVE-2023-6977)的安全告知

- 关于WordPress WP Automatic 插件SQL注入漏洞(CVE-2024-27956)的安全告知

- 关于ZenML服务器远程权限提升漏洞(CVE-2024-25723)的安全告知

- 关于禅道项目管理系统身份绕过漏洞的安全告知

- 关于CrushFTP任意文件读取漏洞(CVE-2024-4040)的安全告知

- 关于Progress Flowmon命令注入漏洞(CVE-2024-2389)的安全告知

- 关于Apache Zeppelin Shell解释器命令执行漏洞(CVE-2024-31861)的安全告知

-

- 关于Mura CMS processAsyncObject SQL注入漏洞(CVE-2024-32640)的安全告知

- 关于CrateDB数据库任意文件读取漏洞(CVE-2024-24565)的安全告知

- 关于IP-guard WebServer权限绕过漏洞的安全告知

- 关于MLflow任意文件读取漏洞(CVE-2023-6977)的安全告知

- 关于WordPress WP Automatic 插件SQL注入漏洞(CVE-2024-27956)的安全告知

- 关于ZenML服务器远程权限提升漏洞(CVE-2024-25723)的安全告知

- 关于禅道项目管理系统身份绕过漏洞的安全告知

- 关于CrushFTP任意文件读取漏洞(CVE-2024-4040)的安全告知

- 关于Progress Flowmon命令注入漏洞(CVE-2024-2389)的安全告知

- 关于Apache Zeppelin Shell解释器命令执行漏洞(CVE-2024-31861)的安全告知

-

- 关于Mura CMS processAsyncObject SQL注入漏洞(CVE-2024-32640)的安全告知

- 关于CrateDB数据库任意文件读取漏洞(CVE-2024-24565)的安全告知

- 关于IP-guard WebServer权限绕过漏洞的安全告知

- 关于MLflow任意文件读取漏洞(CVE-2023-6977)的安全告知

- 关于WordPress WP Automatic 插件SQL注入漏洞(CVE-2024-27956)的安全告知

- 关于ZenML服务器远程权限提升漏洞(CVE-2024-25723)的安全告知

- 关于禅道项目管理系统身份绕过漏洞的安全告知

- 关于CrushFTP任意文件读取漏洞(CVE-2024-4040)的安全告知

- 关于Progress Flowmon命令注入漏洞(CVE-2024-2389)的安全告知

- 关于Apache Zeppelin Shell解释器命令执行漏洞(CVE-2024-31861)的安全告知

-

- 关于Mura CMS processAsyncObject SQL注入漏洞(CVE-2024-32640)的安全告知

- 关于CrateDB数据库任意文件读取漏洞(CVE-2024-24565)的安全告知

- 关于IP-guard WebServer权限绕过漏洞的安全告知

- 关于MLflow任意文件读取漏洞(CVE-2023-6977)的安全告知

- 关于WordPress WP Automatic 插件SQL注入漏洞(CVE-2024-27956)的安全告知

- 关于ZenML服务器远程权限提升漏洞(CVE-2024-25723)的安全告知

- 关于禅道项目管理系统身份绕过漏洞的安全告知

- 关于CrushFTP任意文件读取漏洞(CVE-2024-4040)的安全告知

- 关于Progress Flowmon命令注入漏洞(CVE-2024-2389)的安全告知

- 关于Apache Zeppelin Shell解释器命令执行漏洞(CVE-2024-31861)的安全告知

-

- 关于Mura CMS processAsyncObject SQL注入漏洞(CVE-2024-32640)的安全告知

- 关于CrateDB数据库任意文件读取漏洞(CVE-2024-24565)的安全告知

- 关于IP-guard WebServer权限绕过漏洞的安全告知

- 关于MLflow任意文件读取漏洞(CVE-2023-6977)的安全告知

- 关于WordPress WP Automatic 插件SQL注入漏洞(CVE-2024-27956)的安全告知

- 关于ZenML服务器远程权限提升漏洞(CVE-2024-25723)的安全告知

- 关于禅道项目管理系统身份绕过漏洞的安全告知

- 关于CrushFTP任意文件读取漏洞(CVE-2024-4040)的安全告知

- 关于Progress Flowmon命令注入漏洞(CVE-2024-2389)的安全告知

- 关于Apache Zeppelin Shell解释器命令执行漏洞(CVE-2024-31861)的安全告知

-

- 关于Mura CMS processAsyncObject SQL注入漏洞(CVE-2024-32640)的安全告知

- 关于CrateDB数据库任意文件读取漏洞(CVE-2024-24565)的安全告知

- 关于IP-guard WebServer权限绕过漏洞的安全告知

- 关于MLflow任意文件读取漏洞(CVE-2023-6977)的安全告知

- 关于WordPress WP Automatic 插件SQL注入漏洞(CVE-2024-27956)的安全告知

- 关于ZenML服务器远程权限提升漏洞(CVE-2024-25723)的安全告知

- 关于禅道项目管理系统身份绕过漏洞的安全告知

- 关于CrushFTP任意文件读取漏洞(CVE-2024-4040)的安全告知

- 关于Progress Flowmon命令注入漏洞(CVE-2024-2389)的安全告知

- 关于Apache Zeppelin Shell解释器命令执行漏洞(CVE-2024-31861)的安全告知

-

- 关于Mura CMS processAsyncObject SQL注入漏洞(CVE-2024-32640)的安全告知

- 关于CrateDB数据库任意文件读取漏洞(CVE-2024-24565)的安全告知

- 关于IP-guard WebServer权限绕过漏洞的安全告知

- 关于MLflow任意文件读取漏洞(CVE-2023-6977)的安全告知

- 关于WordPress WP Automatic 插件SQL注入漏洞(CVE-2024-27956)的安全告知

- 关于ZenML服务器远程权限提升漏洞(CVE-2024-25723)的安全告知

- 关于禅道项目管理系统身份绕过漏洞的安全告知

- 关于CrushFTP任意文件读取漏洞(CVE-2024-4040)的安全告知

- 关于Progress Flowmon命令注入漏洞(CVE-2024-2389)的安全告知

- 关于Apache Zeppelin Shell解释器命令执行漏洞(CVE-2024-31861)的安全告知

-

- 关于Mura CMS processAsyncObject SQL注入漏洞(CVE-2024-32640)的安全告知

- 关于CrateDB数据库任意文件读取漏洞(CVE-2024-24565)的安全告知

- 关于IP-guard WebServer权限绕过漏洞的安全告知

- 关于MLflow任意文件读取漏洞(CVE-2023-6977)的安全告知

- 关于WordPress WP Automatic 插件SQL注入漏洞(CVE-2024-27956)的安全告知

- 关于ZenML服务器远程权限提升漏洞(CVE-2024-25723)的安全告知

- 关于禅道项目管理系统身份绕过漏洞的安全告知

- 关于CrushFTP任意文件读取漏洞(CVE-2024-4040)的安全告知

- 关于Progress Flowmon命令注入漏洞(CVE-2024-2389)的安全告知

- 关于Apache Zeppelin Shell解释器命令执行漏洞(CVE-2024-31861)的安全告知

-

- 关于Mura CMS processAsyncObject SQL注入漏洞(CVE-2024-32640)的安全告知

- 关于CrateDB数据库任意文件读取漏洞(CVE-2024-24565)的安全告知

- 关于IP-guard WebServer权限绕过漏洞的安全告知

- 关于MLflow任意文件读取漏洞(CVE-2023-6977)的安全告知

- 关于WordPress WP Automatic 插件SQL注入漏洞(CVE-2024-27956)的安全告知

- 关于ZenML服务器远程权限提升漏洞(CVE-2024-25723)的安全告知

- 关于禅道项目管理系统身份绕过漏洞的安全告知

- 关于CrushFTP任意文件读取漏洞(CVE-2024-4040)的安全告知

- 关于Progress Flowmon命令注入漏洞(CVE-2024-2389)的安全告知

- 关于Apache Zeppelin Shell解释器命令执行漏洞(CVE-2024-31861)的安全告知

-

- 关于Mura CMS processAsyncObject SQL注入漏洞(CVE-2024-32640)的安全告知

- 关于CrateDB数据库任意文件读取漏洞(CVE-2024-24565)的安全告知

- 关于IP-guard WebServer权限绕过漏洞的安全告知

- 关于MLflow任意文件读取漏洞(CVE-2023-6977)的安全告知

- 关于WordPress WP Automatic 插件SQL注入漏洞(CVE-2024-27956)的安全告知

- 关于ZenML服务器远程权限提升漏洞(CVE-2024-25723)的安全告知

- 关于禅道项目管理系统身份绕过漏洞的安全告知

- 关于CrushFTP任意文件读取漏洞(CVE-2024-4040)的安全告知

- 关于Progress Flowmon命令注入漏洞(CVE-2024-2389)的安全告知

- 关于Apache Zeppelin Shell解释器命令执行漏洞(CVE-2024-31861)的安全告知

-

- 关于Mura CMS processAsyncObject SQL注入漏洞(CVE-2024-32640)的安全告知

- 关于CrateDB数据库任意文件读取漏洞(CVE-2024-24565)的安全告知

- 关于IP-guard WebServer权限绕过漏洞的安全告知

- 关于MLflow任意文件读取漏洞(CVE-2023-6977)的安全告知

- 关于WordPress WP Automatic 插件SQL注入漏洞(CVE-2024-27956)的安全告知

- 关于ZenML服务器远程权限提升漏洞(CVE-2024-25723)的安全告知

- 关于禅道项目管理系统身份绕过漏洞的安全告知

- 关于CrushFTP任意文件读取漏洞(CVE-2024-4040)的安全告知

- 关于Progress Flowmon命令注入漏洞(CVE-2024-2389)的安全告知

- 关于Apache Zeppelin Shell解释器命令执行漏洞(CVE-2024-31861)的安全告知

-

- 关于Mura CMS processAsyncObject SQL注入漏洞(CVE-2024-32640)的安全告知

- 关于CrateDB数据库任意文件读取漏洞(CVE-2024-24565)的安全告知

- 关于IP-guard WebServer权限绕过漏洞的安全告知

- 关于MLflow任意文件读取漏洞(CVE-2023-6977)的安全告知

- 关于WordPress WP Automatic 插件SQL注入漏洞(CVE-2024-27956)的安全告知

- 关于ZenML服务器远程权限提升漏洞(CVE-2024-25723)的安全告知

- 关于禅道项目管理系统身份绕过漏洞的安全告知

- 关于CrushFTP任意文件读取漏洞(CVE-2024-4040)的安全告知

- 关于Progress Flowmon命令注入漏洞(CVE-2024-2389)的安全告知

- 关于Apache Zeppelin Shell解释器命令执行漏洞(CVE-2024-31861)的安全告知

-

- 关于Mura CMS processAsyncObject SQL注入漏洞(CVE-2024-32640)的安全告知

- 关于CrateDB数据库任意文件读取漏洞(CVE-2024-24565)的安全告知

- 关于IP-guard WebServer权限绕过漏洞的安全告知

- 关于MLflow任意文件读取漏洞(CVE-2023-6977)的安全告知

- 关于WordPress WP Automatic 插件SQL注入漏洞(CVE-2024-27956)的安全告知

- 关于ZenML服务器远程权限提升漏洞(CVE-2024-25723)的安全告知

- 关于禅道项目管理系统身份绕过漏洞的安全告知

- 关于CrushFTP任意文件读取漏洞(CVE-2024-4040)的安全告知

- 关于Progress Flowmon命令注入漏洞(CVE-2024-2389)的安全告知

- 关于Apache Zeppelin Shell解释器命令执行漏洞(CVE-2024-31861)的安全告知

-

- 关于Mura CMS processAsyncObject SQL注入漏洞(CVE-2024-32640)的安全告知

- 关于CrateDB数据库任意文件读取漏洞(CVE-2024-24565)的安全告知

- 关于IP-guard WebServer权限绕过漏洞的安全告知

- 关于MLflow任意文件读取漏洞(CVE-2023-6977)的安全告知

- 关于WordPress WP Automatic 插件SQL注入漏洞(CVE-2024-27956)的安全告知

- 关于ZenML服务器远程权限提升漏洞(CVE-2024-25723)的安全告知

- 关于禅道项目管理系统身份绕过漏洞的安全告知

- 关于CrushFTP任意文件读取漏洞(CVE-2024-4040)的安全告知

- 关于Progress Flowmon命令注入漏洞(CVE-2024-2389)的安全告知

- 关于Apache Zeppelin Shell解释器命令执行漏洞(CVE-2024-31861)的安全告知

-

- 关于Mura CMS processAsyncObject SQL注入漏洞(CVE-2024-32640)的安全告知

- 关于CrateDB数据库任意文件读取漏洞(CVE-2024-24565)的安全告知

- 关于IP-guard WebServer权限绕过漏洞的安全告知

- 关于MLflow任意文件读取漏洞(CVE-2023-6977)的安全告知

- 关于WordPress WP Automatic 插件SQL注入漏洞(CVE-2024-27956)的安全告知

- 关于ZenML服务器远程权限提升漏洞(CVE-2024-25723)的安全告知

- 关于禅道项目管理系统身份绕过漏洞的安全告知

- 关于CrushFTP任意文件读取漏洞(CVE-2024-4040)的安全告知

- 关于Progress Flowmon命令注入漏洞(CVE-2024-2389)的安全告知

- 关于Apache Zeppelin Shell解释器命令执行漏洞(CVE-2024-31861)的安全告知

-

- 关于Mura CMS processAsyncObject SQL注入漏洞(CVE-2024-32640)的安全告知

- 关于CrateDB数据库任意文件读取漏洞(CVE-2024-24565)的安全告知

- 关于IP-guard WebServer权限绕过漏洞的安全告知

- 关于MLflow任意文件读取漏洞(CVE-2023-6977)的安全告知

- 关于WordPress WP Automatic 插件SQL注入漏洞(CVE-2024-27956)的安全告知

- 关于ZenML服务器远程权限提升漏洞(CVE-2024-25723)的安全告知

- 关于禅道项目管理系统身份绕过漏洞的安全告知

- 关于CrushFTP任意文件读取漏洞(CVE-2024-4040)的安全告知

- 关于Progress Flowmon命令注入漏洞(CVE-2024-2389)的安全告知

- 关于Apache Zeppelin Shell解释器命令执行漏洞(CVE-2024-31861)的安全告知

-

- 关于Mura CMS processAsyncObject SQL注入漏洞(CVE-2024-32640)的安全告知

- 关于CrateDB数据库任意文件读取漏洞(CVE-2024-24565)的安全告知

- 关于IP-guard WebServer权限绕过漏洞的安全告知

- 关于MLflow任意文件读取漏洞(CVE-2023-6977)的安全告知

- 关于WordPress WP Automatic 插件SQL注入漏洞(CVE-2024-27956)的安全告知

- 关于ZenML服务器远程权限提升漏洞(CVE-2024-25723)的安全告知

- 关于禅道项目管理系统身份绕过漏洞的安全告知

- 关于CrushFTP任意文件读取漏洞(CVE-2024-4040)的安全告知

- 关于Progress Flowmon命令注入漏洞(CVE-2024-2389)的安全告知

- 关于Apache Zeppelin Shell解释器命令执行漏洞(CVE-2024-31861)的安全告知

-

- 关于Mura CMS processAsyncObject SQL注入漏洞(CVE-2024-32640)的安全告知

- 关于CrateDB数据库任意文件读取漏洞(CVE-2024-24565)的安全告知

- 关于IP-guard WebServer权限绕过漏洞的安全告知

- 关于MLflow任意文件读取漏洞(CVE-2023-6977)的安全告知

- 关于WordPress WP Automatic 插件SQL注入漏洞(CVE-2024-27956)的安全告知

- 关于ZenML服务器远程权限提升漏洞(CVE-2024-25723)的安全告知

- 关于禅道项目管理系统身份绕过漏洞的安全告知

- 关于CrushFTP任意文件读取漏洞(CVE-2024-4040)的安全告知

- 关于Progress Flowmon命令注入漏洞(CVE-2024-2389)的安全告知

- 关于Apache Zeppelin Shell解释器命令执行漏洞(CVE-2024-31861)的安全告知

-

- 关于Mura CMS processAsyncObject SQL注入漏洞(CVE-2024-32640)的安全告知

- 关于CrateDB数据库任意文件读取漏洞(CVE-2024-24565)的安全告知

- 关于IP-guard WebServer权限绕过漏洞的安全告知

- 关于MLflow任意文件读取漏洞(CVE-2023-6977)的安全告知

- 关于WordPress WP Automatic 插件SQL注入漏洞(CVE-2024-27956)的安全告知

- 关于ZenML服务器远程权限提升漏洞(CVE-2024-25723)的安全告知

- 关于禅道项目管理系统身份绕过漏洞的安全告知

- 关于CrushFTP任意文件读取漏洞(CVE-2024-4040)的安全告知

- 关于Progress Flowmon命令注入漏洞(CVE-2024-2389)的安全告知

- 关于Apache Zeppelin Shell解释器命令执行漏洞(CVE-2024-31861)的安全告知

关于WordPress Plugin NotificationX SQL注入漏洞(CVE-2024-1698)的安全告知

时间:2024-03-21 17:46:50来源:信息安全部作者:梦之想科技

WordPress和WordPress plugin都是WordPress基金会的产品。WordPress是一套使用PHP语言开发的博客平台,该平台支持在PHP和MySQL的服务器上架设个人博客网站。

漏洞详情

WordPress Plugin NotificationX是一个应用插件,其2.8.2及之前的版本存在一个SQL注入漏洞(CVE-2024-1698)。该漏洞的原因是插件中对参数的转义不够完善,并且对现有的SQL查询缺乏有效的过滤。攻击者可以利用"type"参数进行SQL注入攻击,未经身份验证的攻击者可以在现有查询语句中追加其他的SQL查询。

影响范围

NotificationX <= 2.8.2

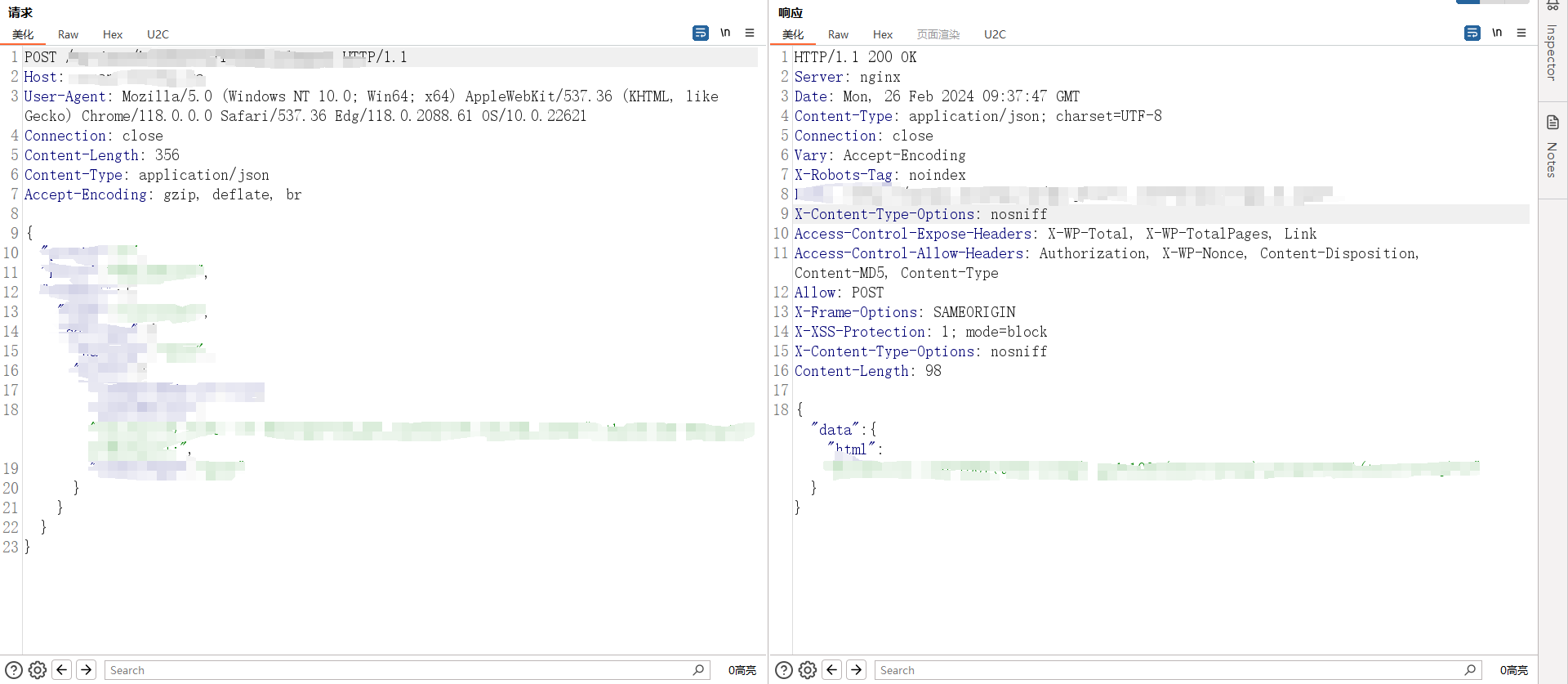

漏洞复现

修复建议

厂商已发布漏洞修复版本,请根据厂商修复建议进行修复

产品支持

云安服-安全监测平台:默认支持该产品的指纹识别,已更新漏洞检测规则,已支持该漏洞的在线检测。