-

- 关于SRM智联云采系统存在SQL注入漏洞的安全告知

- 关于爱数 AnyShare智能内容管理平台信息泄露的安全告知

- 关于九思OA dl.jsp存在文件读取漏洞的安全告知

- 关于企望SQL注入的安全告知

- 关于H3C敏感信息泄露的安全告知

- 关于海康威视综合安防管理平台lm任意文件上传漏洞的安全告知

- 关于 NUUO NVR 摄像头存在任意文件上传漏洞的安全告知

- 关于迪普SSLVPN存在任意文件读取漏洞的安全告知

- 关于Jenkins OpenId Connect Authentication Plugin 身份验证缺陷漏洞(CVE-2024-47806)的安全告知

- 关于瑞友天翼应用虚拟化系统hmrao.php SQL注入漏洞的安全告知

-

- 关于SRM智联云采系统存在SQL注入漏洞的安全告知

- 关于爱数 AnyShare智能内容管理平台信息泄露的安全告知

- 关于九思OA dl.jsp存在文件读取漏洞的安全告知

- 关于企望SQL注入的安全告知

- 关于H3C敏感信息泄露的安全告知

- 关于海康威视综合安防管理平台lm任意文件上传漏洞的安全告知

- 关于 NUUO NVR 摄像头存在任意文件上传漏洞的安全告知

- 关于迪普SSLVPN存在任意文件读取漏洞的安全告知

- 关于Jenkins OpenId Connect Authentication Plugin 身份验证缺陷漏洞(CVE-2024-47806)的安全告知

- 关于瑞友天翼应用虚拟化系统hmrao.php SQL注入漏洞的安全告知

-

- 关于SRM智联云采系统存在SQL注入漏洞的安全告知

- 关于爱数 AnyShare智能内容管理平台信息泄露的安全告知

- 关于九思OA dl.jsp存在文件读取漏洞的安全告知

- 关于企望SQL注入的安全告知

- 关于H3C敏感信息泄露的安全告知

- 关于海康威视综合安防管理平台lm任意文件上传漏洞的安全告知

- 关于 NUUO NVR 摄像头存在任意文件上传漏洞的安全告知

- 关于迪普SSLVPN存在任意文件读取漏洞的安全告知

- 关于Jenkins OpenId Connect Authentication Plugin 身份验证缺陷漏洞(CVE-2024-47806)的安全告知

- 关于瑞友天翼应用虚拟化系统hmrao.php SQL注入漏洞的安全告知

-

- 关于SRM智联云采系统存在SQL注入漏洞的安全告知

- 关于爱数 AnyShare智能内容管理平台信息泄露的安全告知

- 关于九思OA dl.jsp存在文件读取漏洞的安全告知

- 关于企望SQL注入的安全告知

- 关于H3C敏感信息泄露的安全告知

- 关于海康威视综合安防管理平台lm任意文件上传漏洞的安全告知

- 关于 NUUO NVR 摄像头存在任意文件上传漏洞的安全告知

- 关于迪普SSLVPN存在任意文件读取漏洞的安全告知

- 关于Jenkins OpenId Connect Authentication Plugin 身份验证缺陷漏洞(CVE-2024-47806)的安全告知

- 关于瑞友天翼应用虚拟化系统hmrao.php SQL注入漏洞的安全告知

-

- 关于SRM智联云采系统存在SQL注入漏洞的安全告知

- 关于爱数 AnyShare智能内容管理平台信息泄露的安全告知

- 关于九思OA dl.jsp存在文件读取漏洞的安全告知

- 关于企望SQL注入的安全告知

- 关于H3C敏感信息泄露的安全告知

- 关于海康威视综合安防管理平台lm任意文件上传漏洞的安全告知

- 关于 NUUO NVR 摄像头存在任意文件上传漏洞的安全告知

- 关于迪普SSLVPN存在任意文件读取漏洞的安全告知

- 关于Jenkins OpenId Connect Authentication Plugin 身份验证缺陷漏洞(CVE-2024-47806)的安全告知

- 关于瑞友天翼应用虚拟化系统hmrao.php SQL注入漏洞的安全告知

-

- 关于SRM智联云采系统存在SQL注入漏洞的安全告知

- 关于爱数 AnyShare智能内容管理平台信息泄露的安全告知

- 关于九思OA dl.jsp存在文件读取漏洞的安全告知

- 关于企望SQL注入的安全告知

- 关于H3C敏感信息泄露的安全告知

- 关于海康威视综合安防管理平台lm任意文件上传漏洞的安全告知

- 关于 NUUO NVR 摄像头存在任意文件上传漏洞的安全告知

- 关于迪普SSLVPN存在任意文件读取漏洞的安全告知

- 关于Jenkins OpenId Connect Authentication Plugin 身份验证缺陷漏洞(CVE-2024-47806)的安全告知

- 关于瑞友天翼应用虚拟化系统hmrao.php SQL注入漏洞的安全告知

-

- 关于SRM智联云采系统存在SQL注入漏洞的安全告知

- 关于爱数 AnyShare智能内容管理平台信息泄露的安全告知

- 关于九思OA dl.jsp存在文件读取漏洞的安全告知

- 关于企望SQL注入的安全告知

- 关于H3C敏感信息泄露的安全告知

- 关于海康威视综合安防管理平台lm任意文件上传漏洞的安全告知

- 关于 NUUO NVR 摄像头存在任意文件上传漏洞的安全告知

- 关于迪普SSLVPN存在任意文件读取漏洞的安全告知

- 关于Jenkins OpenId Connect Authentication Plugin 身份验证缺陷漏洞(CVE-2024-47806)的安全告知

- 关于瑞友天翼应用虚拟化系统hmrao.php SQL注入漏洞的安全告知

-

- 关于SRM智联云采系统存在SQL注入漏洞的安全告知

- 关于爱数 AnyShare智能内容管理平台信息泄露的安全告知

- 关于九思OA dl.jsp存在文件读取漏洞的安全告知

- 关于企望SQL注入的安全告知

- 关于H3C敏感信息泄露的安全告知

- 关于海康威视综合安防管理平台lm任意文件上传漏洞的安全告知

- 关于 NUUO NVR 摄像头存在任意文件上传漏洞的安全告知

- 关于迪普SSLVPN存在任意文件读取漏洞的安全告知

- 关于Jenkins OpenId Connect Authentication Plugin 身份验证缺陷漏洞(CVE-2024-47806)的安全告知

- 关于瑞友天翼应用虚拟化系统hmrao.php SQL注入漏洞的安全告知

-

- 关于SRM智联云采系统存在SQL注入漏洞的安全告知

- 关于爱数 AnyShare智能内容管理平台信息泄露的安全告知

- 关于九思OA dl.jsp存在文件读取漏洞的安全告知

- 关于企望SQL注入的安全告知

- 关于H3C敏感信息泄露的安全告知

- 关于海康威视综合安防管理平台lm任意文件上传漏洞的安全告知

- 关于 NUUO NVR 摄像头存在任意文件上传漏洞的安全告知

- 关于迪普SSLVPN存在任意文件读取漏洞的安全告知

- 关于Jenkins OpenId Connect Authentication Plugin 身份验证缺陷漏洞(CVE-2024-47806)的安全告知

- 关于瑞友天翼应用虚拟化系统hmrao.php SQL注入漏洞的安全告知

-

- 关于SRM智联云采系统存在SQL注入漏洞的安全告知

- 关于爱数 AnyShare智能内容管理平台信息泄露的安全告知

- 关于九思OA dl.jsp存在文件读取漏洞的安全告知

- 关于企望SQL注入的安全告知

- 关于H3C敏感信息泄露的安全告知

- 关于海康威视综合安防管理平台lm任意文件上传漏洞的安全告知

- 关于 NUUO NVR 摄像头存在任意文件上传漏洞的安全告知

- 关于迪普SSLVPN存在任意文件读取漏洞的安全告知

- 关于Jenkins OpenId Connect Authentication Plugin 身份验证缺陷漏洞(CVE-2024-47806)的安全告知

- 关于瑞友天翼应用虚拟化系统hmrao.php SQL注入漏洞的安全告知

-

- 关于SRM智联云采系统存在SQL注入漏洞的安全告知

- 关于爱数 AnyShare智能内容管理平台信息泄露的安全告知

- 关于九思OA dl.jsp存在文件读取漏洞的安全告知

- 关于企望SQL注入的安全告知

- 关于H3C敏感信息泄露的安全告知

- 关于海康威视综合安防管理平台lm任意文件上传漏洞的安全告知

- 关于 NUUO NVR 摄像头存在任意文件上传漏洞的安全告知

- 关于迪普SSLVPN存在任意文件读取漏洞的安全告知

- 关于Jenkins OpenId Connect Authentication Plugin 身份验证缺陷漏洞(CVE-2024-47806)的安全告知

- 关于瑞友天翼应用虚拟化系统hmrao.php SQL注入漏洞的安全告知

-

- 关于SRM智联云采系统存在SQL注入漏洞的安全告知

- 关于爱数 AnyShare智能内容管理平台信息泄露的安全告知

- 关于九思OA dl.jsp存在文件读取漏洞的安全告知

- 关于企望SQL注入的安全告知

- 关于H3C敏感信息泄露的安全告知

- 关于海康威视综合安防管理平台lm任意文件上传漏洞的安全告知

- 关于 NUUO NVR 摄像头存在任意文件上传漏洞的安全告知

- 关于迪普SSLVPN存在任意文件读取漏洞的安全告知

- 关于Jenkins OpenId Connect Authentication Plugin 身份验证缺陷漏洞(CVE-2024-47806)的安全告知

- 关于瑞友天翼应用虚拟化系统hmrao.php SQL注入漏洞的安全告知

-

- 关于SRM智联云采系统存在SQL注入漏洞的安全告知

- 关于爱数 AnyShare智能内容管理平台信息泄露的安全告知

- 关于九思OA dl.jsp存在文件读取漏洞的安全告知

- 关于企望SQL注入的安全告知

- 关于H3C敏感信息泄露的安全告知

- 关于海康威视综合安防管理平台lm任意文件上传漏洞的安全告知

- 关于 NUUO NVR 摄像头存在任意文件上传漏洞的安全告知

- 关于迪普SSLVPN存在任意文件读取漏洞的安全告知

- 关于Jenkins OpenId Connect Authentication Plugin 身份验证缺陷漏洞(CVE-2024-47806)的安全告知

- 关于瑞友天翼应用虚拟化系统hmrao.php SQL注入漏洞的安全告知

-

- 关于SRM智联云采系统存在SQL注入漏洞的安全告知

- 关于爱数 AnyShare智能内容管理平台信息泄露的安全告知

- 关于九思OA dl.jsp存在文件读取漏洞的安全告知

- 关于企望SQL注入的安全告知

- 关于H3C敏感信息泄露的安全告知

- 关于海康威视综合安防管理平台lm任意文件上传漏洞的安全告知

- 关于 NUUO NVR 摄像头存在任意文件上传漏洞的安全告知

- 关于迪普SSLVPN存在任意文件读取漏洞的安全告知

- 关于Jenkins OpenId Connect Authentication Plugin 身份验证缺陷漏洞(CVE-2024-47806)的安全告知

- 关于瑞友天翼应用虚拟化系统hmrao.php SQL注入漏洞的安全告知

-

- 关于SRM智联云采系统存在SQL注入漏洞的安全告知

- 关于爱数 AnyShare智能内容管理平台信息泄露的安全告知

- 关于九思OA dl.jsp存在文件读取漏洞的安全告知

- 关于企望SQL注入的安全告知

- 关于H3C敏感信息泄露的安全告知

- 关于海康威视综合安防管理平台lm任意文件上传漏洞的安全告知

- 关于 NUUO NVR 摄像头存在任意文件上传漏洞的安全告知

- 关于迪普SSLVPN存在任意文件读取漏洞的安全告知

- 关于Jenkins OpenId Connect Authentication Plugin 身份验证缺陷漏洞(CVE-2024-47806)的安全告知

- 关于瑞友天翼应用虚拟化系统hmrao.php SQL注入漏洞的安全告知

-

- 关于SRM智联云采系统存在SQL注入漏洞的安全告知

- 关于爱数 AnyShare智能内容管理平台信息泄露的安全告知

- 关于九思OA dl.jsp存在文件读取漏洞的安全告知

- 关于企望SQL注入的安全告知

- 关于H3C敏感信息泄露的安全告知

- 关于海康威视综合安防管理平台lm任意文件上传漏洞的安全告知

- 关于 NUUO NVR 摄像头存在任意文件上传漏洞的安全告知

- 关于迪普SSLVPN存在任意文件读取漏洞的安全告知

- 关于Jenkins OpenId Connect Authentication Plugin 身份验证缺陷漏洞(CVE-2024-47806)的安全告知

- 关于瑞友天翼应用虚拟化系统hmrao.php SQL注入漏洞的安全告知

-

- 关于SRM智联云采系统存在SQL注入漏洞的安全告知

- 关于爱数 AnyShare智能内容管理平台信息泄露的安全告知

- 关于九思OA dl.jsp存在文件读取漏洞的安全告知

- 关于企望SQL注入的安全告知

- 关于H3C敏感信息泄露的安全告知

- 关于海康威视综合安防管理平台lm任意文件上传漏洞的安全告知

- 关于 NUUO NVR 摄像头存在任意文件上传漏洞的安全告知

- 关于迪普SSLVPN存在任意文件读取漏洞的安全告知

- 关于Jenkins OpenId Connect Authentication Plugin 身份验证缺陷漏洞(CVE-2024-47806)的安全告知

- 关于瑞友天翼应用虚拟化系统hmrao.php SQL注入漏洞的安全告知

-

- 关于SRM智联云采系统存在SQL注入漏洞的安全告知

- 关于爱数 AnyShare智能内容管理平台信息泄露的安全告知

- 关于九思OA dl.jsp存在文件读取漏洞的安全告知

- 关于企望SQL注入的安全告知

- 关于H3C敏感信息泄露的安全告知

- 关于海康威视综合安防管理平台lm任意文件上传漏洞的安全告知

- 关于 NUUO NVR 摄像头存在任意文件上传漏洞的安全告知

- 关于迪普SSLVPN存在任意文件读取漏洞的安全告知

- 关于Jenkins OpenId Connect Authentication Plugin 身份验证缺陷漏洞(CVE-2024-47806)的安全告知

- 关于瑞友天翼应用虚拟化系统hmrao.php SQL注入漏洞的安全告知

-

- 关于SRM智联云采系统存在SQL注入漏洞的安全告知

- 关于爱数 AnyShare智能内容管理平台信息泄露的安全告知

- 关于九思OA dl.jsp存在文件读取漏洞的安全告知

- 关于企望SQL注入的安全告知

- 关于H3C敏感信息泄露的安全告知

- 关于海康威视综合安防管理平台lm任意文件上传漏洞的安全告知

- 关于 NUUO NVR 摄像头存在任意文件上传漏洞的安全告知

- 关于迪普SSLVPN存在任意文件读取漏洞的安全告知

- 关于Jenkins OpenId Connect Authentication Plugin 身份验证缺陷漏洞(CVE-2024-47806)的安全告知

- 关于瑞友天翼应用虚拟化系统hmrao.php SQL注入漏洞的安全告知

关于鸿运(通天星CMSV6车载)主动安全监控云平台任意文件读取漏洞的安全告知

时间:2024-03-20 17:31:50来源:信息安全部作者:梦之想科技

鸿运主动安全监控云平台实现对计算资源、存储资源、网络资源、云应用服务进行7*24小时全时区、多地域、全方位、立体式、智能化的IT运维监控,保障IT系统安全、稳定、可靠运行。

漏洞详情

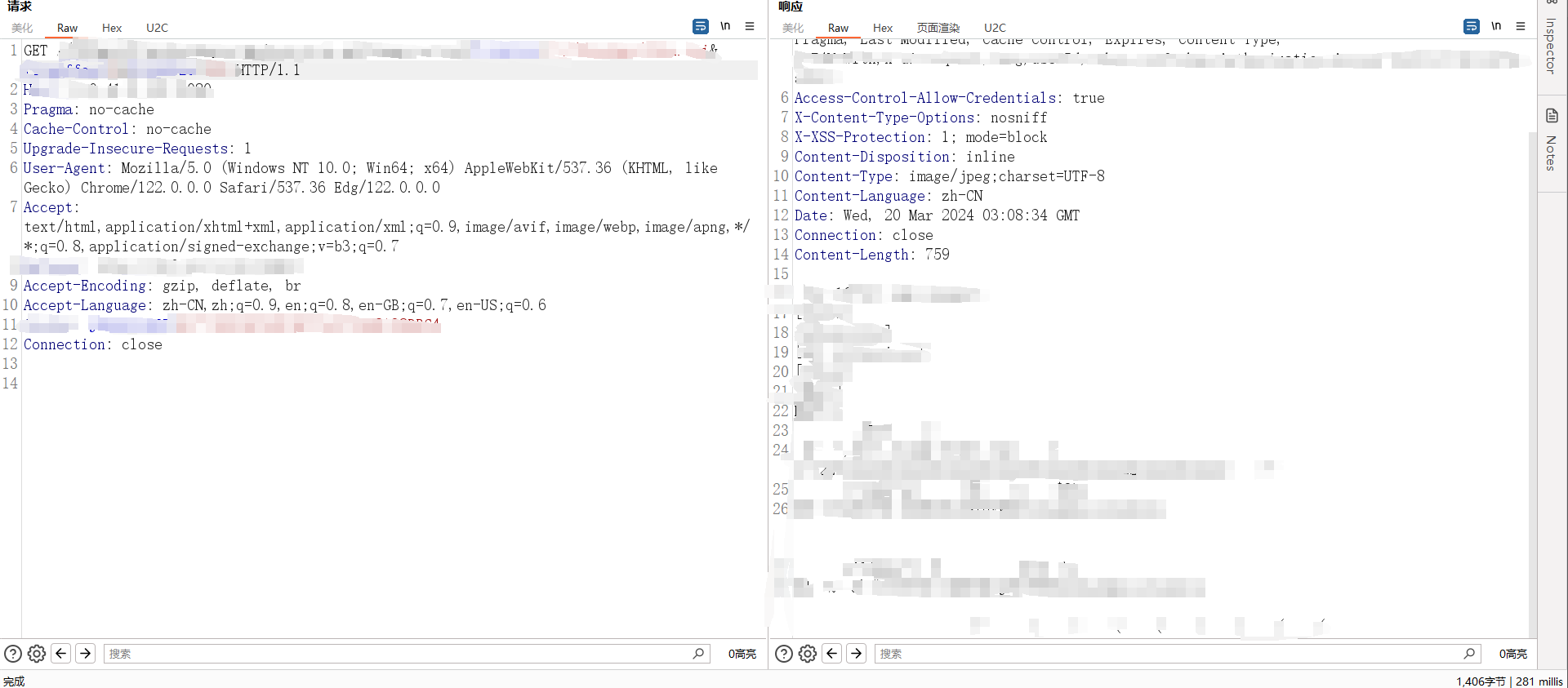

通天星CMSV6车载视频监控StandardReportMediaAction_getImage.action接口处存在任意文件读取漏洞,未经身份认证的攻击者可以通过此漏洞获取系统内部敏感文件信息,使系统处于极不安全状态。

影响范围

通天星 CMSV6

漏洞复现

修复建议

厂商已发布漏洞修复版本,请根据厂商修复建议进行修复

产品支持

云安服-安全监测平台:默认支持该产品的指纹识别,已更新漏洞检测规则,已支持该漏洞的在线检测。