-

- 关于1Panel未授权访问漏洞(CVE-2024-27288)的安全告知

- 关于JetBrains TeamCity存在路径遍历漏洞(CVE-2024-27199)的安全告知

- 关于用友U8 Cloud AppPhoneServletService SQL注入漏洞的安全告知

- 关于用友U8 Cloud BlurTypeQuery SQL注入漏洞的安全告知

- 关于用友U8 Cloud KeyWordDetailReportQuerySQL注入漏洞的安全告知

- 关于Adobe ColdFusion反序列化命令执行漏洞(CVE-2023-38203)的安全告知

- 关于Ivanti Pulse Connect Secure VPN XXE漏洞(CVE-2024-22024)的安全告知

- 关于Metabase远程代码执行漏洞(CVE-2023-38646)的安全告知

- 关于NetScaler ADC和NetScaler Gateway敏感信息泄露漏洞(CVE-2023-4966)的安全告知

- 关于WordPress Bricks Builder 远程命令执行漏洞(CVE-2024-25600)的安全告知

-

- 关于1Panel未授权访问漏洞(CVE-2024-27288)的安全告知

- 关于JetBrains TeamCity存在路径遍历漏洞(CVE-2024-27199)的安全告知

- 关于用友U8 Cloud AppPhoneServletService SQL注入漏洞的安全告知

- 关于用友U8 Cloud BlurTypeQuery SQL注入漏洞的安全告知

- 关于用友U8 Cloud KeyWordDetailReportQuerySQL注入漏洞的安全告知

- 关于Adobe ColdFusion反序列化命令执行漏洞(CVE-2023-38203)的安全告知

- 关于Ivanti Pulse Connect Secure VPN XXE漏洞(CVE-2024-22024)的安全告知

- 关于Metabase远程代码执行漏洞(CVE-2023-38646)的安全告知

- 关于NetScaler ADC和NetScaler Gateway敏感信息泄露漏洞(CVE-2023-4966)的安全告知

- 关于WordPress Bricks Builder 远程命令执行漏洞(CVE-2024-25600)的安全告知

-

- 关于1Panel未授权访问漏洞(CVE-2024-27288)的安全告知

- 关于JetBrains TeamCity存在路径遍历漏洞(CVE-2024-27199)的安全告知

- 关于用友U8 Cloud AppPhoneServletService SQL注入漏洞的安全告知

- 关于用友U8 Cloud BlurTypeQuery SQL注入漏洞的安全告知

- 关于用友U8 Cloud KeyWordDetailReportQuerySQL注入漏洞的安全告知

- 关于Adobe ColdFusion反序列化命令执行漏洞(CVE-2023-38203)的安全告知

- 关于Ivanti Pulse Connect Secure VPN XXE漏洞(CVE-2024-22024)的安全告知

- 关于Metabase远程代码执行漏洞(CVE-2023-38646)的安全告知

- 关于NetScaler ADC和NetScaler Gateway敏感信息泄露漏洞(CVE-2023-4966)的安全告知

- 关于WordPress Bricks Builder 远程命令执行漏洞(CVE-2024-25600)的安全告知

-

- 关于1Panel未授权访问漏洞(CVE-2024-27288)的安全告知

- 关于JetBrains TeamCity存在路径遍历漏洞(CVE-2024-27199)的安全告知

- 关于用友U8 Cloud AppPhoneServletService SQL注入漏洞的安全告知

- 关于用友U8 Cloud BlurTypeQuery SQL注入漏洞的安全告知

- 关于用友U8 Cloud KeyWordDetailReportQuerySQL注入漏洞的安全告知

- 关于Adobe ColdFusion反序列化命令执行漏洞(CVE-2023-38203)的安全告知

- 关于Ivanti Pulse Connect Secure VPN XXE漏洞(CVE-2024-22024)的安全告知

- 关于Metabase远程代码执行漏洞(CVE-2023-38646)的安全告知

- 关于NetScaler ADC和NetScaler Gateway敏感信息泄露漏洞(CVE-2023-4966)的安全告知

- 关于WordPress Bricks Builder 远程命令执行漏洞(CVE-2024-25600)的安全告知

-

- 关于1Panel未授权访问漏洞(CVE-2024-27288)的安全告知

- 关于JetBrains TeamCity存在路径遍历漏洞(CVE-2024-27199)的安全告知

- 关于用友U8 Cloud AppPhoneServletService SQL注入漏洞的安全告知

- 关于用友U8 Cloud BlurTypeQuery SQL注入漏洞的安全告知

- 关于用友U8 Cloud KeyWordDetailReportQuerySQL注入漏洞的安全告知

- 关于Adobe ColdFusion反序列化命令执行漏洞(CVE-2023-38203)的安全告知

- 关于Ivanti Pulse Connect Secure VPN XXE漏洞(CVE-2024-22024)的安全告知

- 关于Metabase远程代码执行漏洞(CVE-2023-38646)的安全告知

- 关于NetScaler ADC和NetScaler Gateway敏感信息泄露漏洞(CVE-2023-4966)的安全告知

- 关于WordPress Bricks Builder 远程命令执行漏洞(CVE-2024-25600)的安全告知

-

- 关于1Panel未授权访问漏洞(CVE-2024-27288)的安全告知

- 关于JetBrains TeamCity存在路径遍历漏洞(CVE-2024-27199)的安全告知

- 关于用友U8 Cloud AppPhoneServletService SQL注入漏洞的安全告知

- 关于用友U8 Cloud BlurTypeQuery SQL注入漏洞的安全告知

- 关于用友U8 Cloud KeyWordDetailReportQuerySQL注入漏洞的安全告知

- 关于Adobe ColdFusion反序列化命令执行漏洞(CVE-2023-38203)的安全告知

- 关于Ivanti Pulse Connect Secure VPN XXE漏洞(CVE-2024-22024)的安全告知

- 关于Metabase远程代码执行漏洞(CVE-2023-38646)的安全告知

- 关于NetScaler ADC和NetScaler Gateway敏感信息泄露漏洞(CVE-2023-4966)的安全告知

- 关于WordPress Bricks Builder 远程命令执行漏洞(CVE-2024-25600)的安全告知

-

- 关于1Panel未授权访问漏洞(CVE-2024-27288)的安全告知

- 关于JetBrains TeamCity存在路径遍历漏洞(CVE-2024-27199)的安全告知

- 关于用友U8 Cloud AppPhoneServletService SQL注入漏洞的安全告知

- 关于用友U8 Cloud BlurTypeQuery SQL注入漏洞的安全告知

- 关于用友U8 Cloud KeyWordDetailReportQuerySQL注入漏洞的安全告知

- 关于Adobe ColdFusion反序列化命令执行漏洞(CVE-2023-38203)的安全告知

- 关于Ivanti Pulse Connect Secure VPN XXE漏洞(CVE-2024-22024)的安全告知

- 关于Metabase远程代码执行漏洞(CVE-2023-38646)的安全告知

- 关于NetScaler ADC和NetScaler Gateway敏感信息泄露漏洞(CVE-2023-4966)的安全告知

- 关于WordPress Bricks Builder 远程命令执行漏洞(CVE-2024-25600)的安全告知

-

- 关于1Panel未授权访问漏洞(CVE-2024-27288)的安全告知

- 关于JetBrains TeamCity存在路径遍历漏洞(CVE-2024-27199)的安全告知

- 关于用友U8 Cloud AppPhoneServletService SQL注入漏洞的安全告知

- 关于用友U8 Cloud BlurTypeQuery SQL注入漏洞的安全告知

- 关于用友U8 Cloud KeyWordDetailReportQuerySQL注入漏洞的安全告知

- 关于Adobe ColdFusion反序列化命令执行漏洞(CVE-2023-38203)的安全告知

- 关于Ivanti Pulse Connect Secure VPN XXE漏洞(CVE-2024-22024)的安全告知

- 关于Metabase远程代码执行漏洞(CVE-2023-38646)的安全告知

- 关于NetScaler ADC和NetScaler Gateway敏感信息泄露漏洞(CVE-2023-4966)的安全告知

- 关于WordPress Bricks Builder 远程命令执行漏洞(CVE-2024-25600)的安全告知

-

- 关于1Panel未授权访问漏洞(CVE-2024-27288)的安全告知

- 关于JetBrains TeamCity存在路径遍历漏洞(CVE-2024-27199)的安全告知

- 关于用友U8 Cloud AppPhoneServletService SQL注入漏洞的安全告知

- 关于用友U8 Cloud BlurTypeQuery SQL注入漏洞的安全告知

- 关于用友U8 Cloud KeyWordDetailReportQuerySQL注入漏洞的安全告知

- 关于Adobe ColdFusion反序列化命令执行漏洞(CVE-2023-38203)的安全告知

- 关于Ivanti Pulse Connect Secure VPN XXE漏洞(CVE-2024-22024)的安全告知

- 关于Metabase远程代码执行漏洞(CVE-2023-38646)的安全告知

- 关于NetScaler ADC和NetScaler Gateway敏感信息泄露漏洞(CVE-2023-4966)的安全告知

- 关于WordPress Bricks Builder 远程命令执行漏洞(CVE-2024-25600)的安全告知

-

- 关于1Panel未授权访问漏洞(CVE-2024-27288)的安全告知

- 关于JetBrains TeamCity存在路径遍历漏洞(CVE-2024-27199)的安全告知

- 关于用友U8 Cloud AppPhoneServletService SQL注入漏洞的安全告知

- 关于用友U8 Cloud BlurTypeQuery SQL注入漏洞的安全告知

- 关于用友U8 Cloud KeyWordDetailReportQuerySQL注入漏洞的安全告知

- 关于Adobe ColdFusion反序列化命令执行漏洞(CVE-2023-38203)的安全告知

- 关于Ivanti Pulse Connect Secure VPN XXE漏洞(CVE-2024-22024)的安全告知

- 关于Metabase远程代码执行漏洞(CVE-2023-38646)的安全告知

- 关于NetScaler ADC和NetScaler Gateway敏感信息泄露漏洞(CVE-2023-4966)的安全告知

- 关于WordPress Bricks Builder 远程命令执行漏洞(CVE-2024-25600)的安全告知

-

- 关于1Panel未授权访问漏洞(CVE-2024-27288)的安全告知

- 关于JetBrains TeamCity存在路径遍历漏洞(CVE-2024-27199)的安全告知

- 关于用友U8 Cloud AppPhoneServletService SQL注入漏洞的安全告知

- 关于用友U8 Cloud BlurTypeQuery SQL注入漏洞的安全告知

- 关于用友U8 Cloud KeyWordDetailReportQuerySQL注入漏洞的安全告知

- 关于Adobe ColdFusion反序列化命令执行漏洞(CVE-2023-38203)的安全告知

- 关于Ivanti Pulse Connect Secure VPN XXE漏洞(CVE-2024-22024)的安全告知

- 关于Metabase远程代码执行漏洞(CVE-2023-38646)的安全告知

- 关于NetScaler ADC和NetScaler Gateway敏感信息泄露漏洞(CVE-2023-4966)的安全告知

- 关于WordPress Bricks Builder 远程命令执行漏洞(CVE-2024-25600)的安全告知

-

- 关于1Panel未授权访问漏洞(CVE-2024-27288)的安全告知

- 关于JetBrains TeamCity存在路径遍历漏洞(CVE-2024-27199)的安全告知

- 关于用友U8 Cloud AppPhoneServletService SQL注入漏洞的安全告知

- 关于用友U8 Cloud BlurTypeQuery SQL注入漏洞的安全告知

- 关于用友U8 Cloud KeyWordDetailReportQuerySQL注入漏洞的安全告知

- 关于Adobe ColdFusion反序列化命令执行漏洞(CVE-2023-38203)的安全告知

- 关于Ivanti Pulse Connect Secure VPN XXE漏洞(CVE-2024-22024)的安全告知

- 关于Metabase远程代码执行漏洞(CVE-2023-38646)的安全告知

- 关于NetScaler ADC和NetScaler Gateway敏感信息泄露漏洞(CVE-2023-4966)的安全告知

- 关于WordPress Bricks Builder 远程命令执行漏洞(CVE-2024-25600)的安全告知

-

- 关于1Panel未授权访问漏洞(CVE-2024-27288)的安全告知

- 关于JetBrains TeamCity存在路径遍历漏洞(CVE-2024-27199)的安全告知

- 关于用友U8 Cloud AppPhoneServletService SQL注入漏洞的安全告知

- 关于用友U8 Cloud BlurTypeQuery SQL注入漏洞的安全告知

- 关于用友U8 Cloud KeyWordDetailReportQuerySQL注入漏洞的安全告知

- 关于Adobe ColdFusion反序列化命令执行漏洞(CVE-2023-38203)的安全告知

- 关于Ivanti Pulse Connect Secure VPN XXE漏洞(CVE-2024-22024)的安全告知

- 关于Metabase远程代码执行漏洞(CVE-2023-38646)的安全告知

- 关于NetScaler ADC和NetScaler Gateway敏感信息泄露漏洞(CVE-2023-4966)的安全告知

- 关于WordPress Bricks Builder 远程命令执行漏洞(CVE-2024-25600)的安全告知

-

- 关于1Panel未授权访问漏洞(CVE-2024-27288)的安全告知

- 关于JetBrains TeamCity存在路径遍历漏洞(CVE-2024-27199)的安全告知

- 关于用友U8 Cloud AppPhoneServletService SQL注入漏洞的安全告知

- 关于用友U8 Cloud BlurTypeQuery SQL注入漏洞的安全告知

- 关于用友U8 Cloud KeyWordDetailReportQuerySQL注入漏洞的安全告知

- 关于Adobe ColdFusion反序列化命令执行漏洞(CVE-2023-38203)的安全告知

- 关于Ivanti Pulse Connect Secure VPN XXE漏洞(CVE-2024-22024)的安全告知

- 关于Metabase远程代码执行漏洞(CVE-2023-38646)的安全告知

- 关于NetScaler ADC和NetScaler Gateway敏感信息泄露漏洞(CVE-2023-4966)的安全告知

- 关于WordPress Bricks Builder 远程命令执行漏洞(CVE-2024-25600)的安全告知

-

- 关于1Panel未授权访问漏洞(CVE-2024-27288)的安全告知

- 关于JetBrains TeamCity存在路径遍历漏洞(CVE-2024-27199)的安全告知

- 关于用友U8 Cloud AppPhoneServletService SQL注入漏洞的安全告知

- 关于用友U8 Cloud BlurTypeQuery SQL注入漏洞的安全告知

- 关于用友U8 Cloud KeyWordDetailReportQuerySQL注入漏洞的安全告知

- 关于Adobe ColdFusion反序列化命令执行漏洞(CVE-2023-38203)的安全告知

- 关于Ivanti Pulse Connect Secure VPN XXE漏洞(CVE-2024-22024)的安全告知

- 关于Metabase远程代码执行漏洞(CVE-2023-38646)的安全告知

- 关于NetScaler ADC和NetScaler Gateway敏感信息泄露漏洞(CVE-2023-4966)的安全告知

- 关于WordPress Bricks Builder 远程命令执行漏洞(CVE-2024-25600)的安全告知

-

- 关于1Panel未授权访问漏洞(CVE-2024-27288)的安全告知

- 关于JetBrains TeamCity存在路径遍历漏洞(CVE-2024-27199)的安全告知

- 关于用友U8 Cloud AppPhoneServletService SQL注入漏洞的安全告知

- 关于用友U8 Cloud BlurTypeQuery SQL注入漏洞的安全告知

- 关于用友U8 Cloud KeyWordDetailReportQuerySQL注入漏洞的安全告知

- 关于Adobe ColdFusion反序列化命令执行漏洞(CVE-2023-38203)的安全告知

- 关于Ivanti Pulse Connect Secure VPN XXE漏洞(CVE-2024-22024)的安全告知

- 关于Metabase远程代码执行漏洞(CVE-2023-38646)的安全告知

- 关于NetScaler ADC和NetScaler Gateway敏感信息泄露漏洞(CVE-2023-4966)的安全告知

- 关于WordPress Bricks Builder 远程命令执行漏洞(CVE-2024-25600)的安全告知

-

- 关于1Panel未授权访问漏洞(CVE-2024-27288)的安全告知

- 关于JetBrains TeamCity存在路径遍历漏洞(CVE-2024-27199)的安全告知

- 关于用友U8 Cloud AppPhoneServletService SQL注入漏洞的安全告知

- 关于用友U8 Cloud BlurTypeQuery SQL注入漏洞的安全告知

- 关于用友U8 Cloud KeyWordDetailReportQuerySQL注入漏洞的安全告知

- 关于Adobe ColdFusion反序列化命令执行漏洞(CVE-2023-38203)的安全告知

- 关于Ivanti Pulse Connect Secure VPN XXE漏洞(CVE-2024-22024)的安全告知

- 关于Metabase远程代码执行漏洞(CVE-2023-38646)的安全告知

- 关于NetScaler ADC和NetScaler Gateway敏感信息泄露漏洞(CVE-2023-4966)的安全告知

- 关于WordPress Bricks Builder 远程命令执行漏洞(CVE-2024-25600)的安全告知

-

- 关于1Panel未授权访问漏洞(CVE-2024-27288)的安全告知

- 关于JetBrains TeamCity存在路径遍历漏洞(CVE-2024-27199)的安全告知

- 关于用友U8 Cloud AppPhoneServletService SQL注入漏洞的安全告知

- 关于用友U8 Cloud BlurTypeQuery SQL注入漏洞的安全告知

- 关于用友U8 Cloud KeyWordDetailReportQuerySQL注入漏洞的安全告知

- 关于Adobe ColdFusion反序列化命令执行漏洞(CVE-2023-38203)的安全告知

- 关于Ivanti Pulse Connect Secure VPN XXE漏洞(CVE-2024-22024)的安全告知

- 关于Metabase远程代码执行漏洞(CVE-2023-38646)的安全告知

- 关于NetScaler ADC和NetScaler Gateway敏感信息泄露漏洞(CVE-2023-4966)的安全告知

- 关于WordPress Bricks Builder 远程命令执行漏洞(CVE-2024-25600)的安全告知

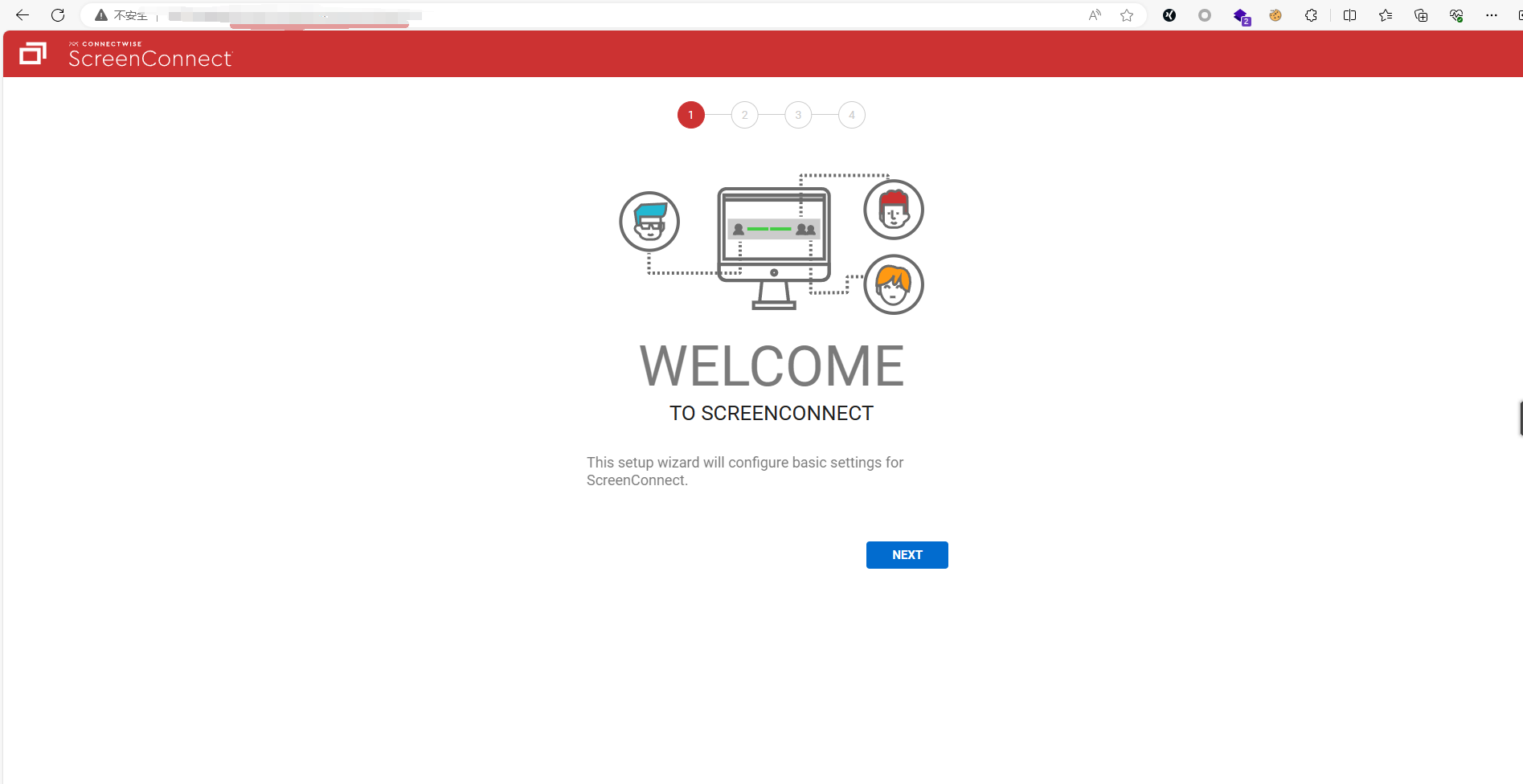

关于ConnectWise ScreenConnect备用路径或通道绕过身份验证漏洞(CVE-2024-1709)的安全告知

时间:2024-03-14 10:39:40来源:信息安全部作者:梦之想科技

ConnectWise ScreenConnect是一款快速、灵活且安全的远程桌面和访问软件,可随时随地连接到任何设备。

漏洞详情

ConnectWise ScreenConnect 23.9.7 及之前版本存在身份验证绕过漏洞。由于身份验证过程并未针对所有访问路径进行安全防护,威胁者可通过特制请求访问已配置的 ScreenConnect 实例上的设置向导,从而可以创建新的管理员帐户并使用它来控制 ScreenConnect 实例。

影响范围

ConnectWise ScreenConnect <= 23.9.7

漏洞复现

修复建议

厂商已发布漏洞修复版本,请根据厂商修复建议进行修复。

产品支持

云安服-安全监测平台:默认支持该产品的指纹识别,已更新漏洞检测规则,已支持该漏洞的在线检测。