-

- 关于SRM智联云采系统存在SQL注入漏洞的安全告知

- 关于爱数 AnyShare智能内容管理平台信息泄露的安全告知

- 关于九思OA dl.jsp存在文件读取漏洞的安全告知

- 关于企望SQL注入的安全告知

- 关于H3C敏感信息泄露的安全告知

- 关于海康威视综合安防管理平台lm任意文件上传漏洞的安全告知

- 关于 NUUO NVR 摄像头存在任意文件上传漏洞的安全告知

- 关于迪普SSLVPN存在任意文件读取漏洞的安全告知

- 关于Jenkins OpenId Connect Authentication Plugin 身份验证缺陷漏洞(CVE-2024-47806)的安全告知

- 关于瑞友天翼应用虚拟化系统hmrao.php SQL注入漏洞的安全告知

-

- 关于SRM智联云采系统存在SQL注入漏洞的安全告知

- 关于爱数 AnyShare智能内容管理平台信息泄露的安全告知

- 关于九思OA dl.jsp存在文件读取漏洞的安全告知

- 关于企望SQL注入的安全告知

- 关于H3C敏感信息泄露的安全告知

- 关于海康威视综合安防管理平台lm任意文件上传漏洞的安全告知

- 关于 NUUO NVR 摄像头存在任意文件上传漏洞的安全告知

- 关于迪普SSLVPN存在任意文件读取漏洞的安全告知

- 关于Jenkins OpenId Connect Authentication Plugin 身份验证缺陷漏洞(CVE-2024-47806)的安全告知

- 关于瑞友天翼应用虚拟化系统hmrao.php SQL注入漏洞的安全告知

-

- 关于SRM智联云采系统存在SQL注入漏洞的安全告知

- 关于爱数 AnyShare智能内容管理平台信息泄露的安全告知

- 关于九思OA dl.jsp存在文件读取漏洞的安全告知

- 关于企望SQL注入的安全告知

- 关于H3C敏感信息泄露的安全告知

- 关于海康威视综合安防管理平台lm任意文件上传漏洞的安全告知

- 关于 NUUO NVR 摄像头存在任意文件上传漏洞的安全告知

- 关于迪普SSLVPN存在任意文件读取漏洞的安全告知

- 关于Jenkins OpenId Connect Authentication Plugin 身份验证缺陷漏洞(CVE-2024-47806)的安全告知

- 关于瑞友天翼应用虚拟化系统hmrao.php SQL注入漏洞的安全告知

-

- 关于SRM智联云采系统存在SQL注入漏洞的安全告知

- 关于爱数 AnyShare智能内容管理平台信息泄露的安全告知

- 关于九思OA dl.jsp存在文件读取漏洞的安全告知

- 关于企望SQL注入的安全告知

- 关于H3C敏感信息泄露的安全告知

- 关于海康威视综合安防管理平台lm任意文件上传漏洞的安全告知

- 关于 NUUO NVR 摄像头存在任意文件上传漏洞的安全告知

- 关于迪普SSLVPN存在任意文件读取漏洞的安全告知

- 关于Jenkins OpenId Connect Authentication Plugin 身份验证缺陷漏洞(CVE-2024-47806)的安全告知

- 关于瑞友天翼应用虚拟化系统hmrao.php SQL注入漏洞的安全告知

-

- 关于SRM智联云采系统存在SQL注入漏洞的安全告知

- 关于爱数 AnyShare智能内容管理平台信息泄露的安全告知

- 关于九思OA dl.jsp存在文件读取漏洞的安全告知

- 关于企望SQL注入的安全告知

- 关于H3C敏感信息泄露的安全告知

- 关于海康威视综合安防管理平台lm任意文件上传漏洞的安全告知

- 关于 NUUO NVR 摄像头存在任意文件上传漏洞的安全告知

- 关于迪普SSLVPN存在任意文件读取漏洞的安全告知

- 关于Jenkins OpenId Connect Authentication Plugin 身份验证缺陷漏洞(CVE-2024-47806)的安全告知

- 关于瑞友天翼应用虚拟化系统hmrao.php SQL注入漏洞的安全告知

-

- 关于SRM智联云采系统存在SQL注入漏洞的安全告知

- 关于爱数 AnyShare智能内容管理平台信息泄露的安全告知

- 关于九思OA dl.jsp存在文件读取漏洞的安全告知

- 关于企望SQL注入的安全告知

- 关于H3C敏感信息泄露的安全告知

- 关于海康威视综合安防管理平台lm任意文件上传漏洞的安全告知

- 关于 NUUO NVR 摄像头存在任意文件上传漏洞的安全告知

- 关于迪普SSLVPN存在任意文件读取漏洞的安全告知

- 关于Jenkins OpenId Connect Authentication Plugin 身份验证缺陷漏洞(CVE-2024-47806)的安全告知

- 关于瑞友天翼应用虚拟化系统hmrao.php SQL注入漏洞的安全告知

-

- 关于SRM智联云采系统存在SQL注入漏洞的安全告知

- 关于爱数 AnyShare智能内容管理平台信息泄露的安全告知

- 关于九思OA dl.jsp存在文件读取漏洞的安全告知

- 关于企望SQL注入的安全告知

- 关于H3C敏感信息泄露的安全告知

- 关于海康威视综合安防管理平台lm任意文件上传漏洞的安全告知

- 关于 NUUO NVR 摄像头存在任意文件上传漏洞的安全告知

- 关于迪普SSLVPN存在任意文件读取漏洞的安全告知

- 关于Jenkins OpenId Connect Authentication Plugin 身份验证缺陷漏洞(CVE-2024-47806)的安全告知

- 关于瑞友天翼应用虚拟化系统hmrao.php SQL注入漏洞的安全告知

-

- 关于SRM智联云采系统存在SQL注入漏洞的安全告知

- 关于爱数 AnyShare智能内容管理平台信息泄露的安全告知

- 关于九思OA dl.jsp存在文件读取漏洞的安全告知

- 关于企望SQL注入的安全告知

- 关于H3C敏感信息泄露的安全告知

- 关于海康威视综合安防管理平台lm任意文件上传漏洞的安全告知

- 关于 NUUO NVR 摄像头存在任意文件上传漏洞的安全告知

- 关于迪普SSLVPN存在任意文件读取漏洞的安全告知

- 关于Jenkins OpenId Connect Authentication Plugin 身份验证缺陷漏洞(CVE-2024-47806)的安全告知

- 关于瑞友天翼应用虚拟化系统hmrao.php SQL注入漏洞的安全告知

-

- 关于SRM智联云采系统存在SQL注入漏洞的安全告知

- 关于爱数 AnyShare智能内容管理平台信息泄露的安全告知

- 关于九思OA dl.jsp存在文件读取漏洞的安全告知

- 关于企望SQL注入的安全告知

- 关于H3C敏感信息泄露的安全告知

- 关于海康威视综合安防管理平台lm任意文件上传漏洞的安全告知

- 关于 NUUO NVR 摄像头存在任意文件上传漏洞的安全告知

- 关于迪普SSLVPN存在任意文件读取漏洞的安全告知

- 关于Jenkins OpenId Connect Authentication Plugin 身份验证缺陷漏洞(CVE-2024-47806)的安全告知

- 关于瑞友天翼应用虚拟化系统hmrao.php SQL注入漏洞的安全告知

-

- 关于SRM智联云采系统存在SQL注入漏洞的安全告知

- 关于爱数 AnyShare智能内容管理平台信息泄露的安全告知

- 关于九思OA dl.jsp存在文件读取漏洞的安全告知

- 关于企望SQL注入的安全告知

- 关于H3C敏感信息泄露的安全告知

- 关于海康威视综合安防管理平台lm任意文件上传漏洞的安全告知

- 关于 NUUO NVR 摄像头存在任意文件上传漏洞的安全告知

- 关于迪普SSLVPN存在任意文件读取漏洞的安全告知

- 关于Jenkins OpenId Connect Authentication Plugin 身份验证缺陷漏洞(CVE-2024-47806)的安全告知

- 关于瑞友天翼应用虚拟化系统hmrao.php SQL注入漏洞的安全告知

-

- 关于SRM智联云采系统存在SQL注入漏洞的安全告知

- 关于爱数 AnyShare智能内容管理平台信息泄露的安全告知

- 关于九思OA dl.jsp存在文件读取漏洞的安全告知

- 关于企望SQL注入的安全告知

- 关于H3C敏感信息泄露的安全告知

- 关于海康威视综合安防管理平台lm任意文件上传漏洞的安全告知

- 关于 NUUO NVR 摄像头存在任意文件上传漏洞的安全告知

- 关于迪普SSLVPN存在任意文件读取漏洞的安全告知

- 关于Jenkins OpenId Connect Authentication Plugin 身份验证缺陷漏洞(CVE-2024-47806)的安全告知

- 关于瑞友天翼应用虚拟化系统hmrao.php SQL注入漏洞的安全告知

-

- 关于SRM智联云采系统存在SQL注入漏洞的安全告知

- 关于爱数 AnyShare智能内容管理平台信息泄露的安全告知

- 关于九思OA dl.jsp存在文件读取漏洞的安全告知

- 关于企望SQL注入的安全告知

- 关于H3C敏感信息泄露的安全告知

- 关于海康威视综合安防管理平台lm任意文件上传漏洞的安全告知

- 关于 NUUO NVR 摄像头存在任意文件上传漏洞的安全告知

- 关于迪普SSLVPN存在任意文件读取漏洞的安全告知

- 关于Jenkins OpenId Connect Authentication Plugin 身份验证缺陷漏洞(CVE-2024-47806)的安全告知

- 关于瑞友天翼应用虚拟化系统hmrao.php SQL注入漏洞的安全告知

-

- 关于SRM智联云采系统存在SQL注入漏洞的安全告知

- 关于爱数 AnyShare智能内容管理平台信息泄露的安全告知

- 关于九思OA dl.jsp存在文件读取漏洞的安全告知

- 关于企望SQL注入的安全告知

- 关于H3C敏感信息泄露的安全告知

- 关于海康威视综合安防管理平台lm任意文件上传漏洞的安全告知

- 关于 NUUO NVR 摄像头存在任意文件上传漏洞的安全告知

- 关于迪普SSLVPN存在任意文件读取漏洞的安全告知

- 关于Jenkins OpenId Connect Authentication Plugin 身份验证缺陷漏洞(CVE-2024-47806)的安全告知

- 关于瑞友天翼应用虚拟化系统hmrao.php SQL注入漏洞的安全告知

-

- 关于SRM智联云采系统存在SQL注入漏洞的安全告知

- 关于爱数 AnyShare智能内容管理平台信息泄露的安全告知

- 关于九思OA dl.jsp存在文件读取漏洞的安全告知

- 关于企望SQL注入的安全告知

- 关于H3C敏感信息泄露的安全告知

- 关于海康威视综合安防管理平台lm任意文件上传漏洞的安全告知

- 关于 NUUO NVR 摄像头存在任意文件上传漏洞的安全告知

- 关于迪普SSLVPN存在任意文件读取漏洞的安全告知

- 关于Jenkins OpenId Connect Authentication Plugin 身份验证缺陷漏洞(CVE-2024-47806)的安全告知

- 关于瑞友天翼应用虚拟化系统hmrao.php SQL注入漏洞的安全告知

-

- 关于SRM智联云采系统存在SQL注入漏洞的安全告知

- 关于爱数 AnyShare智能内容管理平台信息泄露的安全告知

- 关于九思OA dl.jsp存在文件读取漏洞的安全告知

- 关于企望SQL注入的安全告知

- 关于H3C敏感信息泄露的安全告知

- 关于海康威视综合安防管理平台lm任意文件上传漏洞的安全告知

- 关于 NUUO NVR 摄像头存在任意文件上传漏洞的安全告知

- 关于迪普SSLVPN存在任意文件读取漏洞的安全告知

- 关于Jenkins OpenId Connect Authentication Plugin 身份验证缺陷漏洞(CVE-2024-47806)的安全告知

- 关于瑞友天翼应用虚拟化系统hmrao.php SQL注入漏洞的安全告知

-

- 关于SRM智联云采系统存在SQL注入漏洞的安全告知

- 关于爱数 AnyShare智能内容管理平台信息泄露的安全告知

- 关于九思OA dl.jsp存在文件读取漏洞的安全告知

- 关于企望SQL注入的安全告知

- 关于H3C敏感信息泄露的安全告知

- 关于海康威视综合安防管理平台lm任意文件上传漏洞的安全告知

- 关于 NUUO NVR 摄像头存在任意文件上传漏洞的安全告知

- 关于迪普SSLVPN存在任意文件读取漏洞的安全告知

- 关于Jenkins OpenId Connect Authentication Plugin 身份验证缺陷漏洞(CVE-2024-47806)的安全告知

- 关于瑞友天翼应用虚拟化系统hmrao.php SQL注入漏洞的安全告知

-

- 关于SRM智联云采系统存在SQL注入漏洞的安全告知

- 关于爱数 AnyShare智能内容管理平台信息泄露的安全告知

- 关于九思OA dl.jsp存在文件读取漏洞的安全告知

- 关于企望SQL注入的安全告知

- 关于H3C敏感信息泄露的安全告知

- 关于海康威视综合安防管理平台lm任意文件上传漏洞的安全告知

- 关于 NUUO NVR 摄像头存在任意文件上传漏洞的安全告知

- 关于迪普SSLVPN存在任意文件读取漏洞的安全告知

- 关于Jenkins OpenId Connect Authentication Plugin 身份验证缺陷漏洞(CVE-2024-47806)的安全告知

- 关于瑞友天翼应用虚拟化系统hmrao.php SQL注入漏洞的安全告知

-

- 关于SRM智联云采系统存在SQL注入漏洞的安全告知

- 关于爱数 AnyShare智能内容管理平台信息泄露的安全告知

- 关于九思OA dl.jsp存在文件读取漏洞的安全告知

- 关于企望SQL注入的安全告知

- 关于H3C敏感信息泄露的安全告知

- 关于海康威视综合安防管理平台lm任意文件上传漏洞的安全告知

- 关于 NUUO NVR 摄像头存在任意文件上传漏洞的安全告知

- 关于迪普SSLVPN存在任意文件读取漏洞的安全告知

- 关于Jenkins OpenId Connect Authentication Plugin 身份验证缺陷漏洞(CVE-2024-47806)的安全告知

- 关于瑞友天翼应用虚拟化系统hmrao.php SQL注入漏洞的安全告知

-

- 关于SRM智联云采系统存在SQL注入漏洞的安全告知

- 关于爱数 AnyShare智能内容管理平台信息泄露的安全告知

- 关于九思OA dl.jsp存在文件读取漏洞的安全告知

- 关于企望SQL注入的安全告知

- 关于H3C敏感信息泄露的安全告知

- 关于海康威视综合安防管理平台lm任意文件上传漏洞的安全告知

- 关于 NUUO NVR 摄像头存在任意文件上传漏洞的安全告知

- 关于迪普SSLVPN存在任意文件读取漏洞的安全告知

- 关于Jenkins OpenId Connect Authentication Plugin 身份验证缺陷漏洞(CVE-2024-47806)的安全告知

- 关于瑞友天翼应用虚拟化系统hmrao.php SQL注入漏洞的安全告知

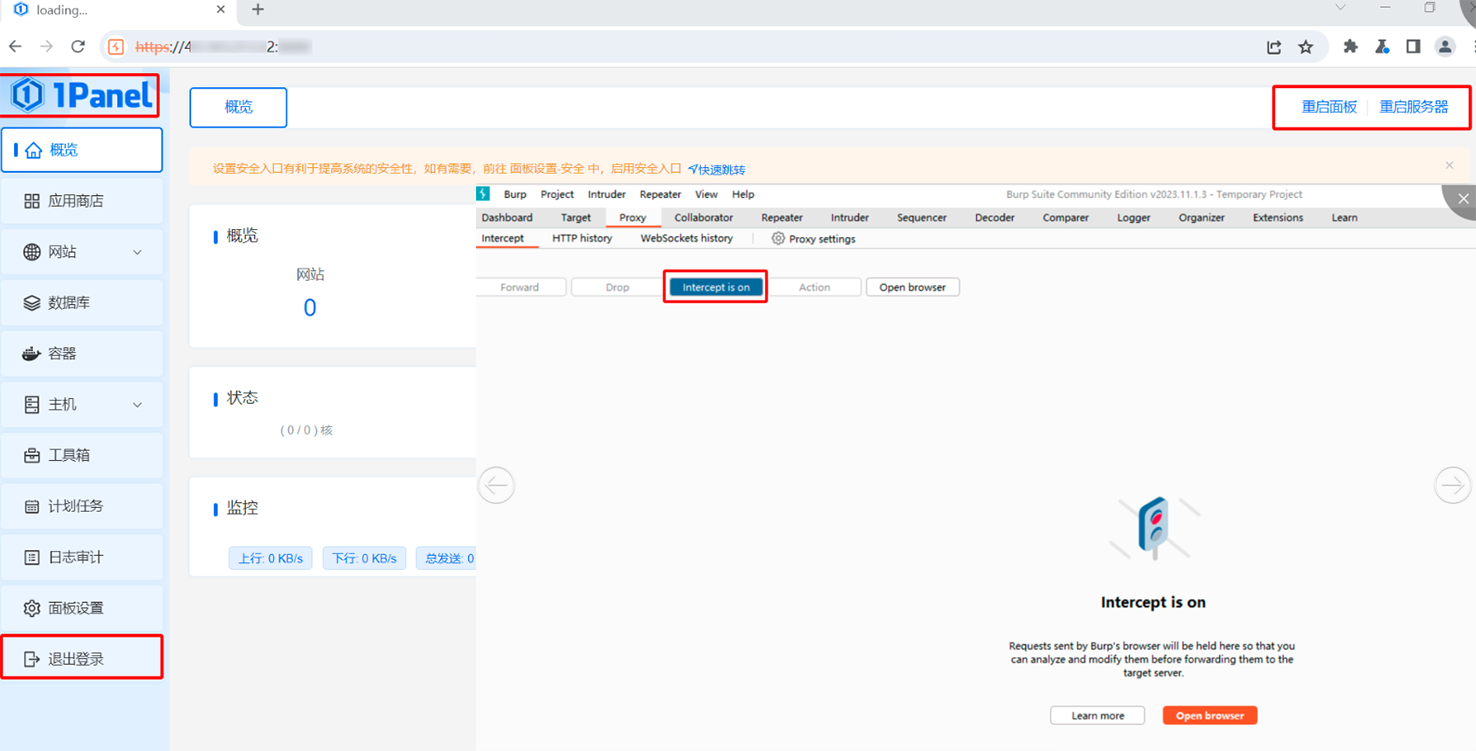

关于1Panel未授权访问漏洞(CVE-2024-27288)的安全告知

时间:2024-03-12 15:38:35来源:信息安全部作者:梦之想科技

1Panel是一个开源的Linux服务器运维管理面板。

漏洞详情

1Panel 1.10.0-lts及之前版本中存在未授权访问漏洞(CVE-2024-27288),用户可以使用数据修改软件发送恶意请求绕过控制台页面的权限控制机制,获取控制台未授权页面的访问权限。

影响范围

1Panel <= 1.10.0-lts

漏洞复现

修复建议

目前该漏洞已经修复,受影响用户可升级到1Panel 版本1.10.1-lts。

产品支持

云安服-安全监测平台:默认支持该产品的指纹识别,已更新漏洞检测规则,已支持该漏洞的在线检测。

参考链接