-

- 关于华夏ERP敏感信息泄露漏洞的安全告知

- 关于Apache RocketMQ 远程命令执行漏洞(CVE-2023-33246)的安全告知

- 关于宏景eHR人力资源信息管理系统SQL注入漏洞的安全告知

- 关于 ThinkPHP 远程命令执行漏洞的安全告知

- 关于 Foxit PDF Reader 资源管理错误漏洞(CVE-2022-32774)的安全告知

- 关于 Powercom UPSMON PRO 安全漏洞(CVE-2022-38122)的安全告知

- 关于VMware vCenter Server 反序列化漏洞(CVE-2022-31680)的安全告知

- 关于Cobalt Strike 远程代码执行漏洞(CVE-2022-39197)的安全告知

- 关于用友畅捷通T+任意文件上传漏洞的安全告知

- 关于Atlassian Jira 服务端请求伪造漏洞(CVE-2022-26135)的安全告知

-

- 关于华夏ERP敏感信息泄露漏洞的安全告知

- 关于Apache RocketMQ 远程命令执行漏洞(CVE-2023-33246)的安全告知

- 关于宏景eHR人力资源信息管理系统SQL注入漏洞的安全告知

- 关于 ThinkPHP 远程命令执行漏洞的安全告知

- 关于 Foxit PDF Reader 资源管理错误漏洞(CVE-2022-32774)的安全告知

- 关于 Powercom UPSMON PRO 安全漏洞(CVE-2022-38122)的安全告知

- 关于VMware vCenter Server 反序列化漏洞(CVE-2022-31680)的安全告知

- 关于Cobalt Strike 远程代码执行漏洞(CVE-2022-39197)的安全告知

- 关于用友畅捷通T+任意文件上传漏洞的安全告知

- 关于Atlassian Jira 服务端请求伪造漏洞(CVE-2022-26135)的安全告知

-

- 关于华夏ERP敏感信息泄露漏洞的安全告知

- 关于Apache RocketMQ 远程命令执行漏洞(CVE-2023-33246)的安全告知

- 关于宏景eHR人力资源信息管理系统SQL注入漏洞的安全告知

- 关于 ThinkPHP 远程命令执行漏洞的安全告知

- 关于 Foxit PDF Reader 资源管理错误漏洞(CVE-2022-32774)的安全告知

- 关于 Powercom UPSMON PRO 安全漏洞(CVE-2022-38122)的安全告知

- 关于VMware vCenter Server 反序列化漏洞(CVE-2022-31680)的安全告知

- 关于Cobalt Strike 远程代码执行漏洞(CVE-2022-39197)的安全告知

- 关于用友畅捷通T+任意文件上传漏洞的安全告知

- 关于Atlassian Jira 服务端请求伪造漏洞(CVE-2022-26135)的安全告知

-

- 关于华夏ERP敏感信息泄露漏洞的安全告知

- 关于Apache RocketMQ 远程命令执行漏洞(CVE-2023-33246)的安全告知

- 关于宏景eHR人力资源信息管理系统SQL注入漏洞的安全告知

- 关于 ThinkPHP 远程命令执行漏洞的安全告知

- 关于 Foxit PDF Reader 资源管理错误漏洞(CVE-2022-32774)的安全告知

- 关于 Powercom UPSMON PRO 安全漏洞(CVE-2022-38122)的安全告知

- 关于VMware vCenter Server 反序列化漏洞(CVE-2022-31680)的安全告知

- 关于Cobalt Strike 远程代码执行漏洞(CVE-2022-39197)的安全告知

- 关于用友畅捷通T+任意文件上传漏洞的安全告知

- 关于Atlassian Jira 服务端请求伪造漏洞(CVE-2022-26135)的安全告知

-

- 关于华夏ERP敏感信息泄露漏洞的安全告知

- 关于Apache RocketMQ 远程命令执行漏洞(CVE-2023-33246)的安全告知

- 关于宏景eHR人力资源信息管理系统SQL注入漏洞的安全告知

- 关于 ThinkPHP 远程命令执行漏洞的安全告知

- 关于 Foxit PDF Reader 资源管理错误漏洞(CVE-2022-32774)的安全告知

- 关于 Powercom UPSMON PRO 安全漏洞(CVE-2022-38122)的安全告知

- 关于VMware vCenter Server 反序列化漏洞(CVE-2022-31680)的安全告知

- 关于Cobalt Strike 远程代码执行漏洞(CVE-2022-39197)的安全告知

- 关于用友畅捷通T+任意文件上传漏洞的安全告知

- 关于Atlassian Jira 服务端请求伪造漏洞(CVE-2022-26135)的安全告知

-

- 关于华夏ERP敏感信息泄露漏洞的安全告知

- 关于Apache RocketMQ 远程命令执行漏洞(CVE-2023-33246)的安全告知

- 关于宏景eHR人力资源信息管理系统SQL注入漏洞的安全告知

- 关于 ThinkPHP 远程命令执行漏洞的安全告知

- 关于 Foxit PDF Reader 资源管理错误漏洞(CVE-2022-32774)的安全告知

- 关于 Powercom UPSMON PRO 安全漏洞(CVE-2022-38122)的安全告知

- 关于VMware vCenter Server 反序列化漏洞(CVE-2022-31680)的安全告知

- 关于Cobalt Strike 远程代码执行漏洞(CVE-2022-39197)的安全告知

- 关于用友畅捷通T+任意文件上传漏洞的安全告知

- 关于Atlassian Jira 服务端请求伪造漏洞(CVE-2022-26135)的安全告知

-

- 关于华夏ERP敏感信息泄露漏洞的安全告知

- 关于Apache RocketMQ 远程命令执行漏洞(CVE-2023-33246)的安全告知

- 关于宏景eHR人力资源信息管理系统SQL注入漏洞的安全告知

- 关于 ThinkPHP 远程命令执行漏洞的安全告知

- 关于 Foxit PDF Reader 资源管理错误漏洞(CVE-2022-32774)的安全告知

- 关于 Powercom UPSMON PRO 安全漏洞(CVE-2022-38122)的安全告知

- 关于VMware vCenter Server 反序列化漏洞(CVE-2022-31680)的安全告知

- 关于Cobalt Strike 远程代码执行漏洞(CVE-2022-39197)的安全告知

- 关于用友畅捷通T+任意文件上传漏洞的安全告知

- 关于Atlassian Jira 服务端请求伪造漏洞(CVE-2022-26135)的安全告知

-

- 关于华夏ERP敏感信息泄露漏洞的安全告知

- 关于Apache RocketMQ 远程命令执行漏洞(CVE-2023-33246)的安全告知

- 关于宏景eHR人力资源信息管理系统SQL注入漏洞的安全告知

- 关于 ThinkPHP 远程命令执行漏洞的安全告知

- 关于 Foxit PDF Reader 资源管理错误漏洞(CVE-2022-32774)的安全告知

- 关于 Powercom UPSMON PRO 安全漏洞(CVE-2022-38122)的安全告知

- 关于VMware vCenter Server 反序列化漏洞(CVE-2022-31680)的安全告知

- 关于Cobalt Strike 远程代码执行漏洞(CVE-2022-39197)的安全告知

- 关于用友畅捷通T+任意文件上传漏洞的安全告知

- 关于Atlassian Jira 服务端请求伪造漏洞(CVE-2022-26135)的安全告知

-

- 关于华夏ERP敏感信息泄露漏洞的安全告知

- 关于Apache RocketMQ 远程命令执行漏洞(CVE-2023-33246)的安全告知

- 关于宏景eHR人力资源信息管理系统SQL注入漏洞的安全告知

- 关于 ThinkPHP 远程命令执行漏洞的安全告知

- 关于 Foxit PDF Reader 资源管理错误漏洞(CVE-2022-32774)的安全告知

- 关于 Powercom UPSMON PRO 安全漏洞(CVE-2022-38122)的安全告知

- 关于VMware vCenter Server 反序列化漏洞(CVE-2022-31680)的安全告知

- 关于Cobalt Strike 远程代码执行漏洞(CVE-2022-39197)的安全告知

- 关于用友畅捷通T+任意文件上传漏洞的安全告知

- 关于Atlassian Jira 服务端请求伪造漏洞(CVE-2022-26135)的安全告知

-

- 关于华夏ERP敏感信息泄露漏洞的安全告知

- 关于Apache RocketMQ 远程命令执行漏洞(CVE-2023-33246)的安全告知

- 关于宏景eHR人力资源信息管理系统SQL注入漏洞的安全告知

- 关于 ThinkPHP 远程命令执行漏洞的安全告知

- 关于 Foxit PDF Reader 资源管理错误漏洞(CVE-2022-32774)的安全告知

- 关于 Powercom UPSMON PRO 安全漏洞(CVE-2022-38122)的安全告知

- 关于VMware vCenter Server 反序列化漏洞(CVE-2022-31680)的安全告知

- 关于Cobalt Strike 远程代码执行漏洞(CVE-2022-39197)的安全告知

- 关于用友畅捷通T+任意文件上传漏洞的安全告知

- 关于Atlassian Jira 服务端请求伪造漏洞(CVE-2022-26135)的安全告知

-

- 关于华夏ERP敏感信息泄露漏洞的安全告知

- 关于Apache RocketMQ 远程命令执行漏洞(CVE-2023-33246)的安全告知

- 关于宏景eHR人力资源信息管理系统SQL注入漏洞的安全告知

- 关于 ThinkPHP 远程命令执行漏洞的安全告知

- 关于 Foxit PDF Reader 资源管理错误漏洞(CVE-2022-32774)的安全告知

- 关于 Powercom UPSMON PRO 安全漏洞(CVE-2022-38122)的安全告知

- 关于VMware vCenter Server 反序列化漏洞(CVE-2022-31680)的安全告知

- 关于Cobalt Strike 远程代码执行漏洞(CVE-2022-39197)的安全告知

- 关于用友畅捷通T+任意文件上传漏洞的安全告知

- 关于Atlassian Jira 服务端请求伪造漏洞(CVE-2022-26135)的安全告知

-

- 关于华夏ERP敏感信息泄露漏洞的安全告知

- 关于Apache RocketMQ 远程命令执行漏洞(CVE-2023-33246)的安全告知

- 关于宏景eHR人力资源信息管理系统SQL注入漏洞的安全告知

- 关于 ThinkPHP 远程命令执行漏洞的安全告知

- 关于 Foxit PDF Reader 资源管理错误漏洞(CVE-2022-32774)的安全告知

- 关于 Powercom UPSMON PRO 安全漏洞(CVE-2022-38122)的安全告知

- 关于VMware vCenter Server 反序列化漏洞(CVE-2022-31680)的安全告知

- 关于Cobalt Strike 远程代码执行漏洞(CVE-2022-39197)的安全告知

- 关于用友畅捷通T+任意文件上传漏洞的安全告知

- 关于Atlassian Jira 服务端请求伪造漏洞(CVE-2022-26135)的安全告知

-

- 关于华夏ERP敏感信息泄露漏洞的安全告知

- 关于Apache RocketMQ 远程命令执行漏洞(CVE-2023-33246)的安全告知

- 关于宏景eHR人力资源信息管理系统SQL注入漏洞的安全告知

- 关于 ThinkPHP 远程命令执行漏洞的安全告知

- 关于 Foxit PDF Reader 资源管理错误漏洞(CVE-2022-32774)的安全告知

- 关于 Powercom UPSMON PRO 安全漏洞(CVE-2022-38122)的安全告知

- 关于VMware vCenter Server 反序列化漏洞(CVE-2022-31680)的安全告知

- 关于Cobalt Strike 远程代码执行漏洞(CVE-2022-39197)的安全告知

- 关于用友畅捷通T+任意文件上传漏洞的安全告知

- 关于Atlassian Jira 服务端请求伪造漏洞(CVE-2022-26135)的安全告知

-

- 关于华夏ERP敏感信息泄露漏洞的安全告知

- 关于Apache RocketMQ 远程命令执行漏洞(CVE-2023-33246)的安全告知

- 关于宏景eHR人力资源信息管理系统SQL注入漏洞的安全告知

- 关于 ThinkPHP 远程命令执行漏洞的安全告知

- 关于 Foxit PDF Reader 资源管理错误漏洞(CVE-2022-32774)的安全告知

- 关于 Powercom UPSMON PRO 安全漏洞(CVE-2022-38122)的安全告知

- 关于VMware vCenter Server 反序列化漏洞(CVE-2022-31680)的安全告知

- 关于Cobalt Strike 远程代码执行漏洞(CVE-2022-39197)的安全告知

- 关于用友畅捷通T+任意文件上传漏洞的安全告知

- 关于Atlassian Jira 服务端请求伪造漏洞(CVE-2022-26135)的安全告知

-

- 关于华夏ERP敏感信息泄露漏洞的安全告知

- 关于Apache RocketMQ 远程命令执行漏洞(CVE-2023-33246)的安全告知

- 关于宏景eHR人力资源信息管理系统SQL注入漏洞的安全告知

- 关于 ThinkPHP 远程命令执行漏洞的安全告知

- 关于 Foxit PDF Reader 资源管理错误漏洞(CVE-2022-32774)的安全告知

- 关于 Powercom UPSMON PRO 安全漏洞(CVE-2022-38122)的安全告知

- 关于VMware vCenter Server 反序列化漏洞(CVE-2022-31680)的安全告知

- 关于Cobalt Strike 远程代码执行漏洞(CVE-2022-39197)的安全告知

- 关于用友畅捷通T+任意文件上传漏洞的安全告知

- 关于Atlassian Jira 服务端请求伪造漏洞(CVE-2022-26135)的安全告知

-

- 关于华夏ERP敏感信息泄露漏洞的安全告知

- 关于Apache RocketMQ 远程命令执行漏洞(CVE-2023-33246)的安全告知

- 关于宏景eHR人力资源信息管理系统SQL注入漏洞的安全告知

- 关于 ThinkPHP 远程命令执行漏洞的安全告知

- 关于 Foxit PDF Reader 资源管理错误漏洞(CVE-2022-32774)的安全告知

- 关于 Powercom UPSMON PRO 安全漏洞(CVE-2022-38122)的安全告知

- 关于VMware vCenter Server 反序列化漏洞(CVE-2022-31680)的安全告知

- 关于Cobalt Strike 远程代码执行漏洞(CVE-2022-39197)的安全告知

- 关于用友畅捷通T+任意文件上传漏洞的安全告知

- 关于Atlassian Jira 服务端请求伪造漏洞(CVE-2022-26135)的安全告知

-

- 关于华夏ERP敏感信息泄露漏洞的安全告知

- 关于Apache RocketMQ 远程命令执行漏洞(CVE-2023-33246)的安全告知

- 关于宏景eHR人力资源信息管理系统SQL注入漏洞的安全告知

- 关于 ThinkPHP 远程命令执行漏洞的安全告知

- 关于 Foxit PDF Reader 资源管理错误漏洞(CVE-2022-32774)的安全告知

- 关于 Powercom UPSMON PRO 安全漏洞(CVE-2022-38122)的安全告知

- 关于VMware vCenter Server 反序列化漏洞(CVE-2022-31680)的安全告知

- 关于Cobalt Strike 远程代码执行漏洞(CVE-2022-39197)的安全告知

- 关于用友畅捷通T+任意文件上传漏洞的安全告知

- 关于Atlassian Jira 服务端请求伪造漏洞(CVE-2022-26135)的安全告知

-

- 关于华夏ERP敏感信息泄露漏洞的安全告知

- 关于Apache RocketMQ 远程命令执行漏洞(CVE-2023-33246)的安全告知

- 关于宏景eHR人力资源信息管理系统SQL注入漏洞的安全告知

- 关于 ThinkPHP 远程命令执行漏洞的安全告知

- 关于 Foxit PDF Reader 资源管理错误漏洞(CVE-2022-32774)的安全告知

- 关于 Powercom UPSMON PRO 安全漏洞(CVE-2022-38122)的安全告知

- 关于VMware vCenter Server 反序列化漏洞(CVE-2022-31680)的安全告知

- 关于Cobalt Strike 远程代码执行漏洞(CVE-2022-39197)的安全告知

- 关于用友畅捷通T+任意文件上传漏洞的安全告知

- 关于Atlassian Jira 服务端请求伪造漏洞(CVE-2022-26135)的安全告知

-

- 关于华夏ERP敏感信息泄露漏洞的安全告知

- 关于Apache RocketMQ 远程命令执行漏洞(CVE-2023-33246)的安全告知

- 关于宏景eHR人力资源信息管理系统SQL注入漏洞的安全告知

- 关于 ThinkPHP 远程命令执行漏洞的安全告知

- 关于 Foxit PDF Reader 资源管理错误漏洞(CVE-2022-32774)的安全告知

- 关于 Powercom UPSMON PRO 安全漏洞(CVE-2022-38122)的安全告知

- 关于VMware vCenter Server 反序列化漏洞(CVE-2022-31680)的安全告知

- 关于Cobalt Strike 远程代码执行漏洞(CVE-2022-39197)的安全告知

- 关于用友畅捷通T+任意文件上传漏洞的安全告知

- 关于Atlassian Jira 服务端请求伪造漏洞(CVE-2022-26135)的安全告知

关于致远M1反序列化漏洞的安全告知

时间:2024-02-26 15:25:31来源:信息安全部作者:梦之想科技

致远 M1 移动协同软件,结合移动应用特色的信息终端,帮您高效管理,掌控全局。

漏洞详情

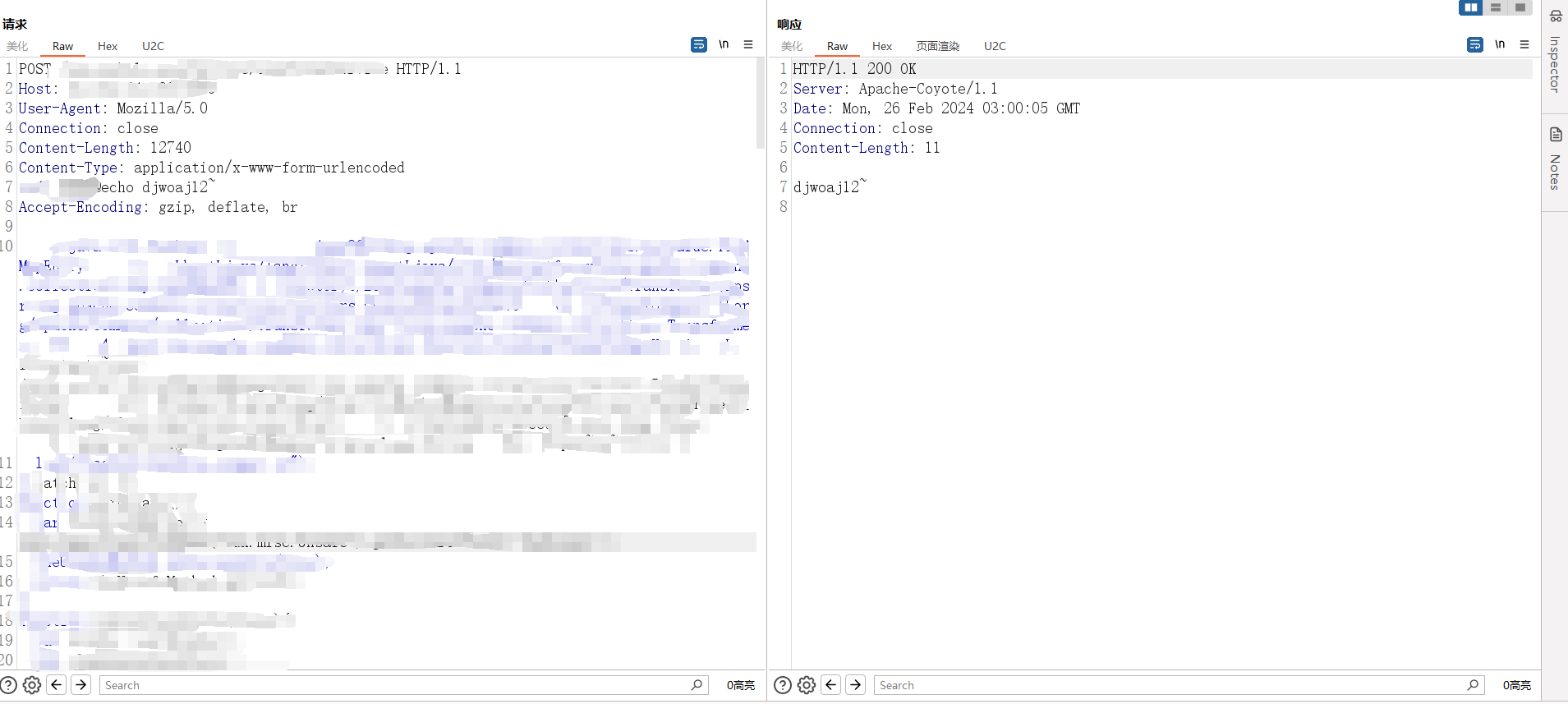

致远OA M1Server userTokenService 接口存在反序列化漏洞,未经授权的攻击者构造恶意的序列化数据可造成远程代码执行,最终可以获取服务器权限。

影响范围

致远OA M1Server

漏洞复现

修复建议

厂商已发布漏洞修复程序,请根据厂商修复建议进行修复

产品支持

云安服-安全监测平台:默认支持该产品的指纹识别,已更新漏洞检测规则,已支持该漏洞的在线检测。