关于 Atlassian Confluence 远程代码执行漏洞(CVE-2023-22527)的安全告知

时间:2024-02-08 15:10:12来源:信息安全部作者:梦之想科技

Atlassian Confluence是一个专业的企业知识管理与协同软件,也可以用于构建企业wiki,使用简单,但它强大的编辑和站点管理特征能够帮助团队成员之间共享信息、文档协作、集体讨论,信息推送。

漏洞详情

近日,Atlassian发布安全公告,修复了Confluence Data Center和Confluence Server中的一个远程代码执行漏洞(CVE-2023-22527),Confluence Data Center和Confluence Server多个受影响版本中存在模板注入漏洞,未经身份验证的威胁者可利用该漏洞在受影响的实例上实现远程代码执行。

影响范围

Confluence Data Center and Server = 8.0.x

Confluence Data Center and Server = 8.1.x

Confluence Data Center and Server = 8.2.x

Confluence Data Center and Server = 8.3.x

Confluence Data Center and Server = 8.4.x

8.5.0 <= Confluence Data Center and Server <= 8.5.3

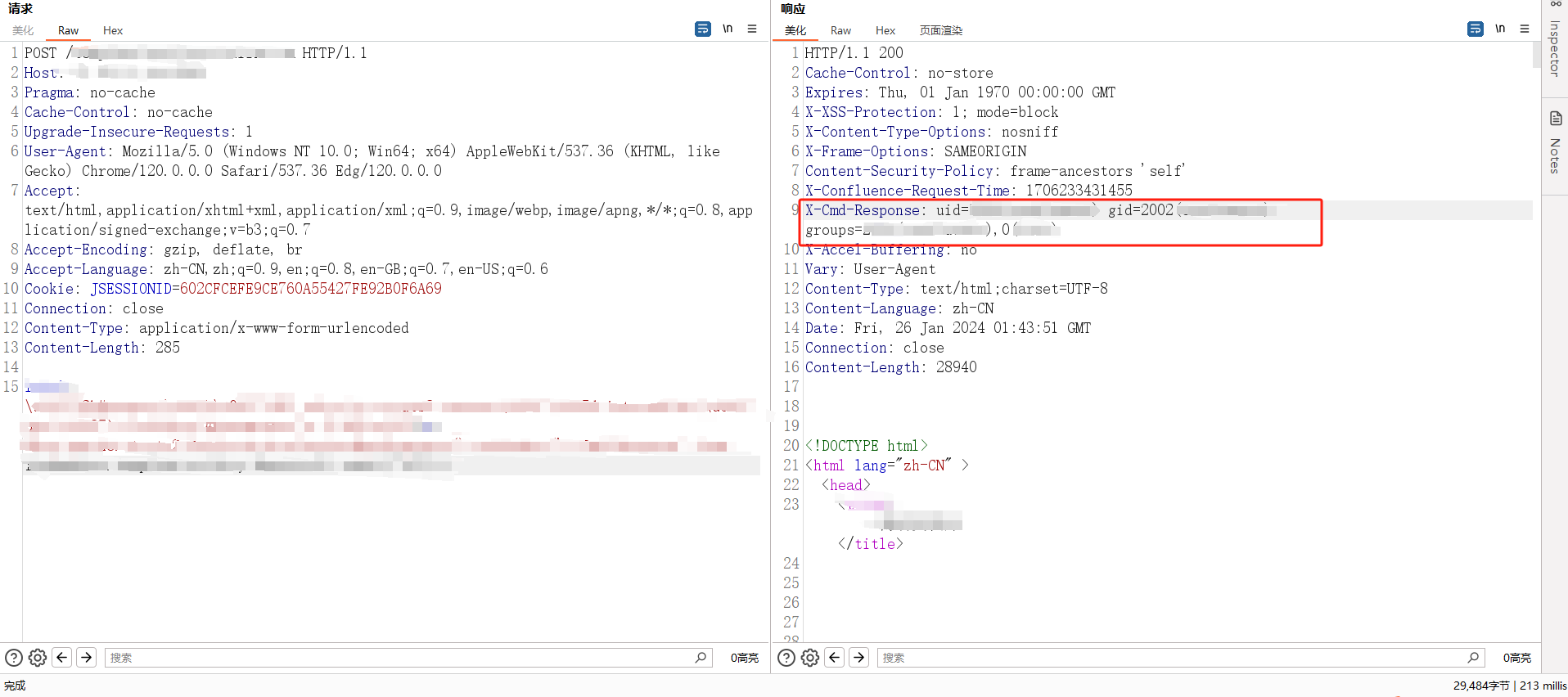

漏洞复现

修复建议

目前该漏洞已经修复,根据影响版本中的信息,排查并升级到安全版本

产品支持

云安服-安全监测平台:默认支持该产品的指纹识别,已更新漏洞检测规则,已支持该漏洞的在线检测。