-

- 关于SRM智联云采系统存在SQL注入漏洞的安全告知

- 关于爱数 AnyShare智能内容管理平台信息泄露的安全告知

- 关于九思OA dl.jsp存在文件读取漏洞的安全告知

- 关于企望SQL注入的安全告知

- 关于H3C敏感信息泄露的安全告知

- 关于海康威视综合安防管理平台lm任意文件上传漏洞的安全告知

- 关于 NUUO NVR 摄像头存在任意文件上传漏洞的安全告知

- 关于迪普SSLVPN存在任意文件读取漏洞的安全告知

- 关于Jenkins OpenId Connect Authentication Plugin 身份验证缺陷漏洞(CVE-2024-47806)的安全告知

- 关于瑞友天翼应用虚拟化系统hmrao.php SQL注入漏洞的安全告知

-

- 关于SRM智联云采系统存在SQL注入漏洞的安全告知

- 关于爱数 AnyShare智能内容管理平台信息泄露的安全告知

- 关于九思OA dl.jsp存在文件读取漏洞的安全告知

- 关于企望SQL注入的安全告知

- 关于H3C敏感信息泄露的安全告知

- 关于海康威视综合安防管理平台lm任意文件上传漏洞的安全告知

- 关于 NUUO NVR 摄像头存在任意文件上传漏洞的安全告知

- 关于迪普SSLVPN存在任意文件读取漏洞的安全告知

- 关于Jenkins OpenId Connect Authentication Plugin 身份验证缺陷漏洞(CVE-2024-47806)的安全告知

- 关于瑞友天翼应用虚拟化系统hmrao.php SQL注入漏洞的安全告知

-

- 关于SRM智联云采系统存在SQL注入漏洞的安全告知

- 关于爱数 AnyShare智能内容管理平台信息泄露的安全告知

- 关于九思OA dl.jsp存在文件读取漏洞的安全告知

- 关于企望SQL注入的安全告知

- 关于H3C敏感信息泄露的安全告知

- 关于海康威视综合安防管理平台lm任意文件上传漏洞的安全告知

- 关于 NUUO NVR 摄像头存在任意文件上传漏洞的安全告知

- 关于迪普SSLVPN存在任意文件读取漏洞的安全告知

- 关于Jenkins OpenId Connect Authentication Plugin 身份验证缺陷漏洞(CVE-2024-47806)的安全告知

- 关于瑞友天翼应用虚拟化系统hmrao.php SQL注入漏洞的安全告知

-

- 关于SRM智联云采系统存在SQL注入漏洞的安全告知

- 关于爱数 AnyShare智能内容管理平台信息泄露的安全告知

- 关于九思OA dl.jsp存在文件读取漏洞的安全告知

- 关于企望SQL注入的安全告知

- 关于H3C敏感信息泄露的安全告知

- 关于海康威视综合安防管理平台lm任意文件上传漏洞的安全告知

- 关于 NUUO NVR 摄像头存在任意文件上传漏洞的安全告知

- 关于迪普SSLVPN存在任意文件读取漏洞的安全告知

- 关于Jenkins OpenId Connect Authentication Plugin 身份验证缺陷漏洞(CVE-2024-47806)的安全告知

- 关于瑞友天翼应用虚拟化系统hmrao.php SQL注入漏洞的安全告知

-

- 关于SRM智联云采系统存在SQL注入漏洞的安全告知

- 关于爱数 AnyShare智能内容管理平台信息泄露的安全告知

- 关于九思OA dl.jsp存在文件读取漏洞的安全告知

- 关于企望SQL注入的安全告知

- 关于H3C敏感信息泄露的安全告知

- 关于海康威视综合安防管理平台lm任意文件上传漏洞的安全告知

- 关于 NUUO NVR 摄像头存在任意文件上传漏洞的安全告知

- 关于迪普SSLVPN存在任意文件读取漏洞的安全告知

- 关于Jenkins OpenId Connect Authentication Plugin 身份验证缺陷漏洞(CVE-2024-47806)的安全告知

- 关于瑞友天翼应用虚拟化系统hmrao.php SQL注入漏洞的安全告知

-

- 关于SRM智联云采系统存在SQL注入漏洞的安全告知

- 关于爱数 AnyShare智能内容管理平台信息泄露的安全告知

- 关于九思OA dl.jsp存在文件读取漏洞的安全告知

- 关于企望SQL注入的安全告知

- 关于H3C敏感信息泄露的安全告知

- 关于海康威视综合安防管理平台lm任意文件上传漏洞的安全告知

- 关于 NUUO NVR 摄像头存在任意文件上传漏洞的安全告知

- 关于迪普SSLVPN存在任意文件读取漏洞的安全告知

- 关于Jenkins OpenId Connect Authentication Plugin 身份验证缺陷漏洞(CVE-2024-47806)的安全告知

- 关于瑞友天翼应用虚拟化系统hmrao.php SQL注入漏洞的安全告知

-

- 关于SRM智联云采系统存在SQL注入漏洞的安全告知

- 关于爱数 AnyShare智能内容管理平台信息泄露的安全告知

- 关于九思OA dl.jsp存在文件读取漏洞的安全告知

- 关于企望SQL注入的安全告知

- 关于H3C敏感信息泄露的安全告知

- 关于海康威视综合安防管理平台lm任意文件上传漏洞的安全告知

- 关于 NUUO NVR 摄像头存在任意文件上传漏洞的安全告知

- 关于迪普SSLVPN存在任意文件读取漏洞的安全告知

- 关于Jenkins OpenId Connect Authentication Plugin 身份验证缺陷漏洞(CVE-2024-47806)的安全告知

- 关于瑞友天翼应用虚拟化系统hmrao.php SQL注入漏洞的安全告知

-

- 关于SRM智联云采系统存在SQL注入漏洞的安全告知

- 关于爱数 AnyShare智能内容管理平台信息泄露的安全告知

- 关于九思OA dl.jsp存在文件读取漏洞的安全告知

- 关于企望SQL注入的安全告知

- 关于H3C敏感信息泄露的安全告知

- 关于海康威视综合安防管理平台lm任意文件上传漏洞的安全告知

- 关于 NUUO NVR 摄像头存在任意文件上传漏洞的安全告知

- 关于迪普SSLVPN存在任意文件读取漏洞的安全告知

- 关于Jenkins OpenId Connect Authentication Plugin 身份验证缺陷漏洞(CVE-2024-47806)的安全告知

- 关于瑞友天翼应用虚拟化系统hmrao.php SQL注入漏洞的安全告知

-

- 关于SRM智联云采系统存在SQL注入漏洞的安全告知

- 关于爱数 AnyShare智能内容管理平台信息泄露的安全告知

- 关于九思OA dl.jsp存在文件读取漏洞的安全告知

- 关于企望SQL注入的安全告知

- 关于H3C敏感信息泄露的安全告知

- 关于海康威视综合安防管理平台lm任意文件上传漏洞的安全告知

- 关于 NUUO NVR 摄像头存在任意文件上传漏洞的安全告知

- 关于迪普SSLVPN存在任意文件读取漏洞的安全告知

- 关于Jenkins OpenId Connect Authentication Plugin 身份验证缺陷漏洞(CVE-2024-47806)的安全告知

- 关于瑞友天翼应用虚拟化系统hmrao.php SQL注入漏洞的安全告知

-

- 关于SRM智联云采系统存在SQL注入漏洞的安全告知

- 关于爱数 AnyShare智能内容管理平台信息泄露的安全告知

- 关于九思OA dl.jsp存在文件读取漏洞的安全告知

- 关于企望SQL注入的安全告知

- 关于H3C敏感信息泄露的安全告知

- 关于海康威视综合安防管理平台lm任意文件上传漏洞的安全告知

- 关于 NUUO NVR 摄像头存在任意文件上传漏洞的安全告知

- 关于迪普SSLVPN存在任意文件读取漏洞的安全告知

- 关于Jenkins OpenId Connect Authentication Plugin 身份验证缺陷漏洞(CVE-2024-47806)的安全告知

- 关于瑞友天翼应用虚拟化系统hmrao.php SQL注入漏洞的安全告知

-

- 关于SRM智联云采系统存在SQL注入漏洞的安全告知

- 关于爱数 AnyShare智能内容管理平台信息泄露的安全告知

- 关于九思OA dl.jsp存在文件读取漏洞的安全告知

- 关于企望SQL注入的安全告知

- 关于H3C敏感信息泄露的安全告知

- 关于海康威视综合安防管理平台lm任意文件上传漏洞的安全告知

- 关于 NUUO NVR 摄像头存在任意文件上传漏洞的安全告知

- 关于迪普SSLVPN存在任意文件读取漏洞的安全告知

- 关于Jenkins OpenId Connect Authentication Plugin 身份验证缺陷漏洞(CVE-2024-47806)的安全告知

- 关于瑞友天翼应用虚拟化系统hmrao.php SQL注入漏洞的安全告知

-

- 关于SRM智联云采系统存在SQL注入漏洞的安全告知

- 关于爱数 AnyShare智能内容管理平台信息泄露的安全告知

- 关于九思OA dl.jsp存在文件读取漏洞的安全告知

- 关于企望SQL注入的安全告知

- 关于H3C敏感信息泄露的安全告知

- 关于海康威视综合安防管理平台lm任意文件上传漏洞的安全告知

- 关于 NUUO NVR 摄像头存在任意文件上传漏洞的安全告知

- 关于迪普SSLVPN存在任意文件读取漏洞的安全告知

- 关于Jenkins OpenId Connect Authentication Plugin 身份验证缺陷漏洞(CVE-2024-47806)的安全告知

- 关于瑞友天翼应用虚拟化系统hmrao.php SQL注入漏洞的安全告知

-

- 关于SRM智联云采系统存在SQL注入漏洞的安全告知

- 关于爱数 AnyShare智能内容管理平台信息泄露的安全告知

- 关于九思OA dl.jsp存在文件读取漏洞的安全告知

- 关于企望SQL注入的安全告知

- 关于H3C敏感信息泄露的安全告知

- 关于海康威视综合安防管理平台lm任意文件上传漏洞的安全告知

- 关于 NUUO NVR 摄像头存在任意文件上传漏洞的安全告知

- 关于迪普SSLVPN存在任意文件读取漏洞的安全告知

- 关于Jenkins OpenId Connect Authentication Plugin 身份验证缺陷漏洞(CVE-2024-47806)的安全告知

- 关于瑞友天翼应用虚拟化系统hmrao.php SQL注入漏洞的安全告知

-

- 关于SRM智联云采系统存在SQL注入漏洞的安全告知

- 关于爱数 AnyShare智能内容管理平台信息泄露的安全告知

- 关于九思OA dl.jsp存在文件读取漏洞的安全告知

- 关于企望SQL注入的安全告知

- 关于H3C敏感信息泄露的安全告知

- 关于海康威视综合安防管理平台lm任意文件上传漏洞的安全告知

- 关于 NUUO NVR 摄像头存在任意文件上传漏洞的安全告知

- 关于迪普SSLVPN存在任意文件读取漏洞的安全告知

- 关于Jenkins OpenId Connect Authentication Plugin 身份验证缺陷漏洞(CVE-2024-47806)的安全告知

- 关于瑞友天翼应用虚拟化系统hmrao.php SQL注入漏洞的安全告知

-

- 关于SRM智联云采系统存在SQL注入漏洞的安全告知

- 关于爱数 AnyShare智能内容管理平台信息泄露的安全告知

- 关于九思OA dl.jsp存在文件读取漏洞的安全告知

- 关于企望SQL注入的安全告知

- 关于H3C敏感信息泄露的安全告知

- 关于海康威视综合安防管理平台lm任意文件上传漏洞的安全告知

- 关于 NUUO NVR 摄像头存在任意文件上传漏洞的安全告知

- 关于迪普SSLVPN存在任意文件读取漏洞的安全告知

- 关于Jenkins OpenId Connect Authentication Plugin 身份验证缺陷漏洞(CVE-2024-47806)的安全告知

- 关于瑞友天翼应用虚拟化系统hmrao.php SQL注入漏洞的安全告知

-

- 关于SRM智联云采系统存在SQL注入漏洞的安全告知

- 关于爱数 AnyShare智能内容管理平台信息泄露的安全告知

- 关于九思OA dl.jsp存在文件读取漏洞的安全告知

- 关于企望SQL注入的安全告知

- 关于H3C敏感信息泄露的安全告知

- 关于海康威视综合安防管理平台lm任意文件上传漏洞的安全告知

- 关于 NUUO NVR 摄像头存在任意文件上传漏洞的安全告知

- 关于迪普SSLVPN存在任意文件读取漏洞的安全告知

- 关于Jenkins OpenId Connect Authentication Plugin 身份验证缺陷漏洞(CVE-2024-47806)的安全告知

- 关于瑞友天翼应用虚拟化系统hmrao.php SQL注入漏洞的安全告知

-

- 关于SRM智联云采系统存在SQL注入漏洞的安全告知

- 关于爱数 AnyShare智能内容管理平台信息泄露的安全告知

- 关于九思OA dl.jsp存在文件读取漏洞的安全告知

- 关于企望SQL注入的安全告知

- 关于H3C敏感信息泄露的安全告知

- 关于海康威视综合安防管理平台lm任意文件上传漏洞的安全告知

- 关于 NUUO NVR 摄像头存在任意文件上传漏洞的安全告知

- 关于迪普SSLVPN存在任意文件读取漏洞的安全告知

- 关于Jenkins OpenId Connect Authentication Plugin 身份验证缺陷漏洞(CVE-2024-47806)的安全告知

- 关于瑞友天翼应用虚拟化系统hmrao.php SQL注入漏洞的安全告知

-

- 关于SRM智联云采系统存在SQL注入漏洞的安全告知

- 关于爱数 AnyShare智能内容管理平台信息泄露的安全告知

- 关于九思OA dl.jsp存在文件读取漏洞的安全告知

- 关于企望SQL注入的安全告知

- 关于H3C敏感信息泄露的安全告知

- 关于海康威视综合安防管理平台lm任意文件上传漏洞的安全告知

- 关于 NUUO NVR 摄像头存在任意文件上传漏洞的安全告知

- 关于迪普SSLVPN存在任意文件读取漏洞的安全告知

- 关于Jenkins OpenId Connect Authentication Plugin 身份验证缺陷漏洞(CVE-2024-47806)的安全告知

- 关于瑞友天翼应用虚拟化系统hmrao.php SQL注入漏洞的安全告知

-

- 关于SRM智联云采系统存在SQL注入漏洞的安全告知

- 关于爱数 AnyShare智能内容管理平台信息泄露的安全告知

- 关于九思OA dl.jsp存在文件读取漏洞的安全告知

- 关于企望SQL注入的安全告知

- 关于H3C敏感信息泄露的安全告知

- 关于海康威视综合安防管理平台lm任意文件上传漏洞的安全告知

- 关于 NUUO NVR 摄像头存在任意文件上传漏洞的安全告知

- 关于迪普SSLVPN存在任意文件读取漏洞的安全告知

- 关于Jenkins OpenId Connect Authentication Plugin 身份验证缺陷漏洞(CVE-2024-47806)的安全告知

- 关于瑞友天翼应用虚拟化系统hmrao.php SQL注入漏洞的安全告知

关于用友GRP-U8 SQL注入漏洞的安全告知

时间:2024-02-06 16:05:48来源:信息安全服务部作者:梦之想科技

用友GRP-U8 是面向政府及行政事业单位的财政管理应用。

漏洞详情

用友GRP-U8 存在SQL注入漏洞,bx_historyDataCheck.jsp 接口对用户传入的参数未进行有效的过滤,攻击者可以通过此漏洞获取数据库敏感信息。

影响范围

GRP-U8R10

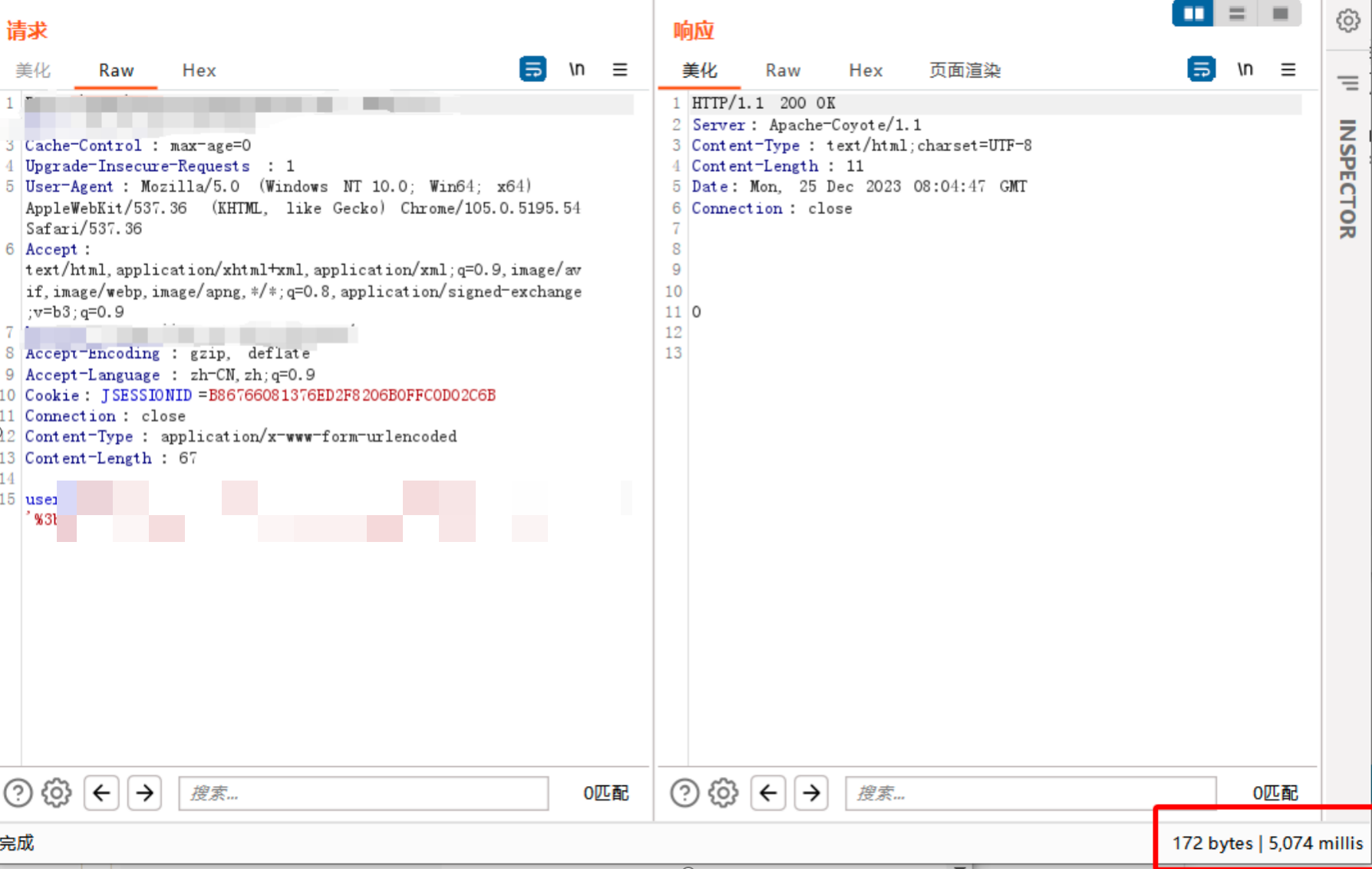

漏洞复现

修复建议

1、关注厂商主页,更新修复补丁

2、对所有入参变量进行特殊字符过滤

产品支持

云安服-安全监测平台:默认支持该产品的指纹识别,已更新漏洞检测规则,已支持该漏洞的在线检测。